漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116588

漏洞标题:爱思助手官方网站储存性XSS

相关厂商:爱思助手

漏洞作者: 路人甲

提交时间:2015-05-28 12:38

修复时间:2015-07-12 12:40

公开时间:2015-07-12 12:40

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-28: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

爱思助手官方网站储存性XSS 打进后台 可以更换官方下载的爱思助手软件,和所有爱思助手上面的应用。被不法分子利用的话几百万用户都会又影响......国内很多用户都在用爱思手机助手。我刚用plus的时候就安装过爱思助手。如果里面的应用 爱思助手PC版的还有本身APP被替换 利用,后果不堪设想。

详细说明:

http://www.i4.cn 官网

是由于意见反馈处联系方式未过滤 可以直接插XSS代码的。

最下面意见反馈处插入XSS

http://www.i4.cn/about.html#feedback

漏洞证明:

插出XSS代码

结果是很明显的

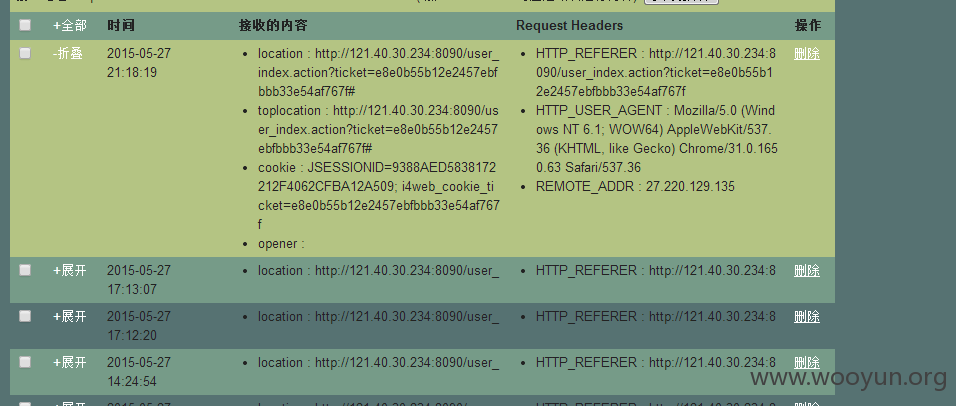

后台地址:http://121.40.30.234:8090/user_index.action

看到应用管理了吧。还有爱思助手PC版软件 和 手机APP,影响用户上百万。

修复方案:

过滤 你们比我专业,话说有没有礼物?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![MTO1U{6N[G7}]9$HMV9U$B5.png](http://wimg.zone.ci/upload/201505/272140226d9536288f097c3caaf827415e209a8a.png)