漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115456

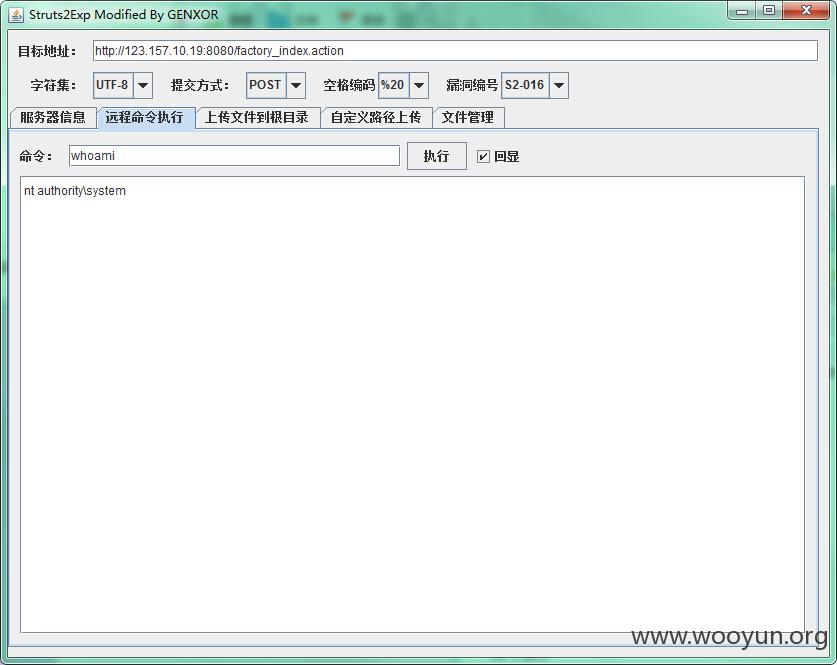

漏洞标题:众泰汽车某站命令执行

相关厂商:众泰汽车

漏洞作者: mango

提交时间:2015-05-22 10:18

修复时间:2015-05-25 16:56

公开时间:2015-05-25 16:56

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-22: 细节已通知厂商并且等待厂商处理中

2015-05-24: 厂商已经确认,细节仅向厂商公开

2015-05-25: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

会送汽车么~~~哈哈

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-05-24 13:52

厂商回复:

感谢白帽子漏洞提交,已提交技术人员进行处理。

最新状态:

2015-05-25:以修复

![SCS@IJ~1Z{U}~]@HER`Y)VC.png](http://wimg.zone.ci/upload/201505/220219556203ee00d54de3587ddfa831d3b8f885.png)

![HD}2IUH]TQ[4R(KNW%]M`6Y.png](http://wimg.zone.ci/upload/201505/22022017d4058e4b19c19ed102f632a8f9b87433.png)