漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115064

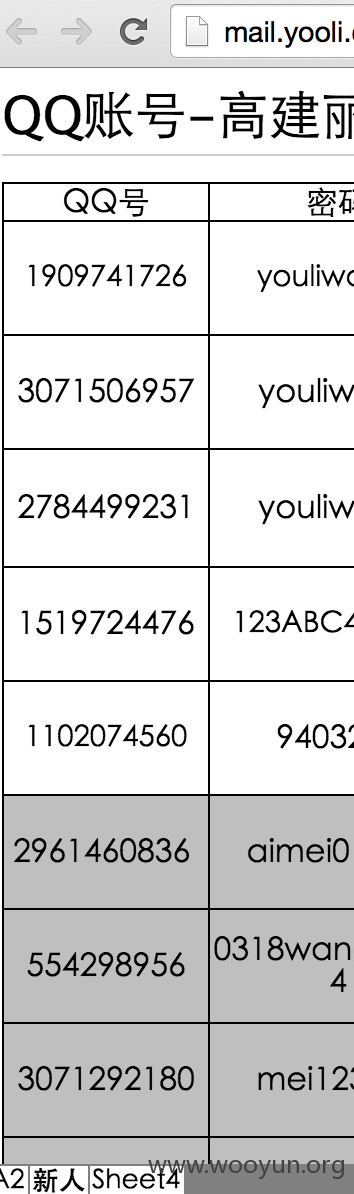

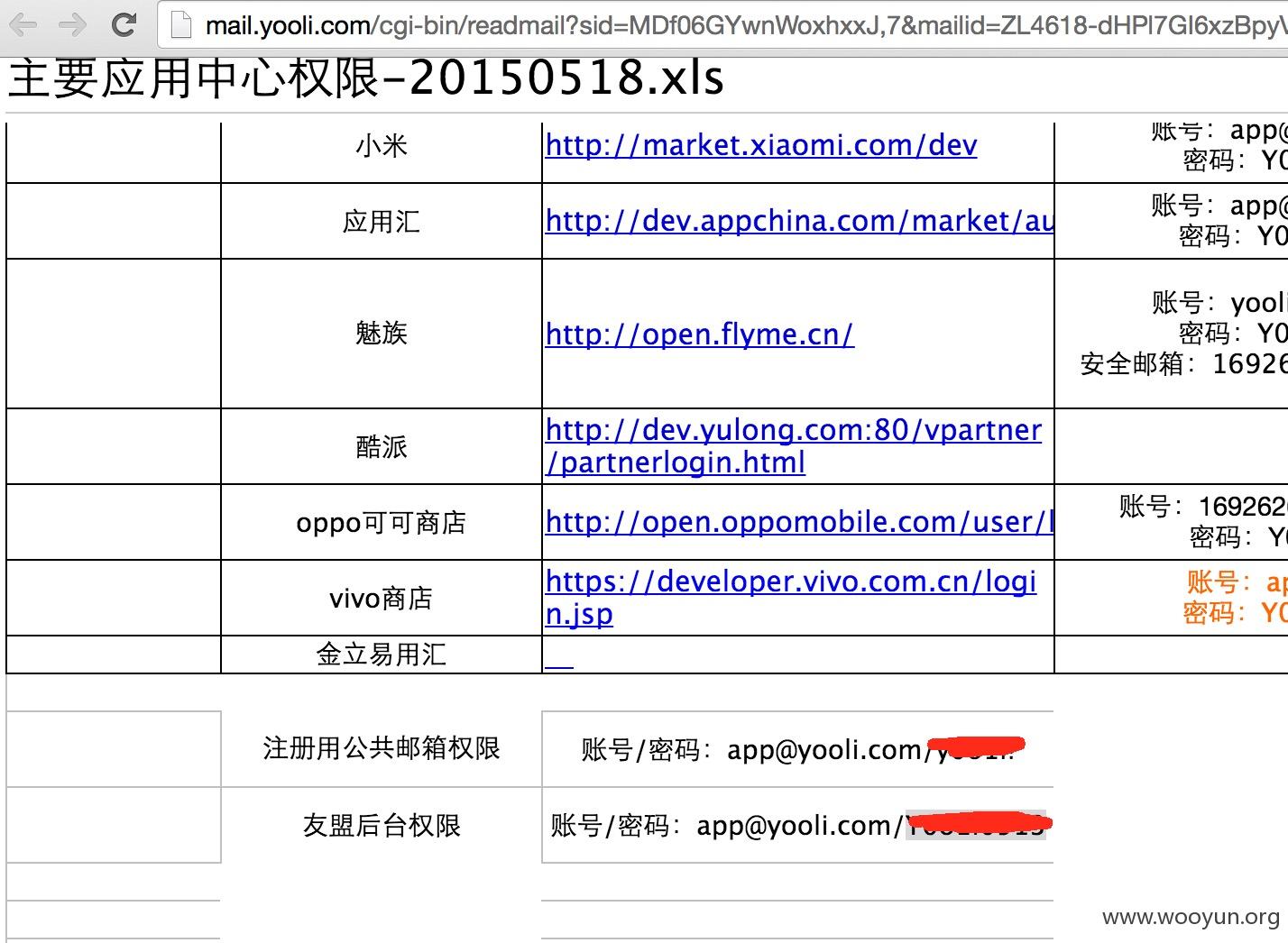

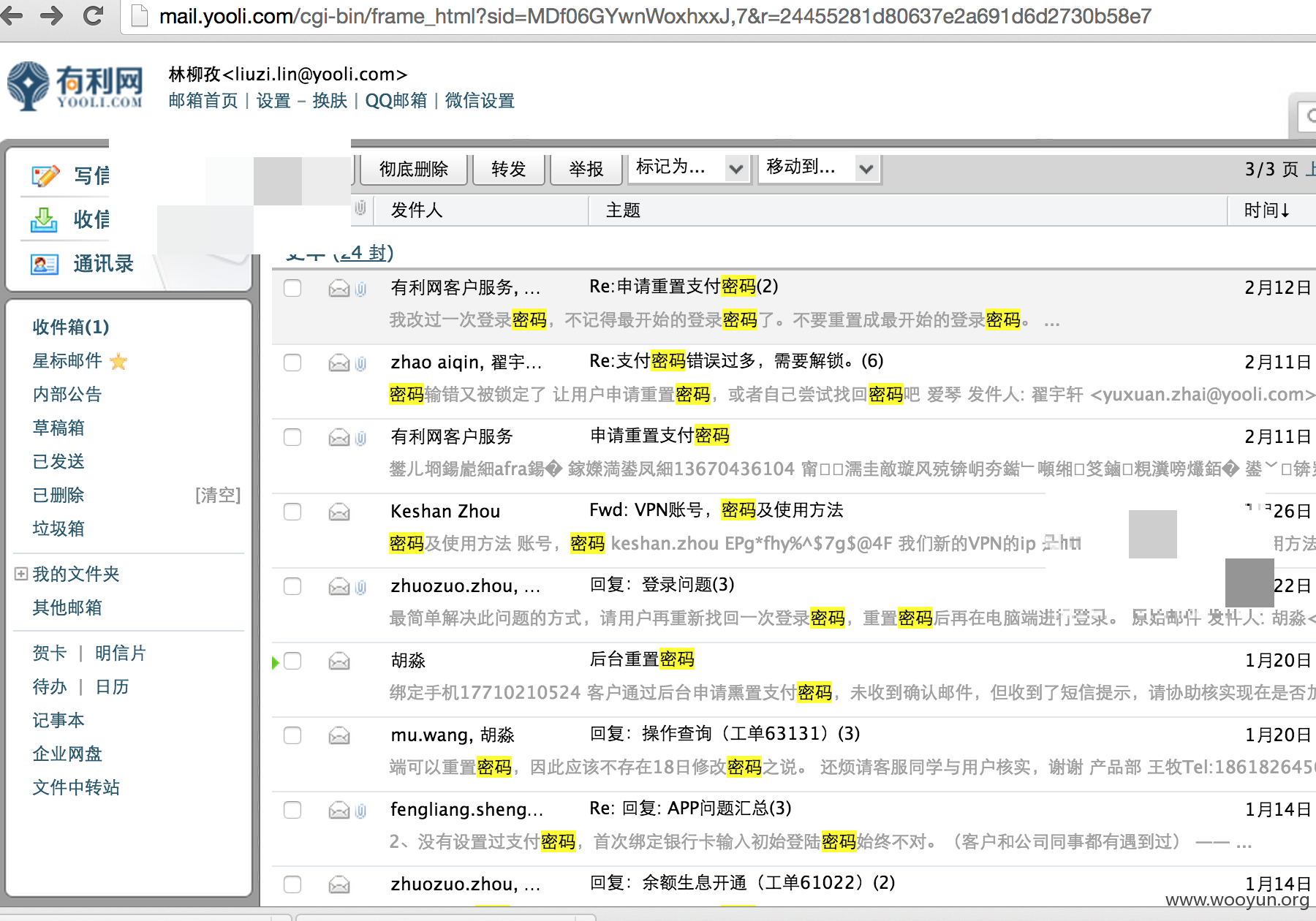

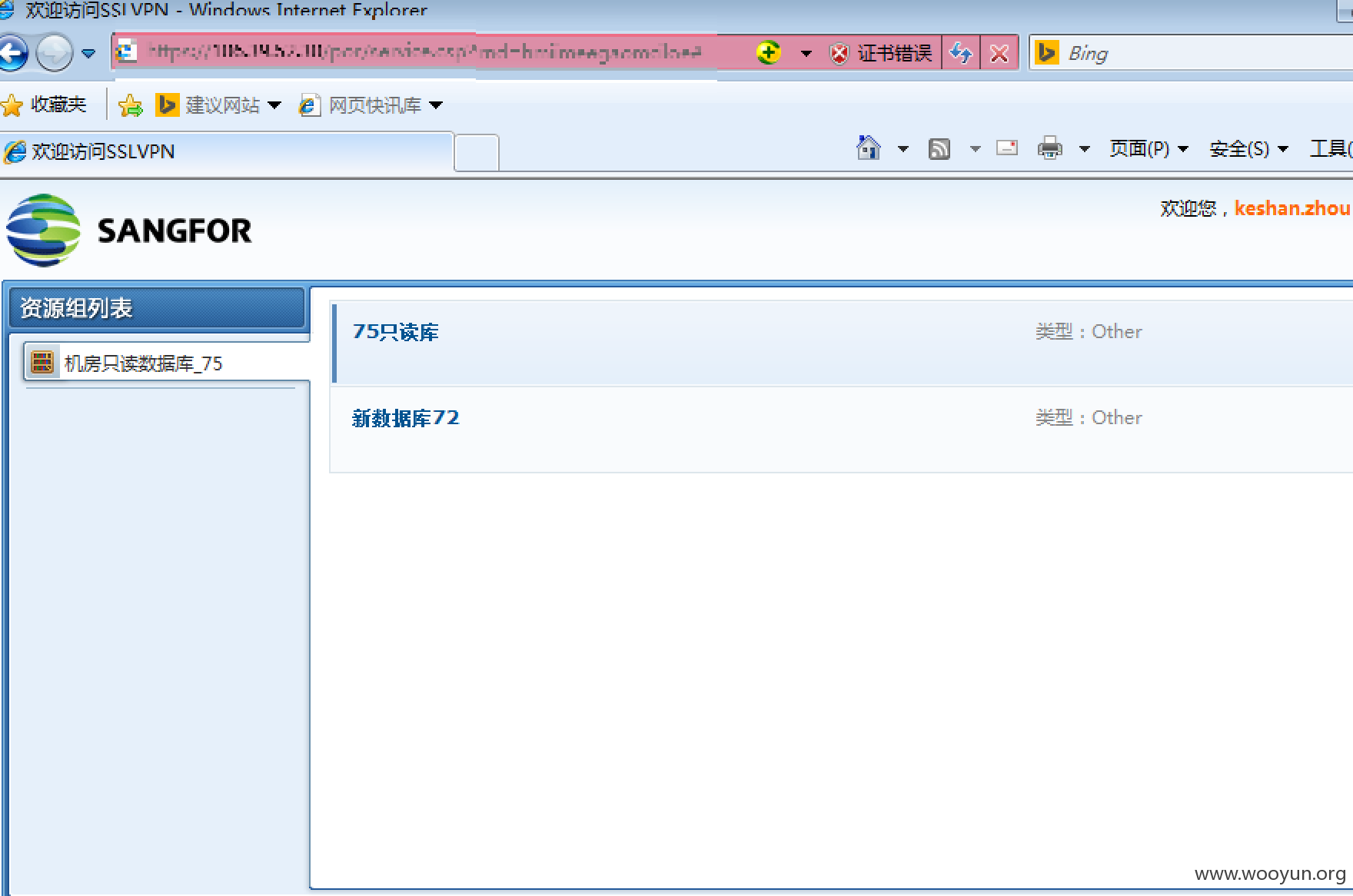

漏洞标题:p2p金融安全之有利网账户体系控制不严(可导致系统账号泄漏、运营数据泄漏、内网漫游、替换官方app等)

相关厂商:yooli.com

漏洞作者: 北京方便面

提交时间:2015-05-20 08:20

修复时间:2015-07-08 12:38

公开时间:2015-07-08 12:38

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-20: 细节已通知厂商并且等待厂商处理中

2015-05-24: 厂商已经确认,细节仅向厂商公开

2015-06-03: 细节向核心白帽子及相关领域专家公开

2015-06-13: 细节向普通白帽子公开

2015-06-23: 细节向实习白帽子公开

2015-07-08: 细节向公众公开

简要描述:

p2p金融安全之有利网账户体系控制不严(可导致系统账号泄漏、运营数据泄漏、内网漫游、替换官方app等)

表弟说我提交漏洞总是太过了,这回内网就不乱测了

详细说明:

漏洞证明:

修复方案:

修复时需要注意:邮箱是否留有转发后门,是否被恶意设置了密保(虽然我没留后门,但好多企业修复都只是改改密码,根本不会注意这些地方。(´Д`))

1、可以绑定微信或手机 启用动态验证

2、客户端使用授权密码

3、重新登陆后可以“信任当前计算机” 以后本机登陆就没有动态验证了,而如果密码泄漏了,别人web端登陆是需要动态验证码的,客户端登陆必须知道授权密码(授权密码为随机字符串)

4、嘿嘿,有礼物么?

版权声明:转载请注明来源 北京方便面@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2015-05-24 12:37

厂商回复:

感谢您的关注和反馈!我们将责令相关责任人整改!我们也将定期安排再次排查。

最新状态:

暂无