漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0114102

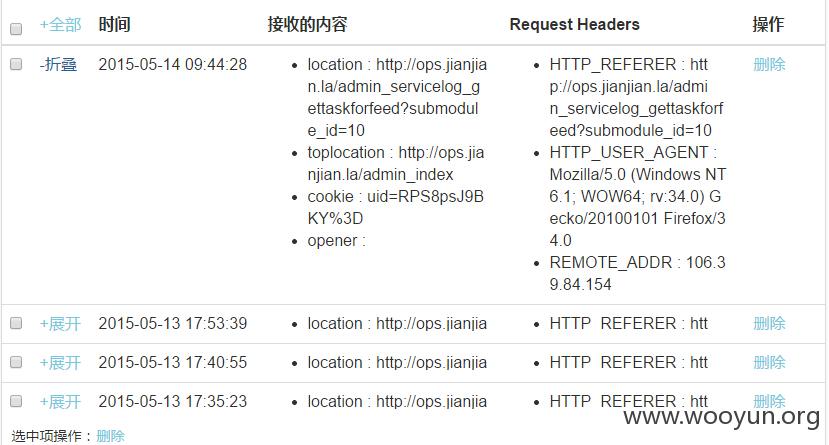

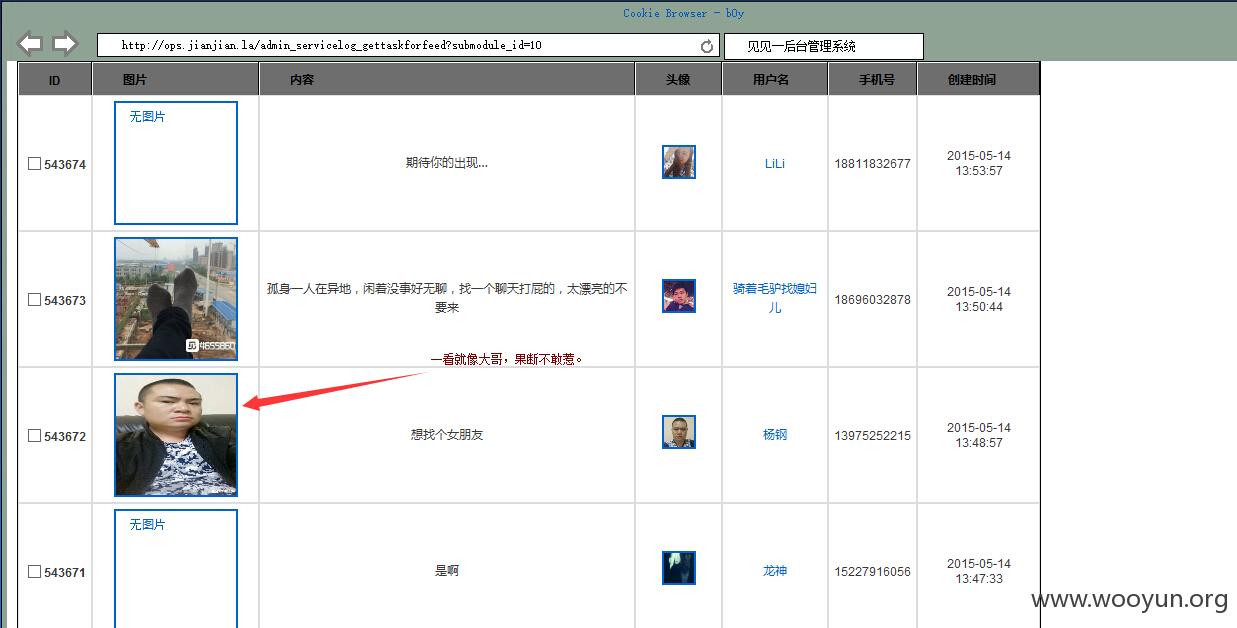

漏洞标题:百合某应用存在存储型XSS盲打后台导致泄露部分用户信息

相关厂商:百合网

漏洞作者: Annabelle

提交时间:2015-05-14 15:25

修复时间:2015-05-19 15:26

公开时间:2015-05-19 15:26

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-14: 细节已通知厂商并且等待厂商处理中

2015-05-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

求个高rank~

详细说明:

呐,就是百合网的见见,每天邂逅的妹子太少,质量倒是还好。

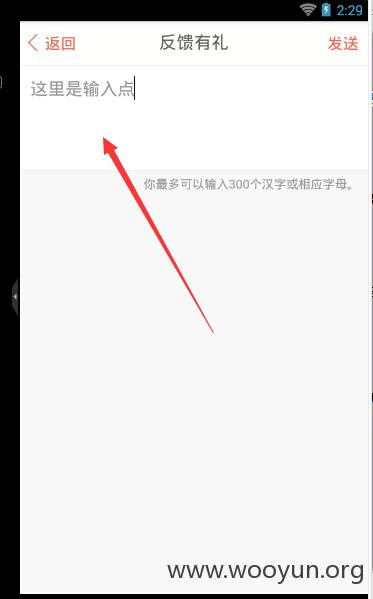

插入点在此(X太多了,忘记X哪了):

好奇问一句,为啥我在burpsuite使用邂逅功能时进行抓包get到的图片是整个打码的?user-agent判断的吗?一定是一种黑科技!请务必告诉我。

漏洞证明:

修复方案:

过滤下or http only

版权声明:转载请注明来源 Annabelle@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-19 15:26

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

暂无