漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0113273

漏洞标题:某查水表漏洞可以查询任意电信ip户主绑定的电话号码

相关厂商:北京电信

漏洞作者: 路人甲

提交时间:2015-05-12 14:40

修复时间:2015-05-17 14:42

公开时间:2015-05-17 14:42

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-12: 细节已通知厂商并且等待厂商处理中

2015-05-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

能够查询电信任意的ip户主绑定的电话号码,该漏洞危害较大,希望能尽快修复

详细说明:

我这里是广东没测试过其他地方,不知道其他地方有没这个漏洞

如果这个漏洞配合一些查询企鹅好友真实ip的插件,危害会很大。

首先是这个页面,导致的

http://gd.189.cn/goods/html/kdts/main/operIndex.html?orderIndex

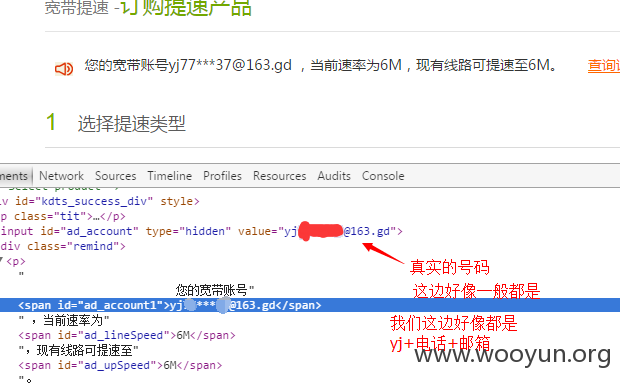

进入后,首先我们看看第一个漏洞

不需要登录什么的,直接右击宽带账号,“审查元素”

第二个漏洞

修改x-forwarded-for信息,改成任意的电信ip,然后刷新一下页面

按照第一个漏洞,就能够查询到真实号码了

ps:请乌云管理员不要公开该漏洞,防止被恶意使用

我也不知道厂商有没选对,没选对的话希望管理员能帮忙修正一下。

微博上艾特电信跟乌云都没人理我,也找过qq客服了,都没用,只能在这里提交

希望能尽快修复这个漏洞。

漏洞证明:

修复方案:

不懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-17 14:42

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无