漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0113004

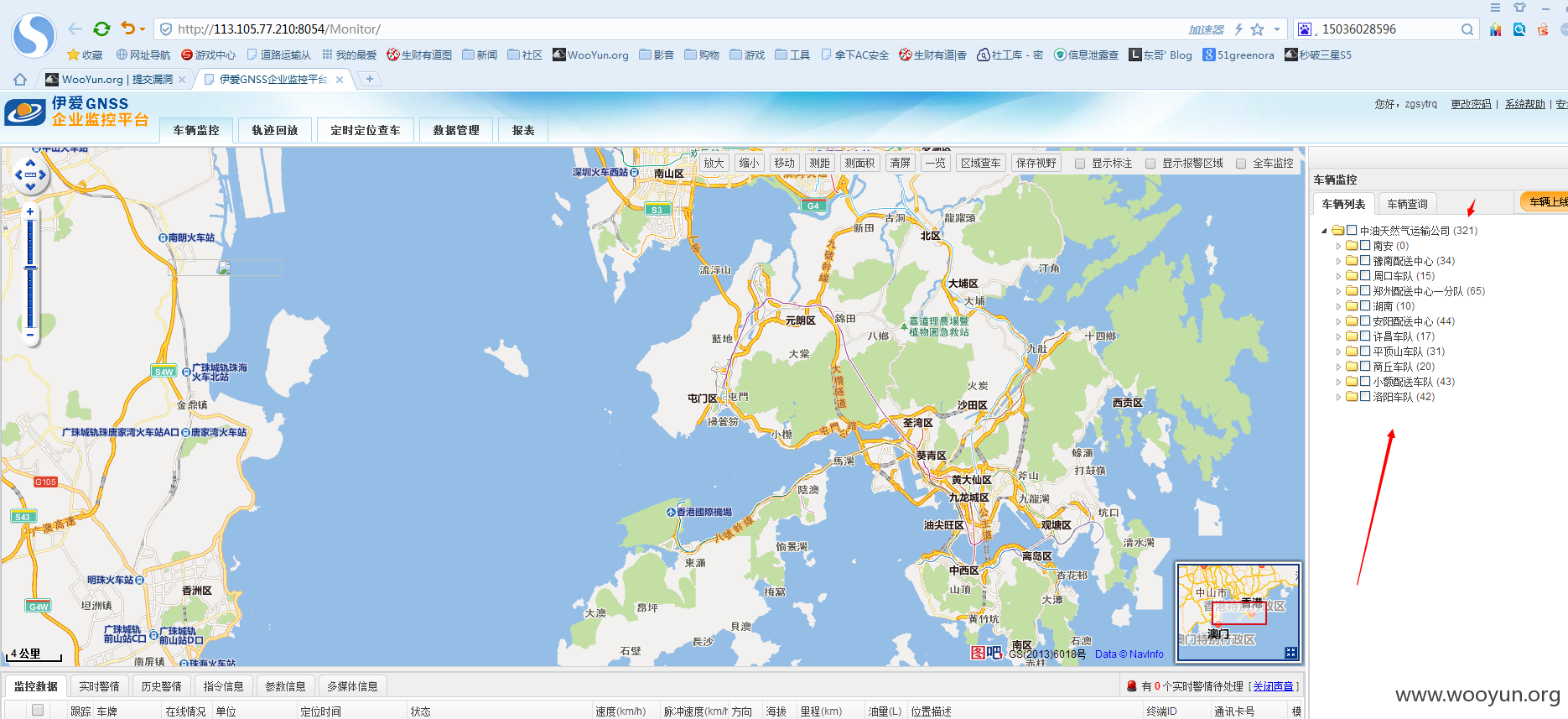

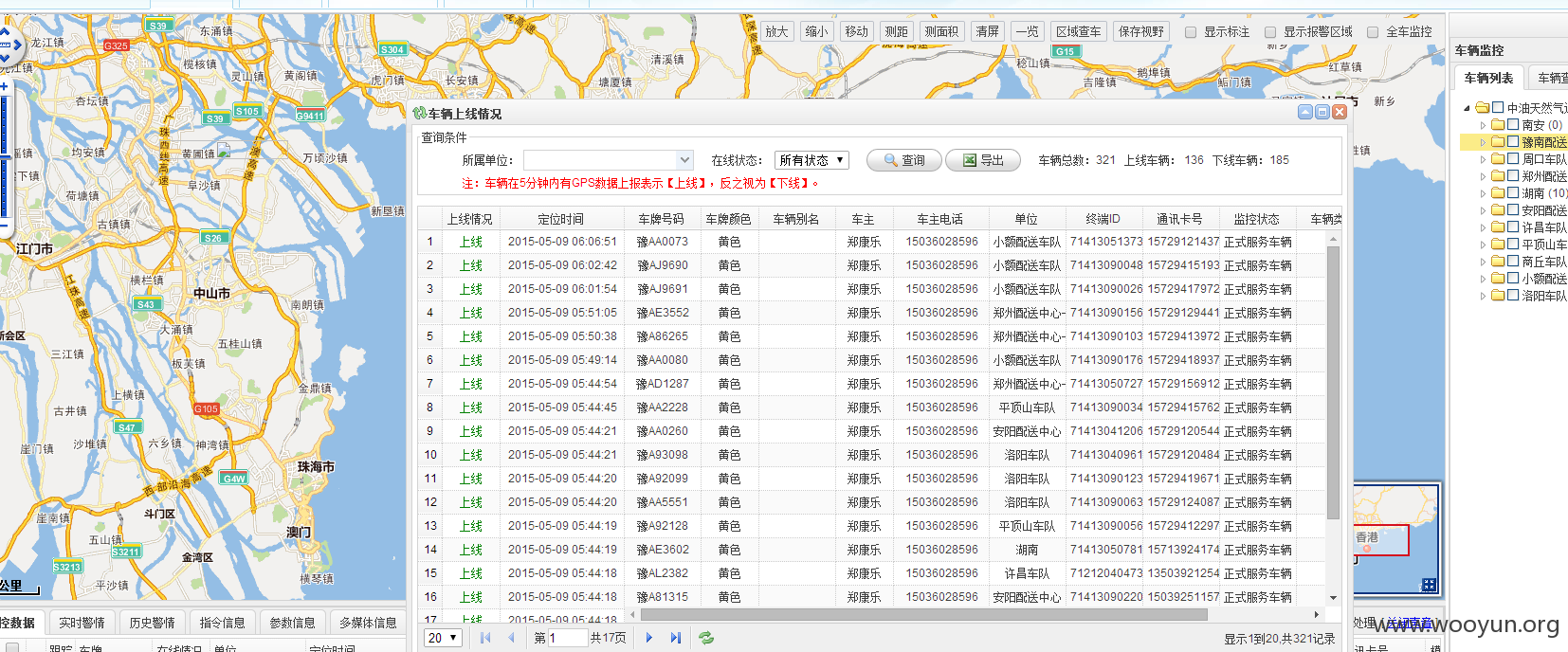

漏洞标题:中石油某GPS定位系统账号密码泄露(可监控321辆车)

相关厂商:中国石油天然气集团公司

漏洞作者: 小龙

提交时间:2015-05-09 13:44

修复时间:2015-06-25 16:00

公开时间:2015-06-25 16:00

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-09: 细节已通知厂商并且等待厂商处理中

2015-05-11: 厂商已经确认,细节仅向厂商公开

2015-05-21: 细节向核心白帽子及相关领域专家公开

2015-05-31: 细节向普通白帽子公开

2015-06-10: 细节向实习白帽子公开

2015-06-25: 细节向公众公开

简要描述:

( ̄ε(# ̄)☆╰╮( ̄▽ ̄///) 打脸,啪啪啪。。

在我写完漏洞的时候开始点提交的时候两辆车超速报警了- -吓我一跳,擦

管理不用改我的漏洞标题了,这个他们找不到关键词的-。-我自己都忘记了- -

详细说明:

本群创建于2014/2/18: 以后伊爱的网页版的监控网址变更为:http://113.105.77.210:8054/Monitor/ 账号zgsytrq,密码zgsytrq123456。

其实我之前也看了半天。。。

伊爱到底是啥。。。 百度了下是个卖车载GPS的设备,貌似连接了云端,当然只要你的东西上了互联网是肯定会出篓子的。。

基本上可以确定目标,河南的某中石油集团就是用了这个,导致。。。

看下回放,可精准到停车时间。。。

大晚上还开那么快。。无语了。。拿生命在玩啊。。。

漏洞证明:

本群创建于2014/2/18: 以后伊爱的网页版的监控网址变更为:http://113.105.77.210:8054/Monitor/ 账号zgsytrq,密码zgsytrq123456。

其实我之前也看了半天。。。

伊爱到底是啥。。。 百度了下是个卖车载GPS的设备,貌似连接了云端,当然只要你的东西上了互联网是肯定会出篓子的。。

基本上可以确定目标,河南的某中石油集团就是用了这个,导致。。。

看下回放,可精准到停车时间。。。

大晚上还开那么快。。无语了。。拿生命在玩啊。。。

修复方案:

联系这个叫:郑康乐 手机:15036028****

厂商可以自己去看哈。

QQ是:迅子 511026853

版权声明:转载请注明来源 小龙@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-05-11 15:58

厂商回复:

非常感谢您的报告,问题已着手处理.

最新状态:

暂无