漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0112465

漏洞标题:上海水产某系统发现蠕虫一枚,已成功登录服务器

相关厂商:上海水产(集团)总公司

漏洞作者: 茜茜公主

提交时间:2015-05-14 10:37

修复时间:2015-07-03 08:24

公开时间:2015-07-03 08:24

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-14: 细节已通知厂商并且等待厂商处理中

2015-05-19: 厂商已经确认,细节仅向厂商公开

2015-05-29: 细节向核心白帽子及相关领域专家公开

2015-06-08: 细节向普通白帽子公开

2015-06-18: 细节向实习白帽子公开

2015-07-03: 细节向公众公开

简要描述:

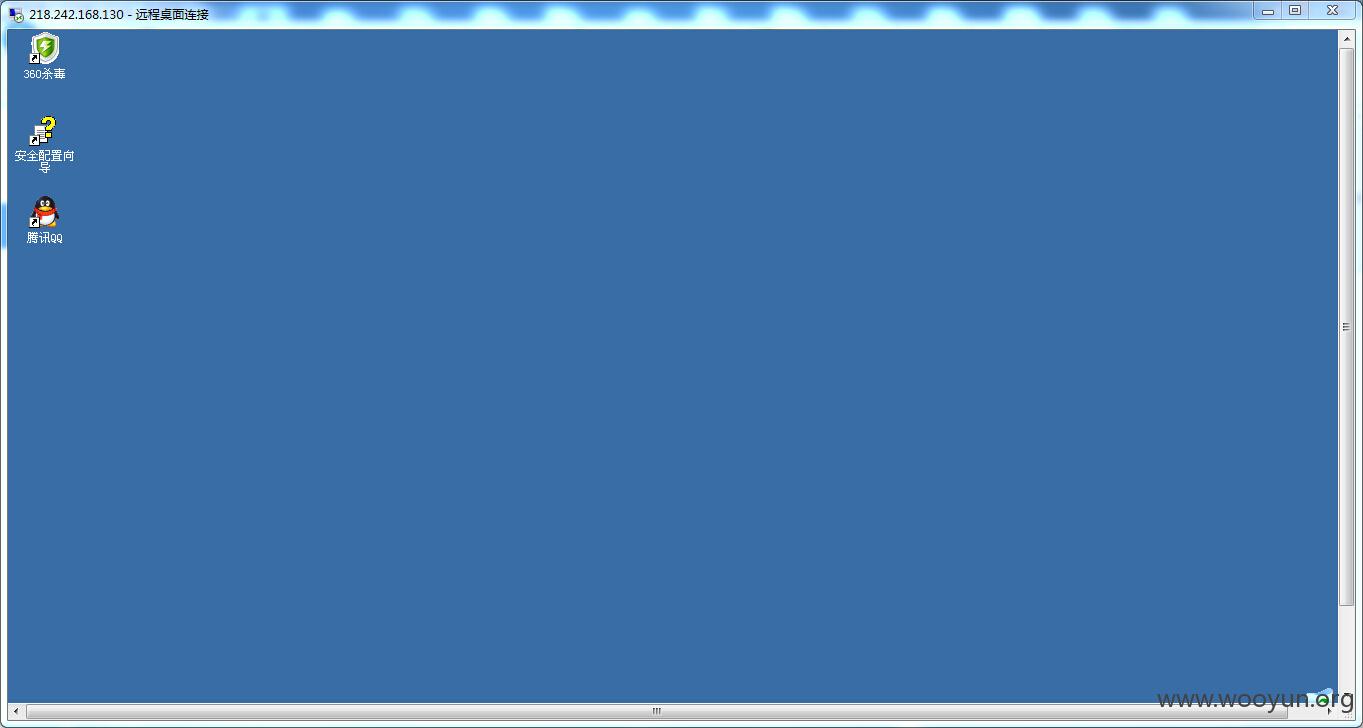

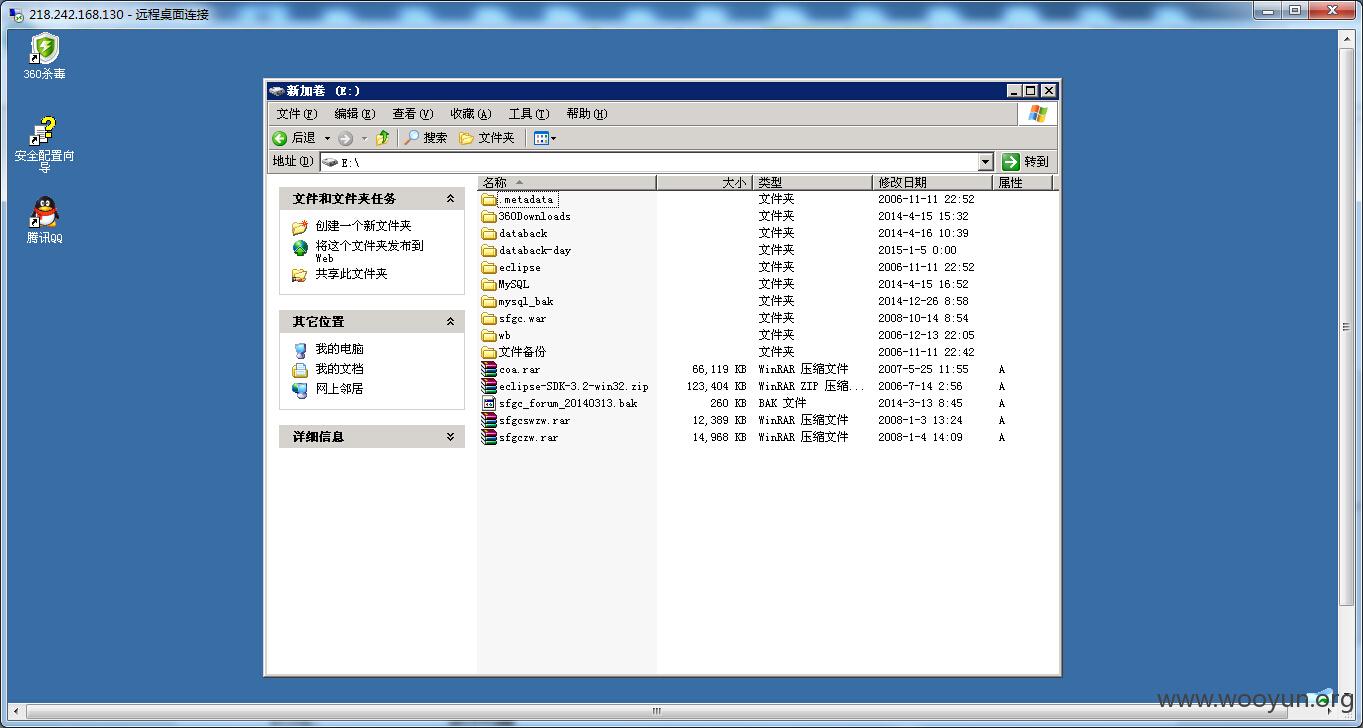

蠕虫,3389对外

详细说明:

上海水产(集团)总公司是集渔业捕捞、国际贸易、水产批发、食品加工于一体的大型水产企业,下属有30多家全资、控股和参股企业,总资产36.44亿元,2008年综合销售额69.75亿元,年进出口额5500万美元。其在海外10个国家和地区投资建立18家合资合作企业或代表处,形成了外向型经济格局,并获得上海市政府颁发的“走出去”贡献奖和“走出去”企业领头羊光荣称号,是上海市跨国经营20强企业之一

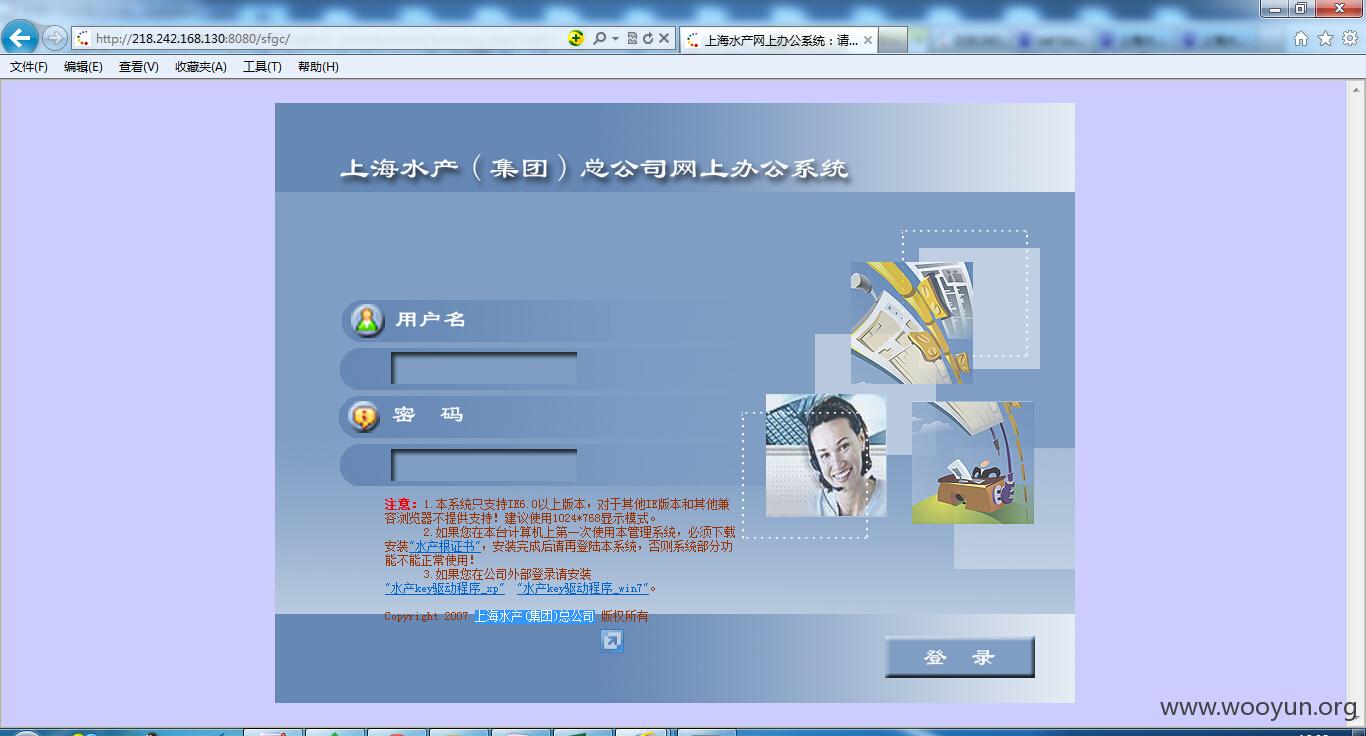

目标地址:http://218.242.168.130:8080/sfgc/

上海水产网上办公系统

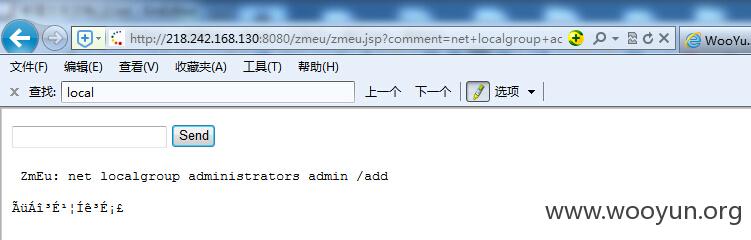

问题原因:jboss蠕虫

http://218.242.168.130:8080/zmeu/zmeu.jsp

漏洞证明:

修复方案:

删除蠕虫,修改默认远程端口3389

版权声明:转载请注明来源 茜茜公主@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-05-19 08:22

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给上海分中心,由其后续协调网站管理单位处置.

最新状态:

暂无