涉及网站为:ar.gongchang.com(阿语站)、es.gongchang.com(西语站)

http://es.gongchang.com//.svn/entries

http://ar.gongchang.com//.svn/entries

可以用svn源码泄漏利用工具查看整站源代码

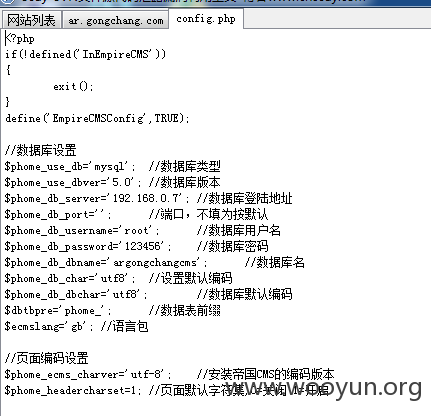

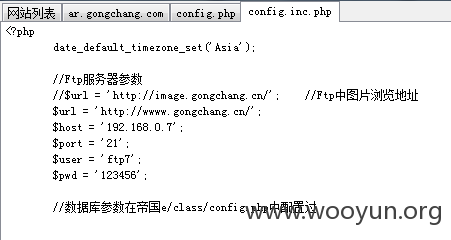

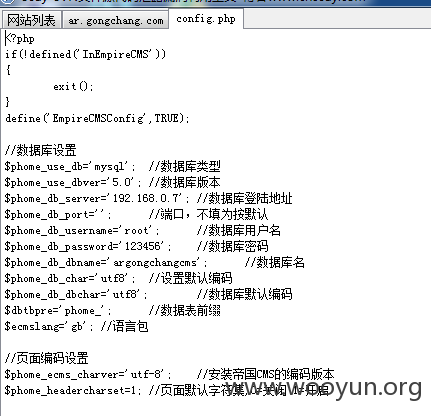

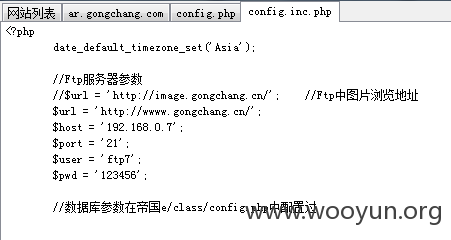

http://ar.gongchang.com/ 暴露敏感信息

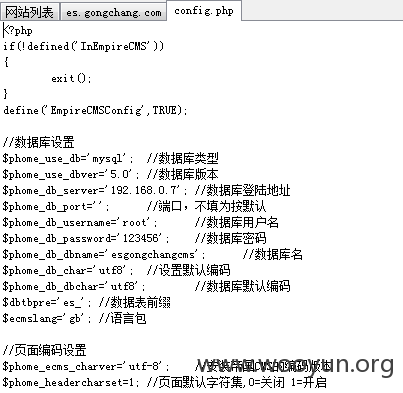

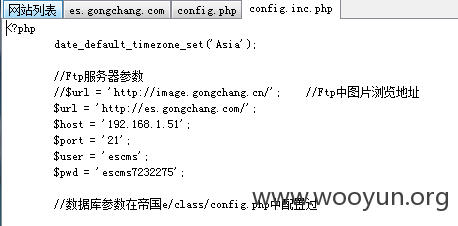

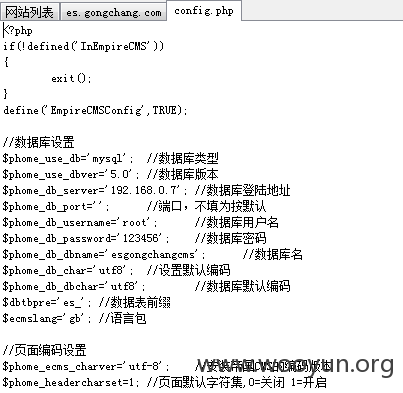

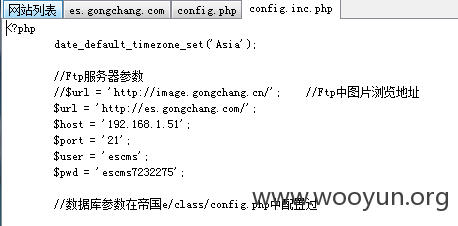

http://es.gongchang.com/ 暴露敏感信息

之前从主站就感觉不对劲,后来从分站进行排查出问题,尽快修复吧!全站源码一览无余,数据库信息,ftp信息全部暴露!

涉及网站为:ar.gongchang.com(阿语站)、es.gongchang.com(西语站)

http://es.gongchang.com//.svn/entries

http://ar.gongchang.com//.svn/entries

可以用svn源码泄漏利用工具查看整站源代码

http://ar.gongchang.com/ 暴露敏感信息

http://es.gongchang.com/ 暴露敏感信息