漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109088

漏洞标题:云麦管理员密码意识不强 导致可进后台(大数据时代)

相关厂商:iyunmai.com

漏洞作者: Mik3y_14

提交时间:2015-04-20 10:49

修复时间:2015-06-06 13:42

公开时间:2015-06-06 13:42

漏洞类型:后台弱口令

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-20: 细节已通知厂商并且等待厂商处理中

2015-04-22: 厂商已经确认,细节仅向厂商公开

2015-05-02: 细节向核心白帽子及相关领域专家公开

2015-05-12: 细节向普通白帽子公开

2015-05-22: 细节向实习白帽子公开

2015-06-06: 细节向公众公开

简要描述:

大数据时代,需谨慎阿!

详细说明:

虽然没什么大问题 不过还是要注意的。

漏洞证明:

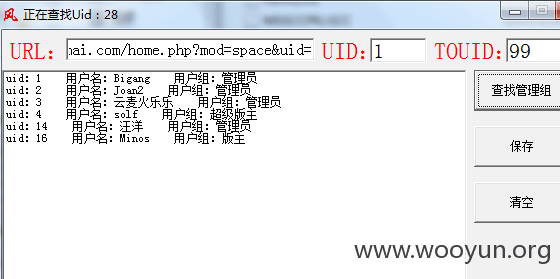

这里先是列出了一份管理员名单

uid:1 用户名:Bigang 用户组:管理员

uid:2 用户名:Joan2 用户组:管理员

uid:3 用户名:云麦火乐乐 用户组:管理员

uid:4 用户名:solf 用户组:超级版主

uid:14 用户名:汪洋 用户组:管理员

uid:16 用户名:Minos 用户组:版主

uid:45 用户名:非伊沫淑 用户组:版主

uid:125 用户名:萝卜2苗 用户组:版主

uid:162 用户名:慕白 用户组:管理员

uid:210 用户名:黄卓琛sam 用户组:超级版主

uid:234 用户名:小丶屁 用户组:版主

uid:640 用户名:长空 用户组:管理员

uid:870 用户名:麦萌 用户组:版主

uid:872 用户名:云麦社区 用户组:管理员

uid:943 用户名:云麦迷 用户组:版主

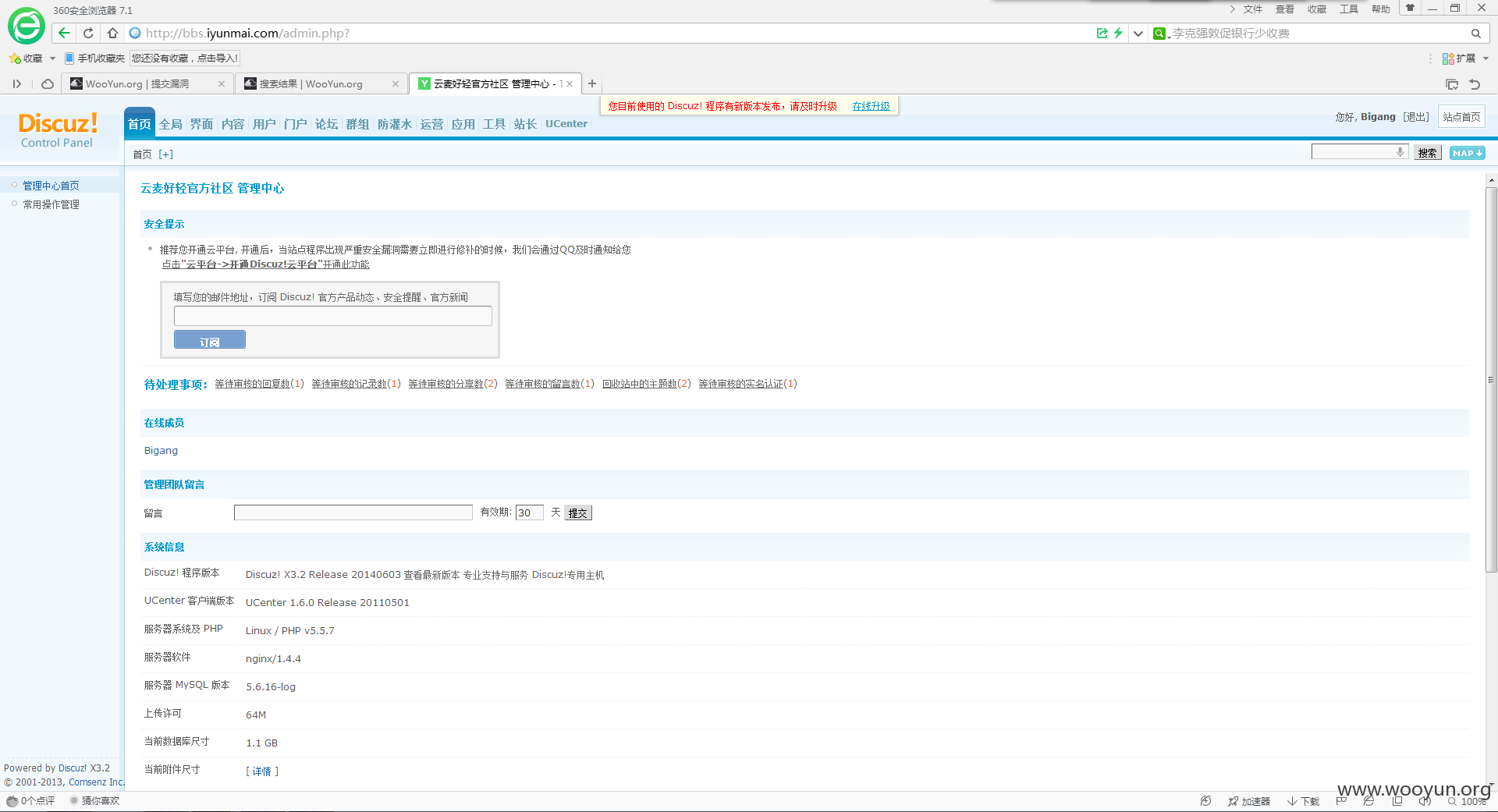

然后丢数据里跑了下, 拿到了Bigang的常用密码

尝试登录了下

http://bbs.iyunmai.com/admin.php?

Bigang Mwangyang (管理,这打下码吧)

成功登录, 然后想尝试下 拿shell,技术不行 很多方法都试了 没办法...

不过据说,这个应该可以拿shell,利用插件的漏洞来拿shell,因为插件的密码就是登陆密码,密码通杀

不过忘记可getshell的插件叫什么了- 所以没法进行。

就这样吧!

修复方案:

加强安全意识,不要多个站点使用同一密码。

听说提交漏洞可以体验好轻

ps:我想体验好轻 可否,99 买不起 (๑• . •๑)

版权声明:转载请注明来源 Mik3y_14@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-04-22 13:41

厂商回复:

非常感谢您所提交的漏洞,我们会尽快修正,并且加强对密码设定。您可以将常用收件地址、联系人发送至,非常感谢!

最新状态:

暂无