漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108372

漏洞标题:凯撒旅游官网短信轰炸+任意用户密码重置+任意敏感信息泄露(疑似影响30w+旅客信息)

相关厂商:caissa.com.cn

漏洞作者: 路人甲

提交时间:2015-04-16 16:39

修复时间:2015-05-31 16:40

公开时间:2015-05-31 16:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

有人说混乌云的都很猥琐~!~!~!

详细说明:

为什么说 有30多万呢 管理注册下就知道了 uid 肯定是30多 其实我们可以这样看

http://bbs.caissa.com.cn/?330000 ,http://bbs.caissa.com.cn/?335000 猜猜30多万呗

那么问题来了

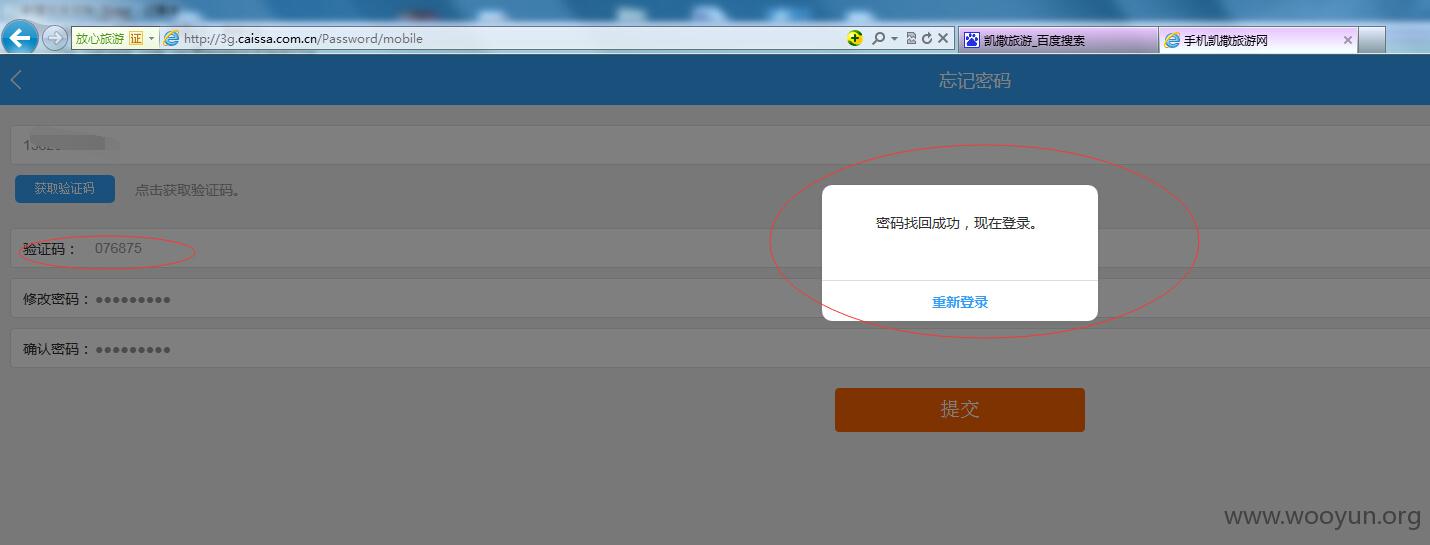

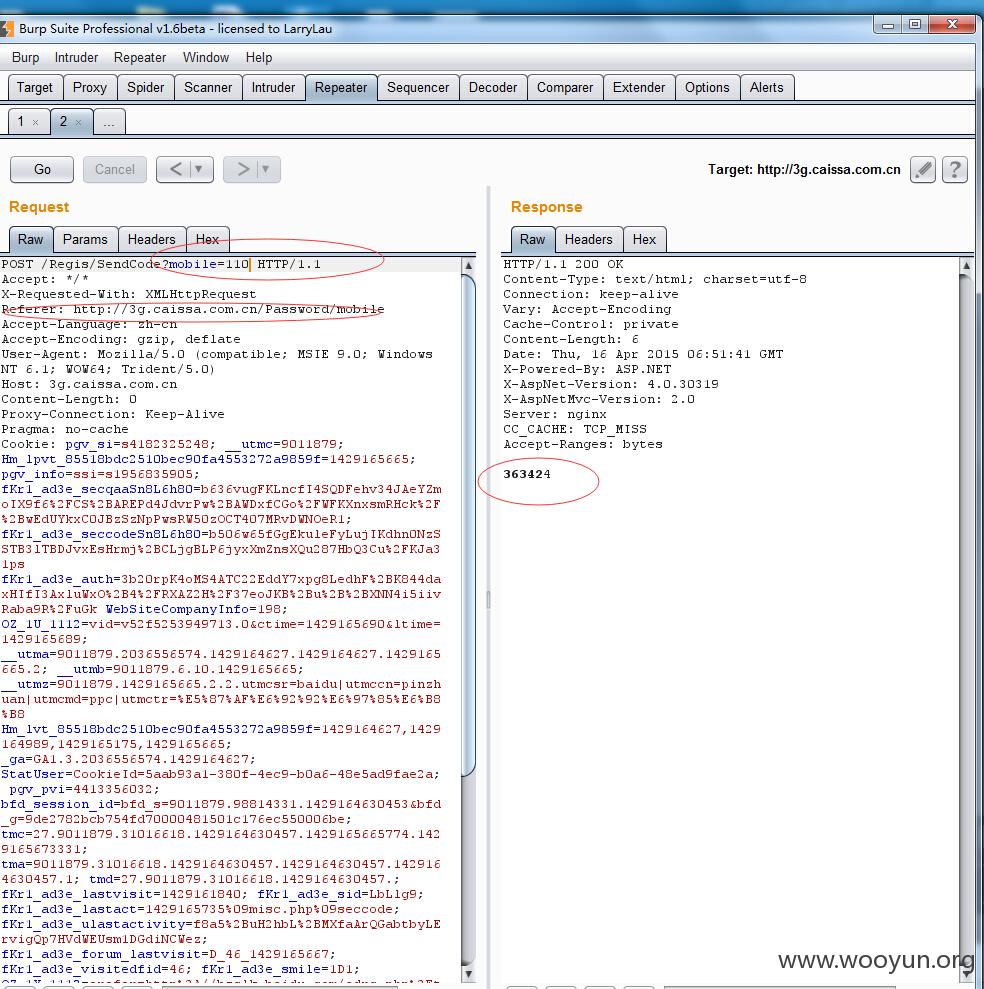

1短信轰炸 (一不小心发了10条) 和 2 忘记密码时候验证码直接返回 一起看吧

地址在http://3g.caissa.com.cn/Password/mobile

有图有真相

漏洞证明:

修复方案:

这个权重比众信的要高,,,

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)