漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108349

漏洞标题:浙江新华书店集团多处sql注入,可被脱裤

相关厂商:新华书店

漏洞作者: 染血の雪

提交时间:2015-04-21 16:44

修复时间:2015-06-08 14:46

公开时间:2015-06-08 14:46

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-21: 细节已通知厂商并且等待厂商处理中

2015-04-24: 厂商已经确认,细节仅向厂商公开

2015-05-04: 细节向核心白帽子及相关领域专家公开

2015-05-14: 细节向普通白帽子公开

2015-05-24: 细节向实习白帽子公开

2015-06-08: 细节向公众公开

简要描述:

苦苦寻找的绝版书居然在我大新华书店找到!礼包送上~~

详细说明:

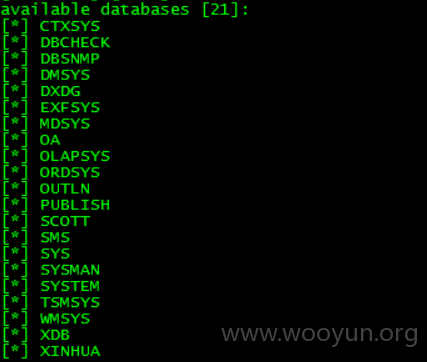

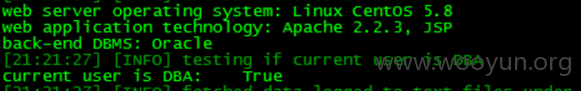

买书随手试了一下,发现新华书店太不安全了,整个站群都是注入。

貌似数据库很大,光表名都有好大一串,懒得细搞了,直接发上来了。

http://www.zxhsd.com/search/book_search.jsp?keyword=1

http://www.zxhsd.com/group/search_article.jsp?keyword=123

http://www.zxhsd.com/ttc/ttcDetail.jsp?spbs=2438853

http://www.zxhsd.com/ttc/ttcList.jsp?lb=JQA&lbmc=%C9%FA%CF%CA%B9%FB%CA%DF

http://www.zxhsd.com/Club/Register_check.jsp?dlm=hello

http://www.zxhsd.com/group/zxly.jsp?currpg=1&keyword=123

http://b2g.zxhsd.com/servlet/fwdAjax?qwdg=0&dz_county=1&lx=1

还有一些图片目录遍历之类的漏洞

http://zxhsd.com/images/ad/

http://zhoushan.zxhsd.com/images/

http://yuhang.zxhsd.com/images/

http://xiaoshan.zxhsd.com/images/

http://xianju.zxhsd.com/images/

第一次来乌云发洞,求高Rank!!

漏洞证明:

修复方案:

漏洞太多建议重写或上waf

版权声明:转载请注明来源 染血の雪@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-04-24 14:45

厂商回复:

CNVD未直接复现所述情况,已经转由CNCERT下发给浙江分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![K[R}7{7`D$0@2)V]{)U6E36.png](http://wimg.zone.ci/upload/201504/1613494789e223f418876393516c540c327ace06.png)

![@18ZR%3B%$69337QROUAQ]H.png](http://wimg.zone.ci/upload/201504/16133441b2d946be1f624d775e6f546b97cfd16b.png)