漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108178

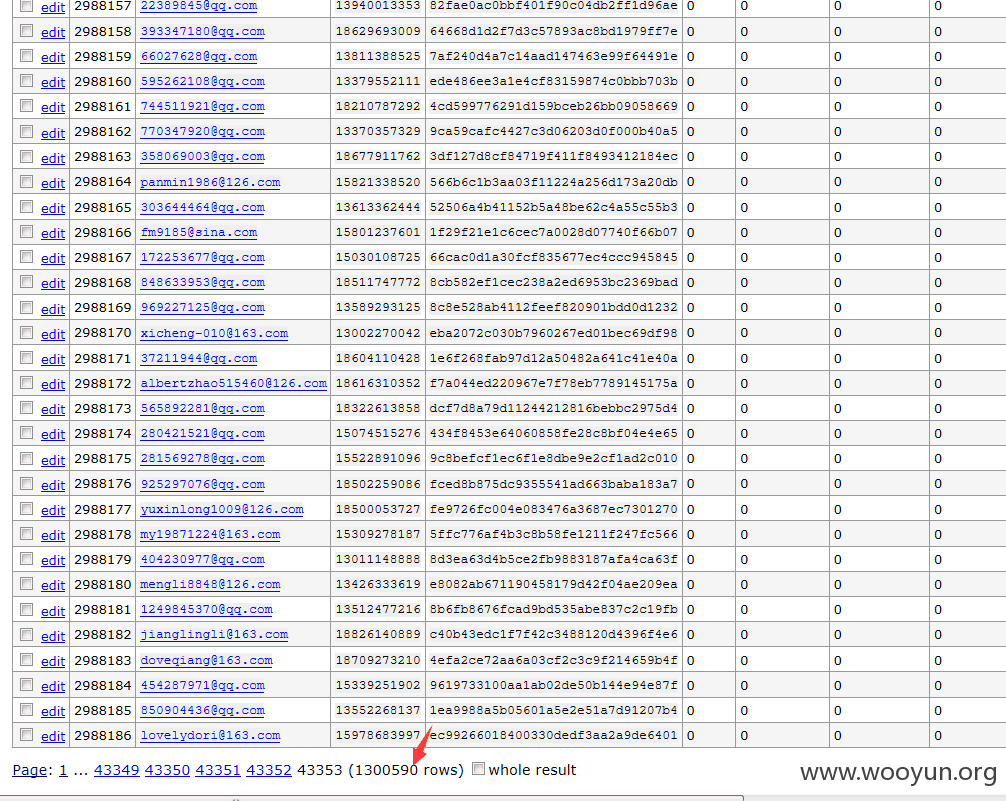

漏洞标题:乐友母婴购物网站后台多个内部账号弱口令已Shell(涉及130万用户信息)

相关厂商:乐友

漏洞作者: 路人甲

提交时间:2015-04-17 13:24

修复时间:2015-04-22 13:26

公开时间:2015-04-22 13:26

漏洞类型:后台弱口令

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-17: 细节已通知厂商并且等待厂商处理中

2015-04-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

看了一下,百度推广2 ,我想里面有大量的数据吧。

详细说明:

http://www.leyou.com.cn/bbs

https://mail.leyou.com.cn/owa/

[email protected] 053233

[email protected] 123456

公布两个邮箱帐号密码哈!

漏洞证明:

修复方案:

加强每个员工的密码

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-22 13:26

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无

![IXM])1(${I1})U55S8M5C]T.png](http://wimg.zone.ci/upload/201504/15184001f246638f42660dce747952bb942e3dc4.png)