漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107148

漏洞标题:正一味高危漏洞可导致18万用户敏感信息订单泄露

相关厂商:正一味

漏洞作者: 路人甲

提交时间:2015-04-10 19:02

修复时间:2015-05-25 19:04

公开时间:2015-05-25 19:04

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

罪过罪过···

详细说明:

先道个歉,为了测试漏洞,我下了个订单,手机和邮箱还有地址都是乱写。

我才知道原来订单了下了是不能删除或者取消的,除非打电话给当地分店····我没敢打啊

辛苦送外卖的小伙子和浪费了那份牛肉 石锅拌饭 和五花肉 石锅拌饭

对不起对不起·············

漏洞证明:

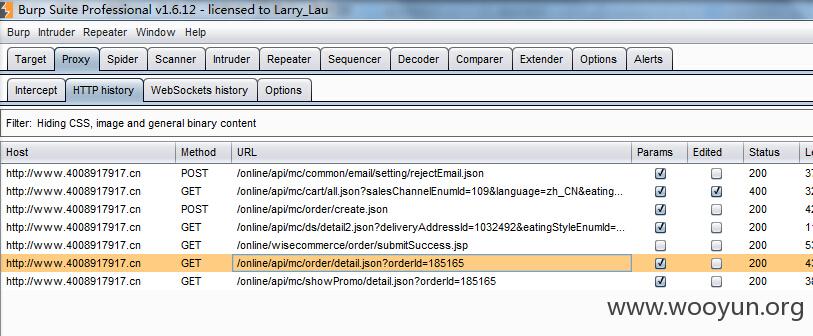

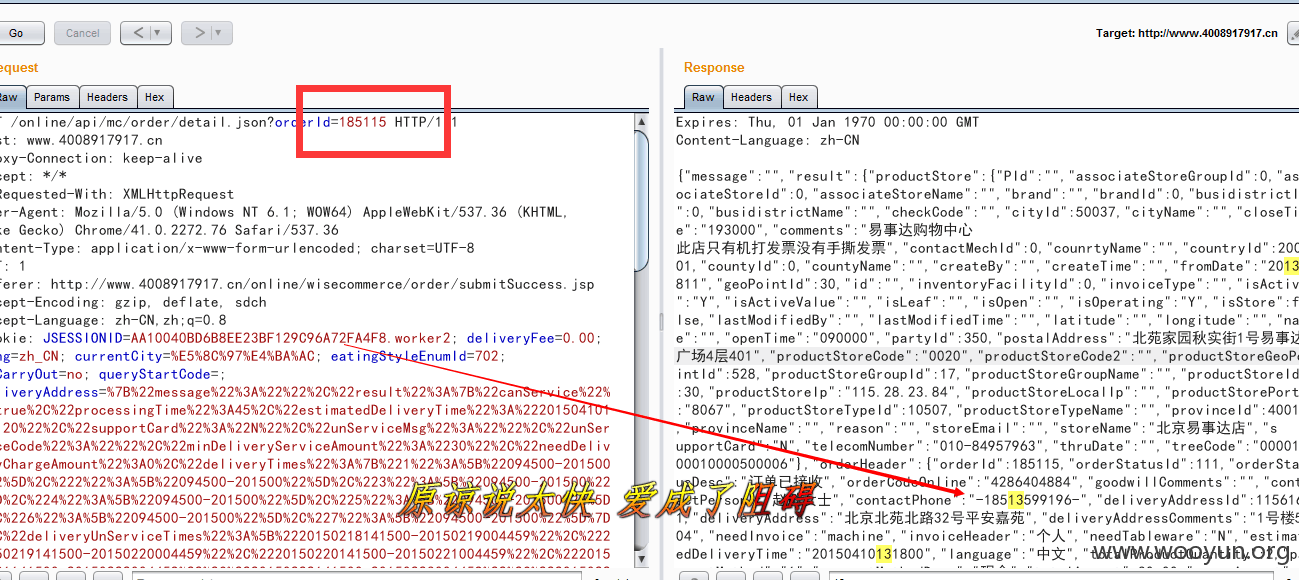

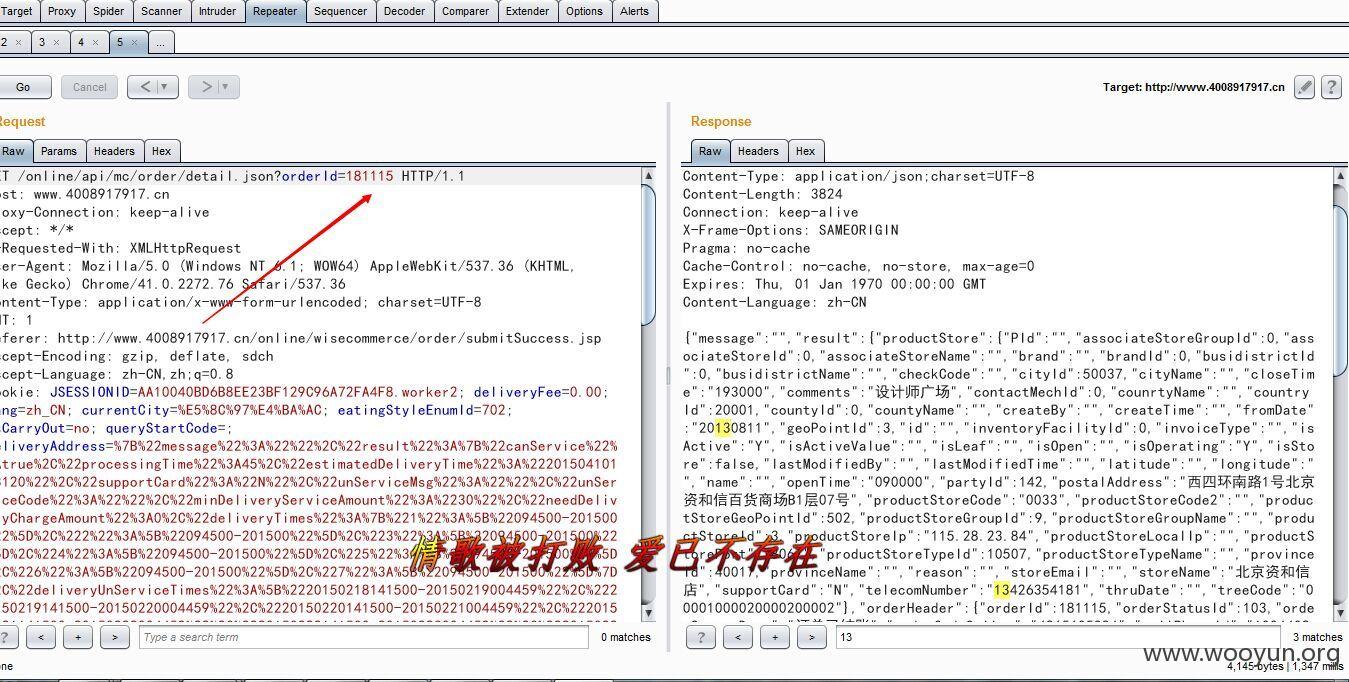

网站需要注册才能查询订单,所以问题不在这。问题出在下订单的时候,会get出去一个请求,然后返回订单确认信息。结算时会post多条请求,其中一条就有越权·

看截图中的ID可以遍历

cookie我就不公开了。

修复方案:

验证token····

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)