漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106638

漏洞标题:广东工业大学实验教学综合管理系统、教学资源网站系统后台登录弱口令,以及自动化学院门户SQL注入漏洞

相关厂商:广东工业大学

漏洞作者: 暴走

提交时间:2015-04-10 14:30

修复时间:2015-04-15 14:32

公开时间:2015-04-15 14:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-10: 细节已通知厂商并且等待厂商处理中

2015-04-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

广东工业大学实验教学综合管理系统、教学资源网站系统后台登录弱口令,以及自动化学院网站存在SQL注入漏洞..

详细说明:

广东工业大学实验教学综合管理系统、教学资源网站系统后台登录弱口令,进入后台后可进行所有操作,危害大;以及自动化学院网站存在SQL注入漏洞,可获得网站所有数据库信息。

漏洞证明:

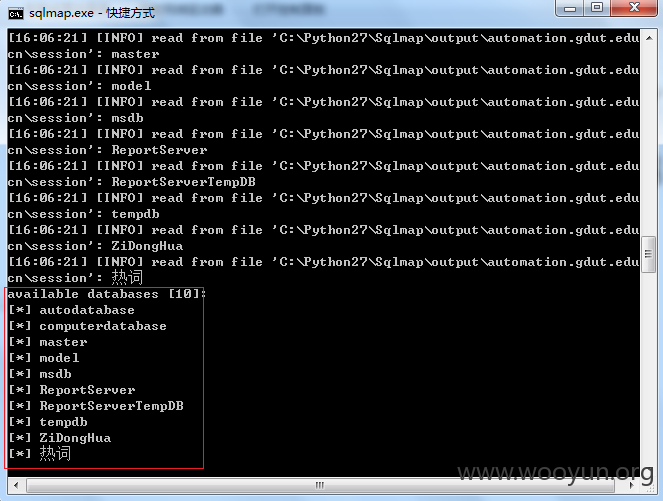

1.广东工业大学自动化学院SQL注入漏洞

SQL注入漏洞URL:

http://automation.gdut.edu.cn/BenkeEdu/bSourceDetail.aspx?ID=1

(1)使用SQLMAP测试如下,系统数据库表如下:

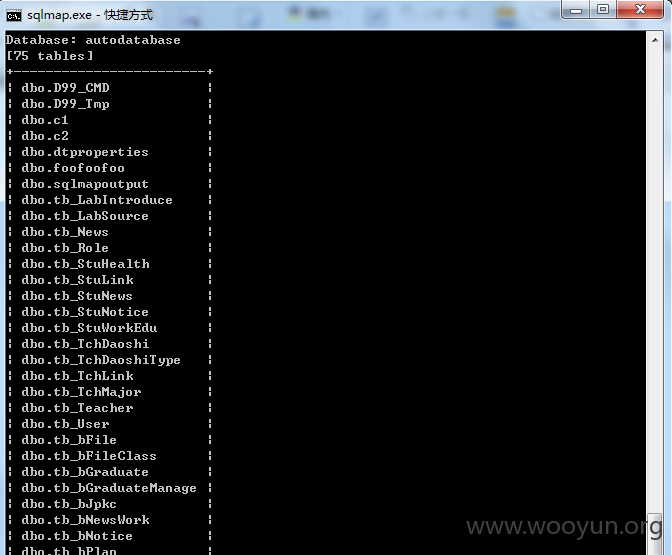

(2)autodatabase数据库包含的表如下:

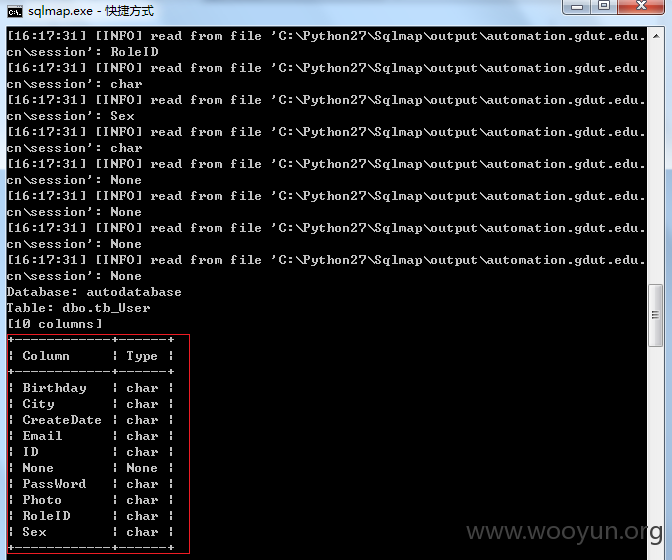

(3)数据库autodatabase包含的dbo.tb_User表字段属性如下:

SQL注入就证明到此。

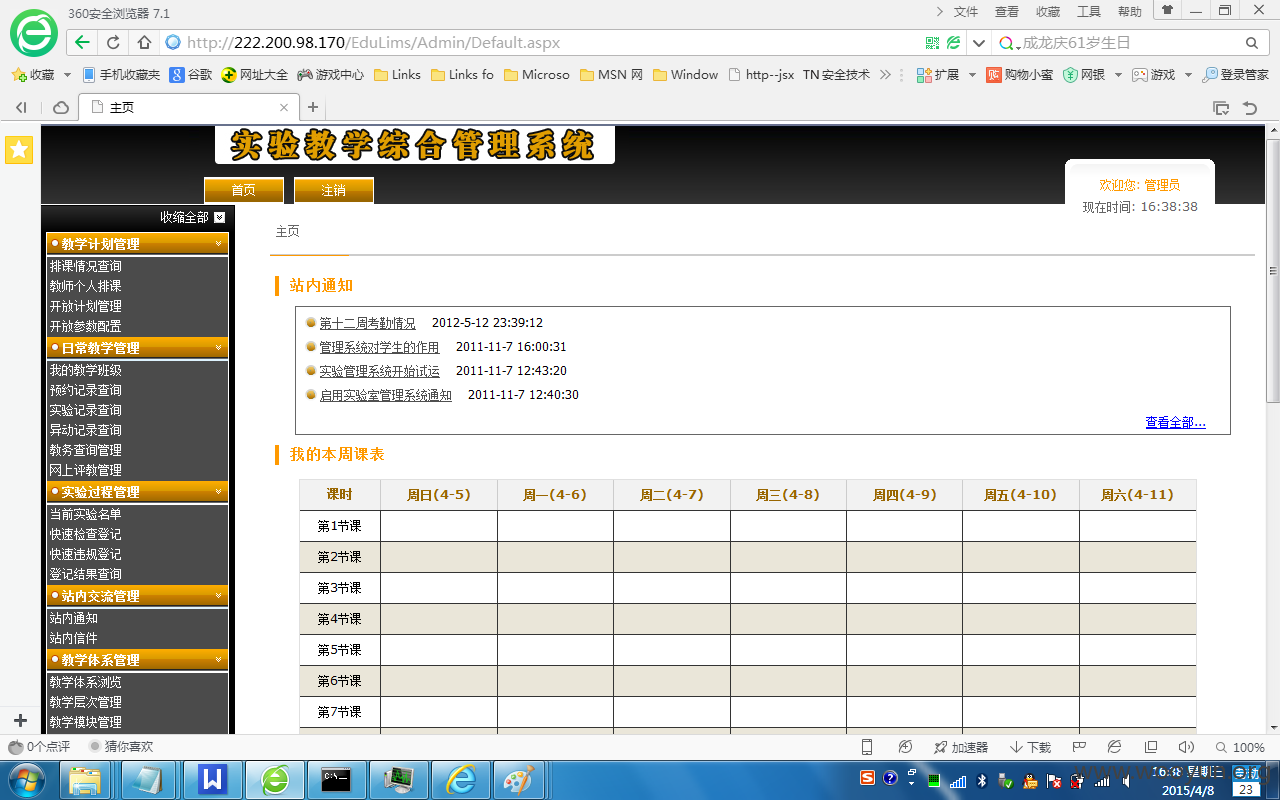

2.广东工业大学实验教学管理系统后台登录弱口令,用户名密码均为admin

后台弱口令地址:http://222.200.98.170/EduLims/Login.aspx

输入弱口令后,成功进入系统后台,后台功能包含:教学计划管理、日常教学管理、实验过程管理、站内交流管理、教学体系管理、系统用户管理、系统配置管理等。可进行一切操作。

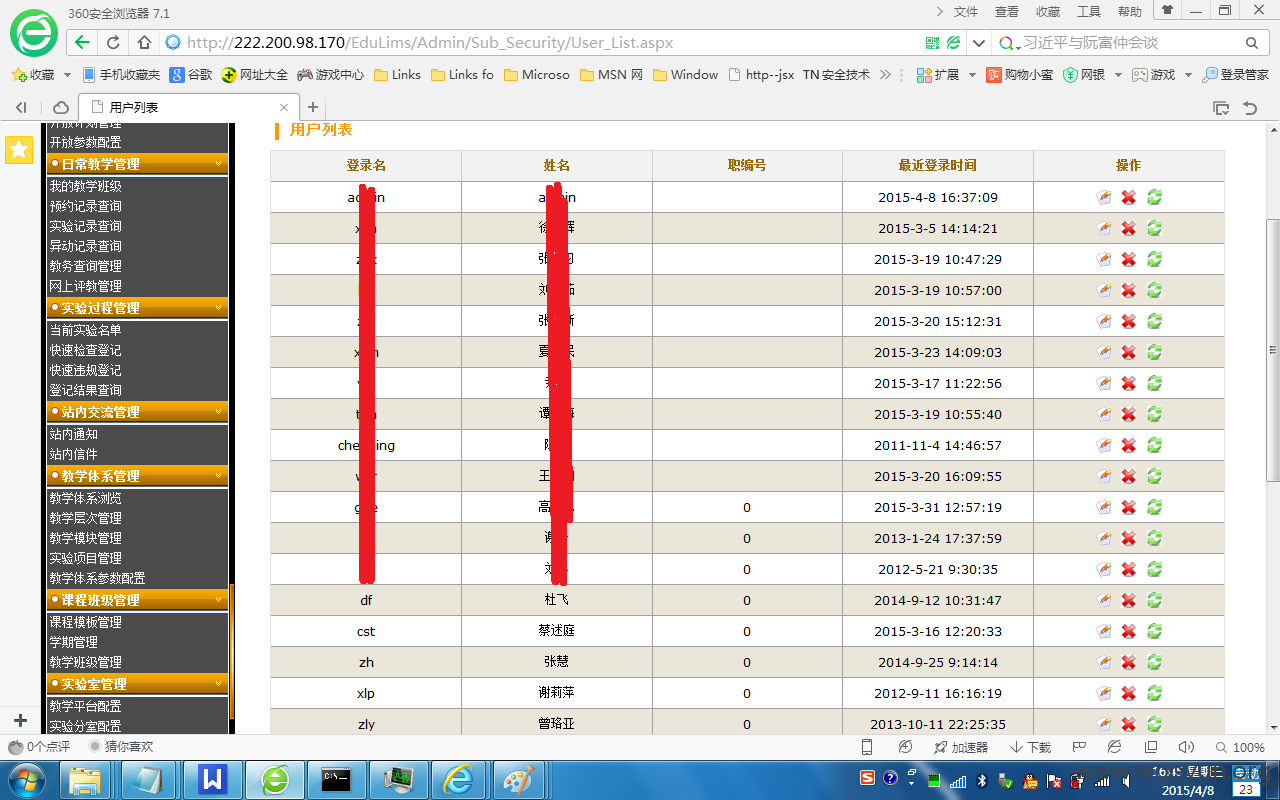

点击“系统用户管理”中的“用户管理”可以看到用户的登录名、姓名等信息,截图如下:

3.广东工业大学教学资源网站系统后台登录弱口令,用户名密码又都是admin,管理员意识太差了。

后台弱口令地址:http://222.200.98.170/LimsCMS/login.aspx

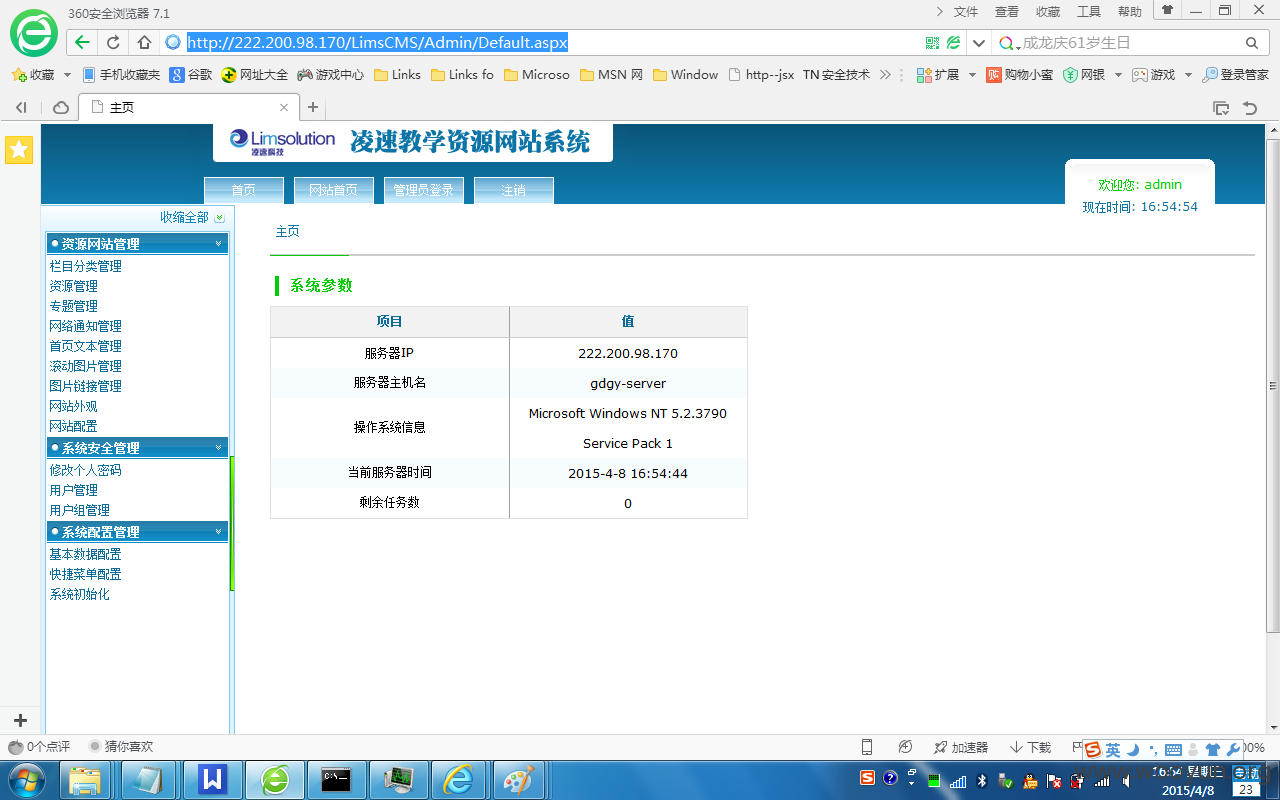

输入admin,成功进入后台,系统后台包含,资源网站管理、系统安全管理、系统配置管理三大功能。

修复方案:

对系统所有后台登录密码进行加固,修复SQL注入漏洞。

版权声明:转载请注明来源 暴走@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-15 14:32

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无