漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105331

漏洞标题:ZARA品牌商城支付漏洞

相关厂商:爱特思电子商务(上海)有限公司

漏洞作者: 庙口大王

提交时间:2015-04-03 10:54

修复时间:2015-05-18 10:56

公开时间:2015-05-18 10:56

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-03: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

因为爱、所以爱!

详细说明:

http://www.zara.cn/cn/

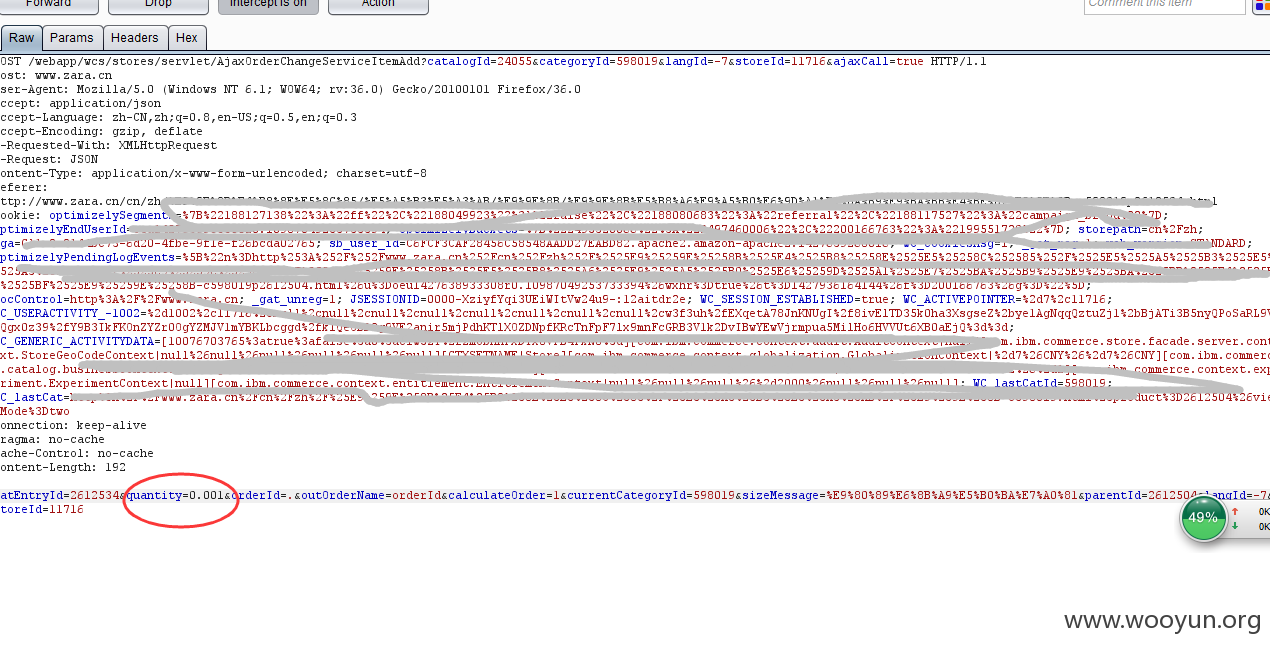

添加任意商品到购物车的时候可以抓包

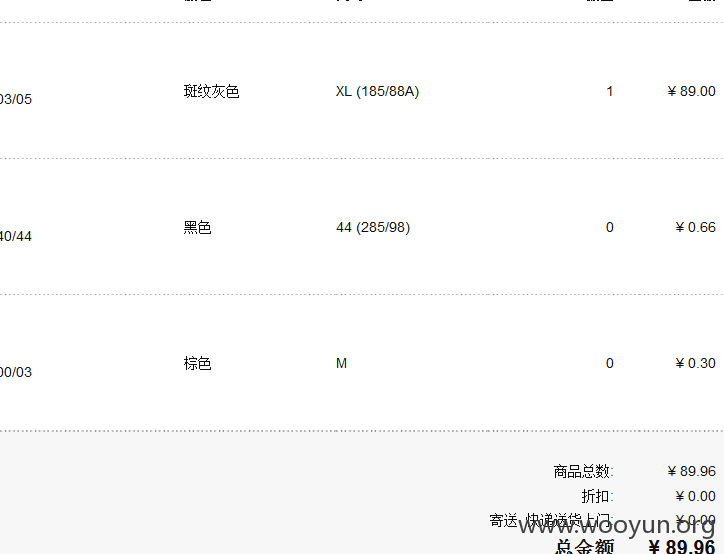

修改quantity数值,会按照小数点百分比影响最后商品金额

但是最后提交支付的时候会提示说购物车中商品货源不足,应该是支付前生成订单时检查了quantity的完整性。

想到如果订单里同时存在其他正常商品,是否会支付通过

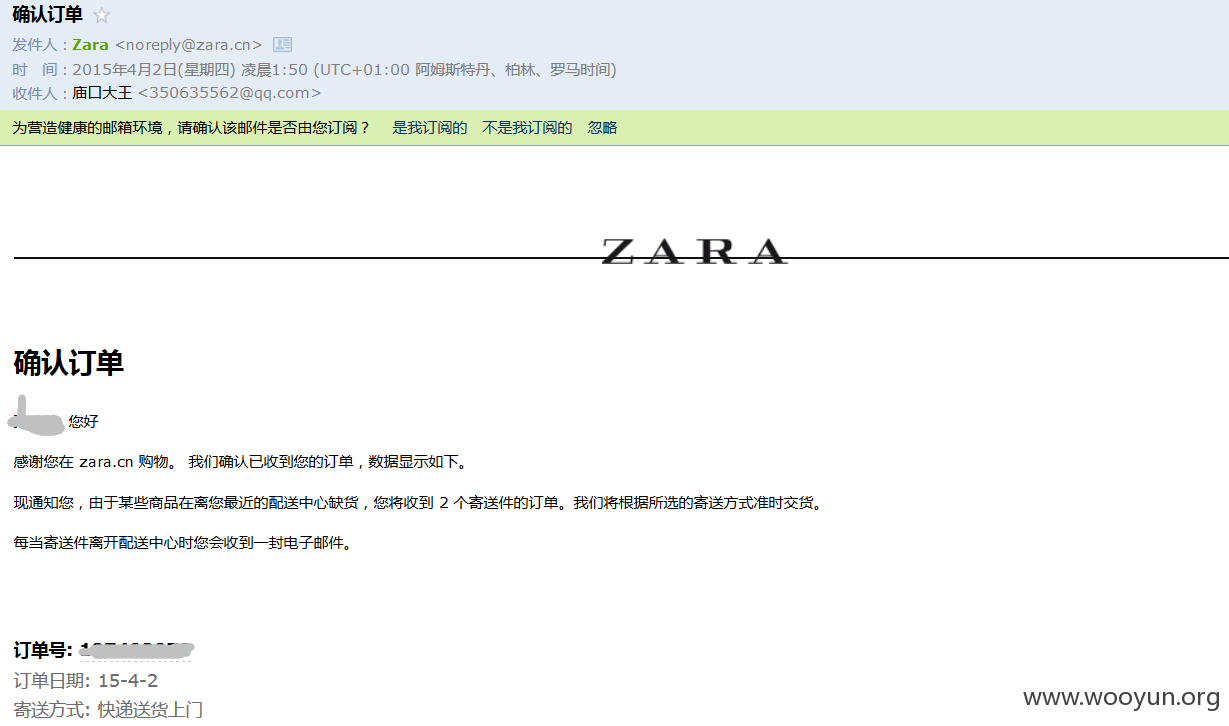

添加了条内裤,支付完成,好激动。几分钟后收到了,确认邮件

纠结了下觉着不管是否最后收到的商品是否只有一条内裤,剩下的就看他们仓库是怎么个流程。web支付环节确实有问题

漏洞证明:

http://www.zara.cn/cn/

添加任意商品到购物车的时候可以抓包

修改quantity数值,会按照小数点百分比影响最后商品金额

但是最后提交支付的时候会提示说购物车中商品货源不足,应该是支付前生成订单时检查了quantity的完整性。

想到如果订单里同时存在其他正常商品,是否会支付通过

添加了条内裤,支付完成,好激动。几分钟后收到了,确认邮件

纠结了下觉着不管是否最后收到的商品是否只有一条内裤,剩下的就看他们仓库是怎么个流程。web支付环节确实有问题

修复方案:

!

版权声明:转载请注明来源 庙口大王@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝