漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0104047

漏洞标题:重庆有线电视机顶盒内网多处安全隐患可漫游各业务网段(甚至影响视频节目等)

相关厂商:重庆有线电视

漏洞作者: 路人甲

提交时间:2015-04-08 12:45

修复时间:2015-05-25 18:54

公开时间:2015-05-25 18:54

漏洞类型:网络敏感信息泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-08: 细节已通知厂商并且等待厂商处理中

2015-04-10: 厂商已经确认,细节仅向厂商公开

2015-04-20: 细节向核心白帽子及相关领域专家公开

2015-04-30: 细节向普通白帽子公开

2015-05-10: 细节向实习白帽子公开

2015-05-25: 细节向公众公开

简要描述:

要是被人再来一次温州电视台事件就不好了。

详细说明:

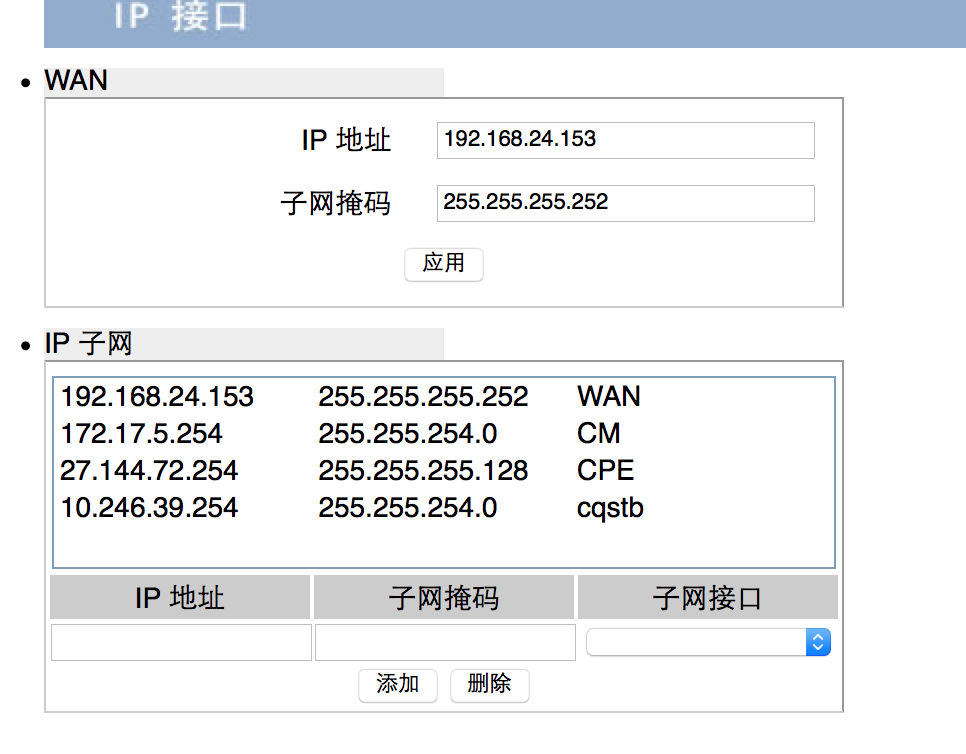

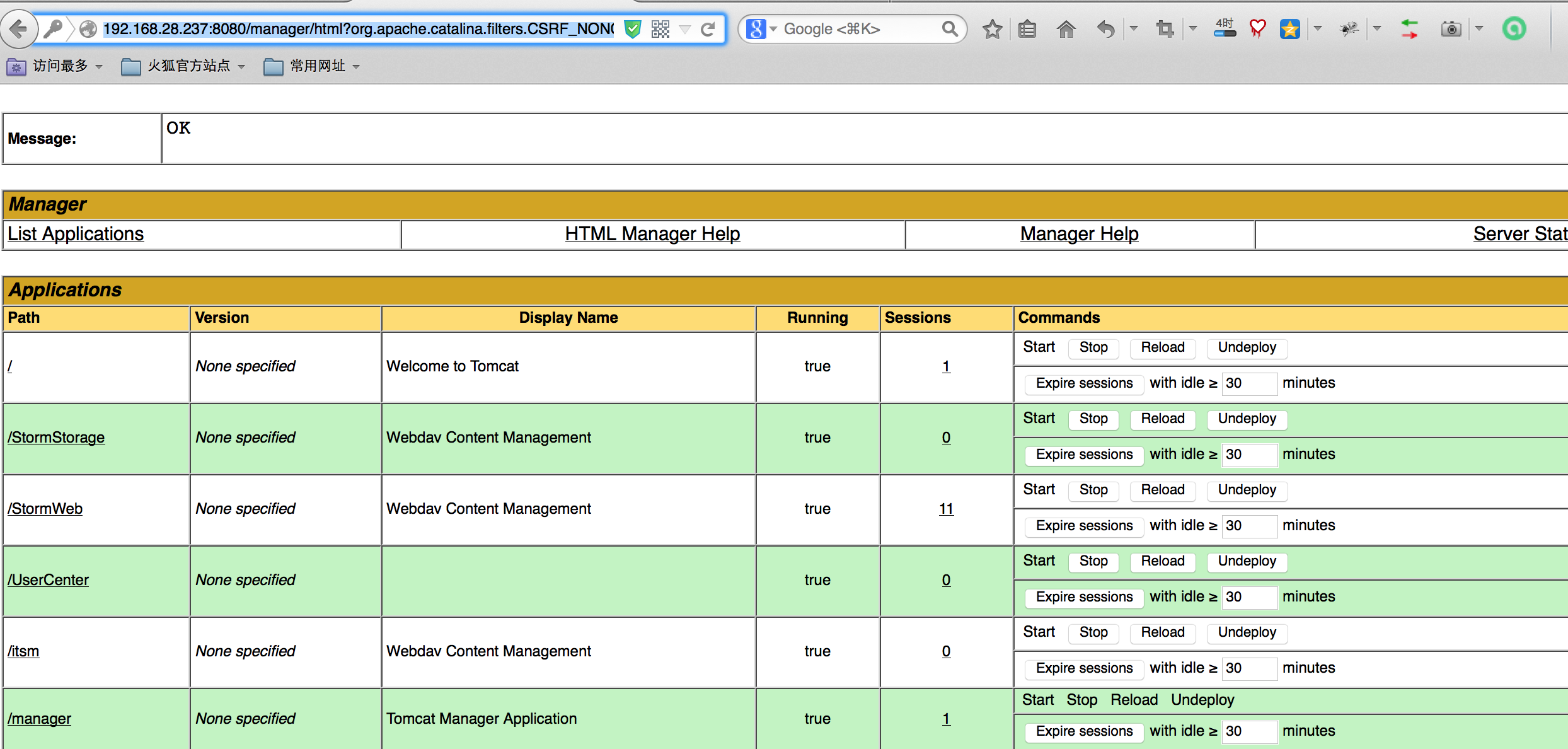

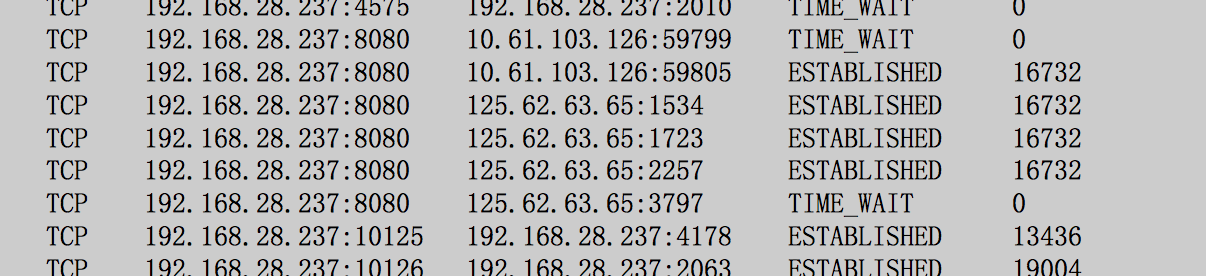

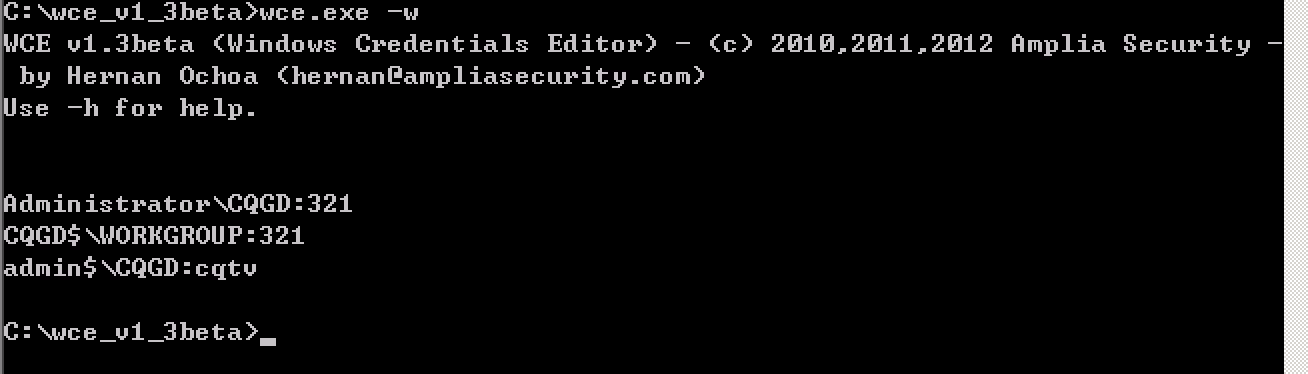

重庆有线电视的宽带是直接从机顶盒接出的。但内网隔离措施太渣,导致可漫游各业务网段,电视节目等等。内容存在各种漏洞。可以控制电视节目等等。

漏洞证明:

admin/admin

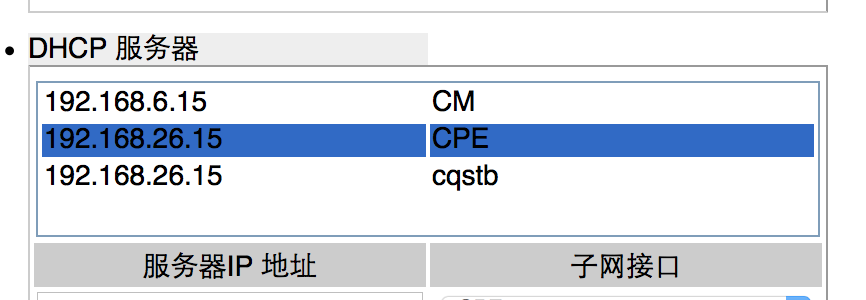

http://192.168.28.237:8080/StormWeb/ vod综合管理系统

http://192.168.28.237:8080/manager/html?org.apache.catalina.filters.CSRF_NONCE=A79639F6A10562C13E5C2002CC69AE65 tomcat/tomcat

http://192.168.28.237:8080/bm0201/ 520一句话

http://192.168.32.173/default.asp admin/admin

http://192.168.32.177/default.asp admin/admin

http://192.168.32.178/

http://192.168.37.1:8080/

http://192.168.41.9:8081/login.seam?cid=651381

http://192.168.41.37:8000/cgi-mod/index.cgi admin/admin

http://192.168.41.43/login.php admin/admin 38、44

snmp

http://192.168.44.26/#

http://192.168.44.42/index.php

jboss http://192.168.44.56/jmx-console/

jboss http://192.168.44.57/jmx-console/

故障记录系统:http://192.168.201.201/

数据库rsync泄漏 :

192.168.203.11

设备:

未知系统:

IBM switch:

admin/admin 26、45、46

修复方案:

内网边界控制还是要严格的。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-10 18:53

厂商回复:

已经转由CNCERT下发给相应分中心,由其后续协调网站管理单位处置

最新状态:

暂无