漏洞概要

关注数(24)

关注此漏洞

漏洞标题:易购网存在高危安全漏洞可导致所有用户信息与全部分销商账号泄漏(影响机票信息安全)

提交时间:2015-03-29 15:18

修复时间:2015-05-15 14:54

公开时间:2015-05-15 14:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-03-29: 细节已通知厂商并且等待厂商处理中

2015-03-31: 厂商已经确认,细节仅向厂商公开

2015-04-10: 细节向核心白帽子及相关领域专家公开

2015-04-20: 细节向普通白帽子公开

2015-04-30: 细节向实习白帽子公开

2015-05-15: 细节向公众公开

简要描述:

北京中航易购信息服务有限公司(以下简称"中航易购")秉承"开放、协同、繁荣"的理念,通过易购开放平台,发挥产业链协同效应,中航易购致力于成为航旅业B2B电子商务服务提供商,通过公司旗下的易购网(www.rtpnr.com)、易购云(www.yeegoyun.com)为供需双方提供航旅基础设施,繁荣整个航旅业互联网交易市场。推动"政策真实、服务至上、精准购买"机票的普及是中航易购的使命。通过接口对接方式整合航旅产品源、打通查、比、买、退、废、改等操作流,提升采购体验的同时,缩减渠道、人力、时间等综合出票成本,从而帮助更多的机票采购方享用品质更高的机票产品;同时为供应商提供营销推广、技术解决等增值服务,帮助更多的供应商建立品牌、提升销量。

中航易购希望为整个航旅产品交易市场打造一个透明、诚信、公正、公开的交易平台,进而影响采购方的消费习惯,推动线下航旅服务市场的透明、诚信,从而衍生出一个"开放、透明、分享、责任"的新航旅交易文明。

详细说明:

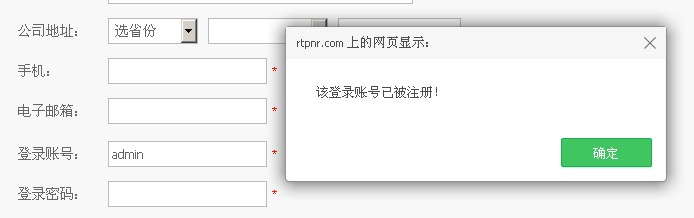

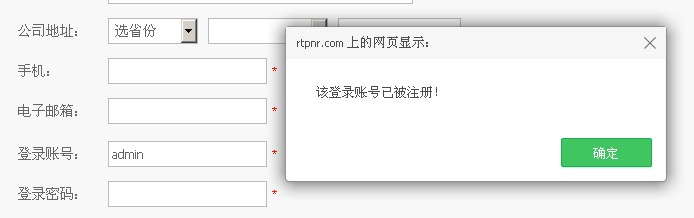

易购网在用户注册的时候程序会自动判断下用户名是否重复

很可惜,还未登录用户系统就已经存在安全漏洞了,这个地方存在SQL注射漏洞。

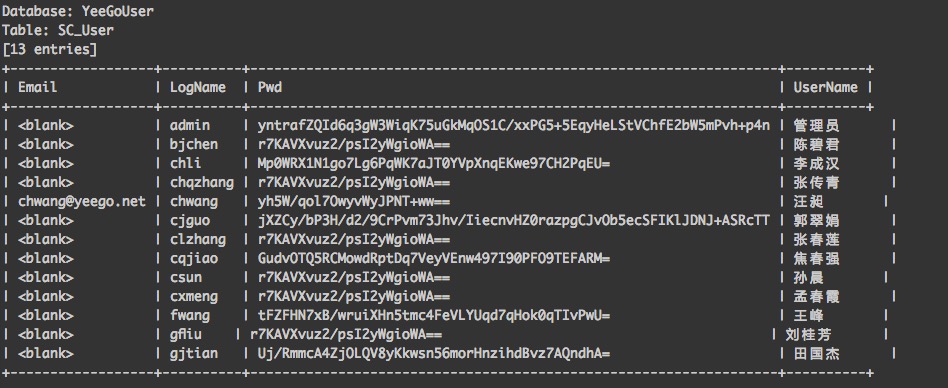

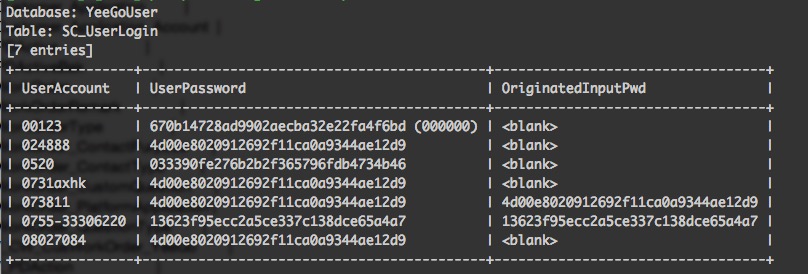

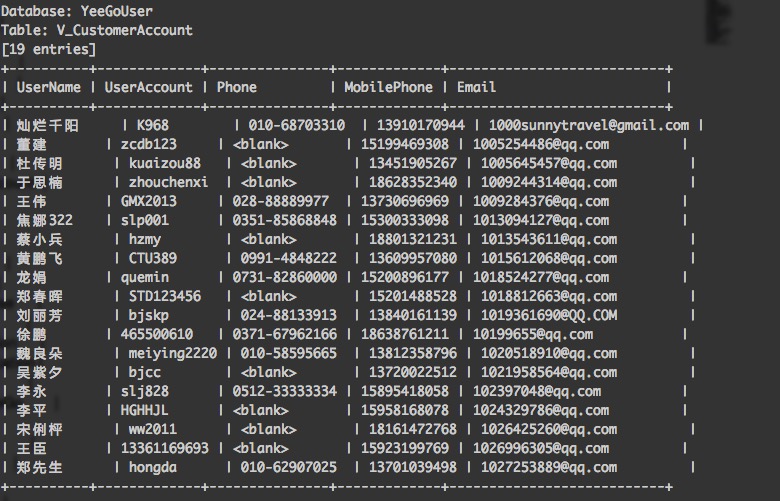

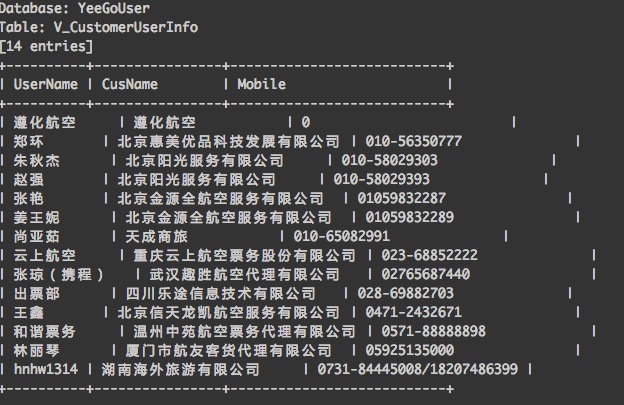

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-03-31 14:53

厂商回复:

感谢!

最新状态:

暂无