漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103722

漏洞标题:立时诊服务器数据库ROOT权限泄露

相关厂商:北京立时诊科技有限公司

漏洞作者: 柯腾

提交时间:2015-03-26 18:05

修复时间:2015-05-10 18:06

公开时间:2015-05-10 18:06

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

又一个数据库信息放在代码托管平台泄露的。。。

详细说明:

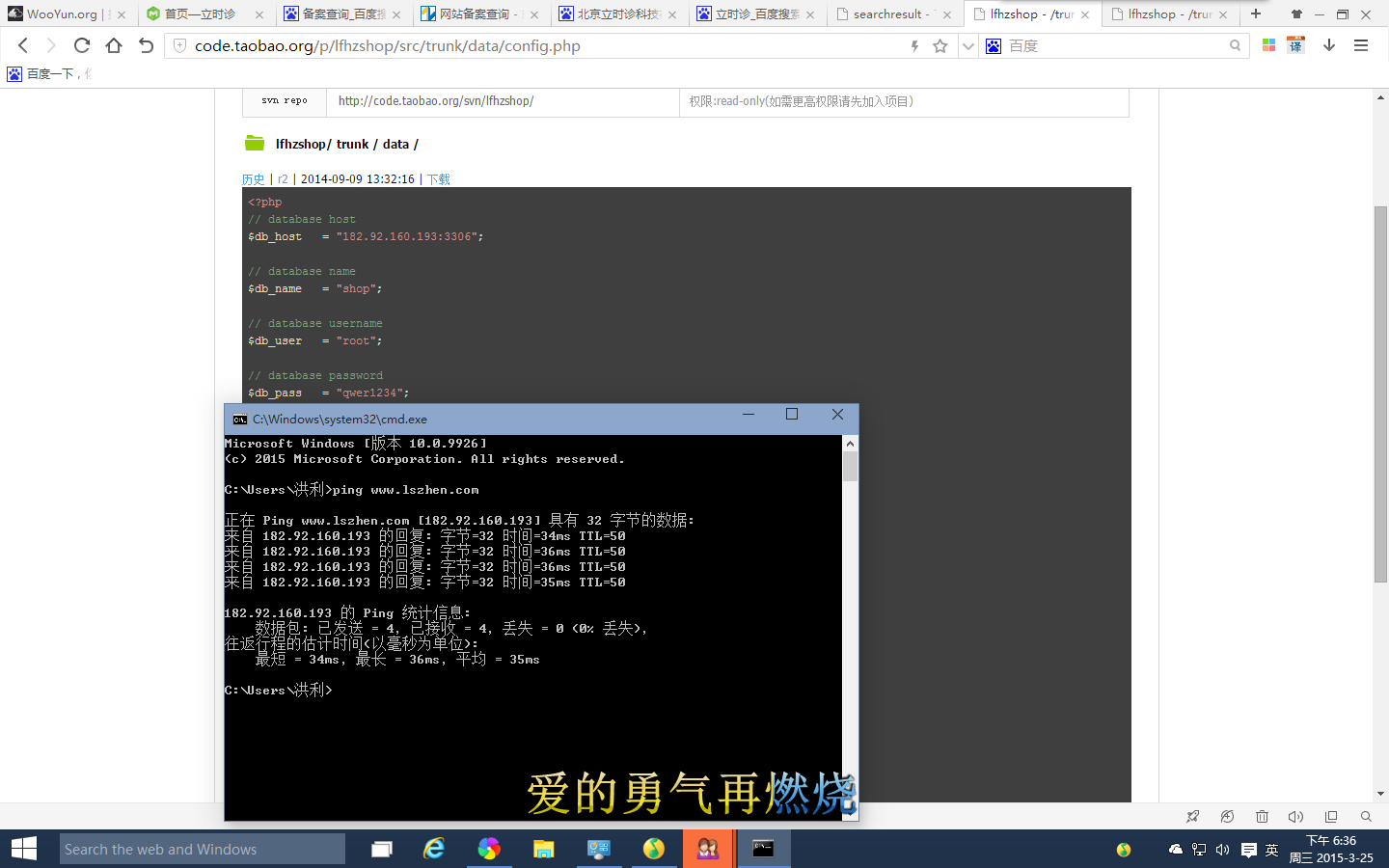

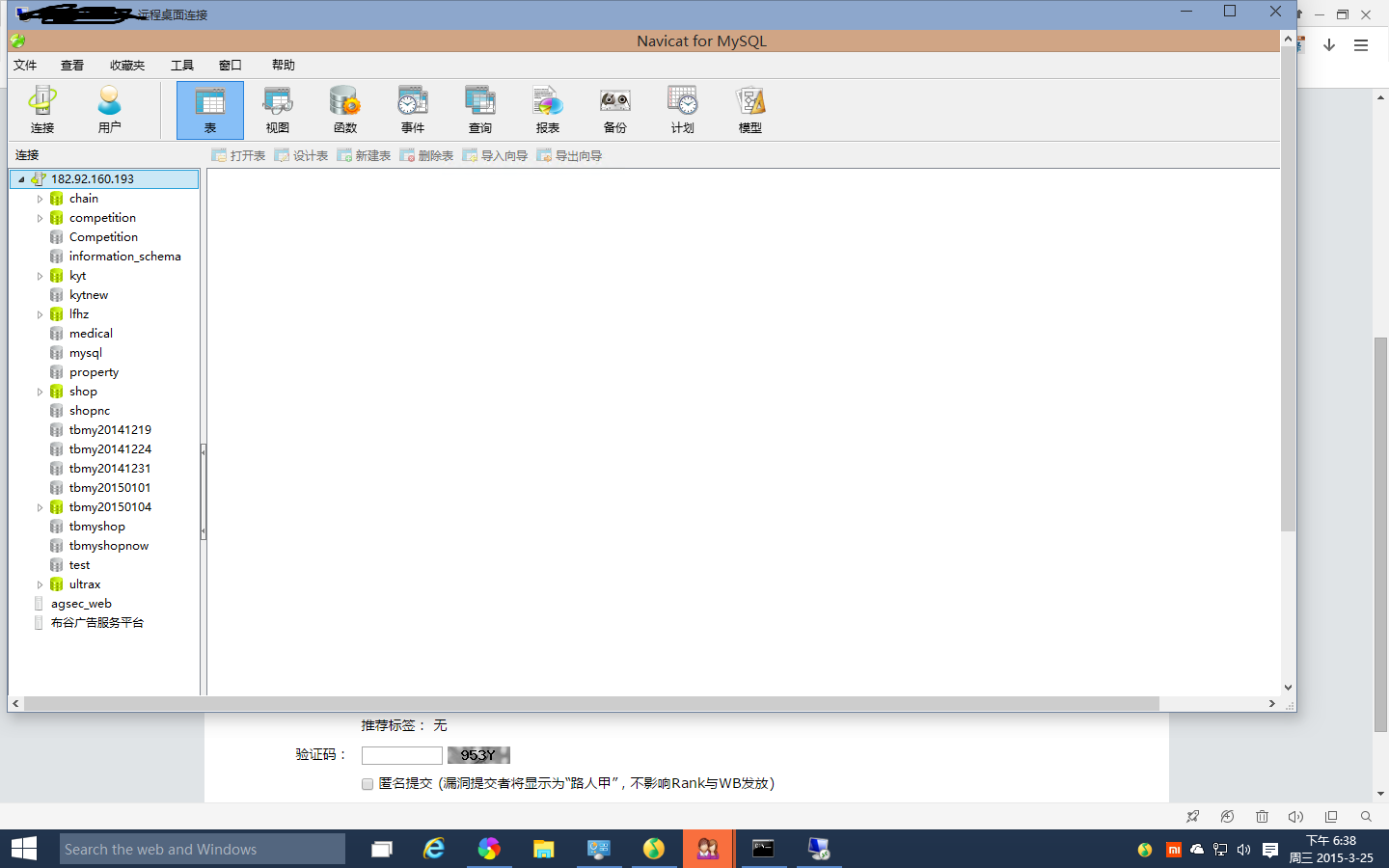

在TaoCode上闲逛,发现了这个

http://code.taobao.org/p/lfhzshop/src/trunk/data/config.php

IP查网站没查出来,但是是ROOT权限,通过数据库信息判断了下,发现是北京立时诊科技有限公司的

网站为http://www.lszhen.com/

Ping了下IP,与数据库服务器是一台,所以判断正确

漏洞证明:

修复方案:

托管平台设下权限/修改下密码

版权声明:转载请注明来源 柯腾@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝