漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103440

漏洞标题:寻宝天行购物网站XSS,可提取cookie

相关厂商:寻宝天行

漏洞作者: 刺蝴蝶De箫启灵

提交时间:2015-03-25 10:36

修复时间:2015-05-09 10:38

公开时间:2015-05-09 10:38

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:3

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

寻宝天行购物网站XSS脚本漏洞。

详细说明:

这个漏洞是我很久以前发现的,提交过一次,由于没有给出什么证明,乌云给退了,现在这漏洞居然还在,再提交一下,这次Rank评低一点,给过哦。

喜乐商城网站:

http://xile.xunbao178.com

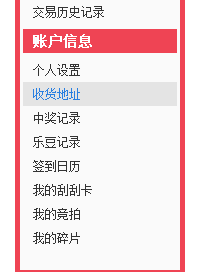

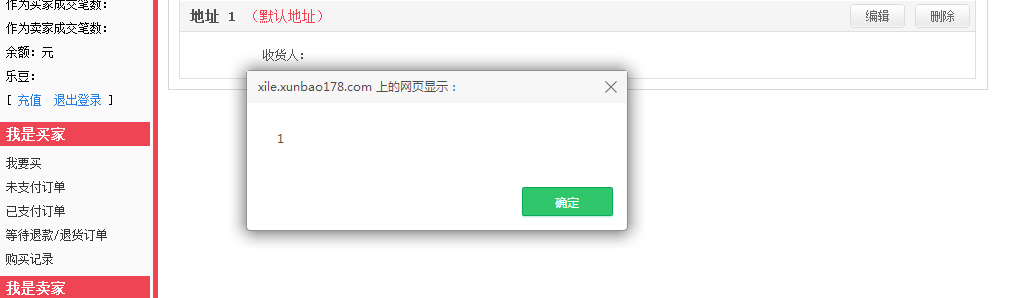

注册后进入个人中心

进入收货地址设置:

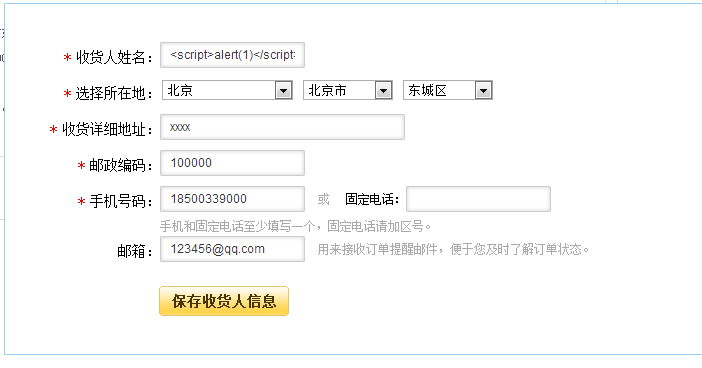

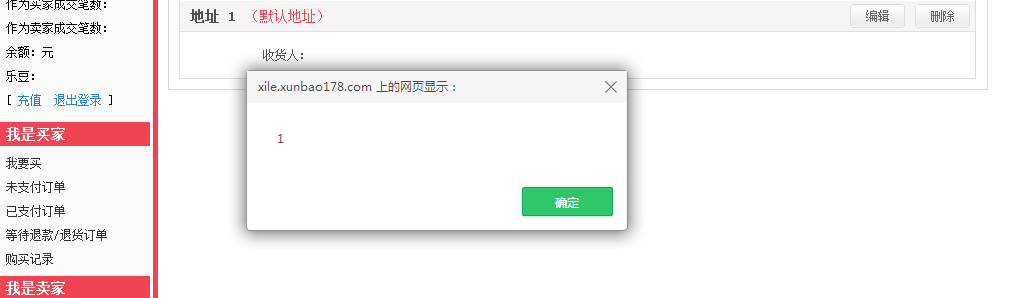

写入xss

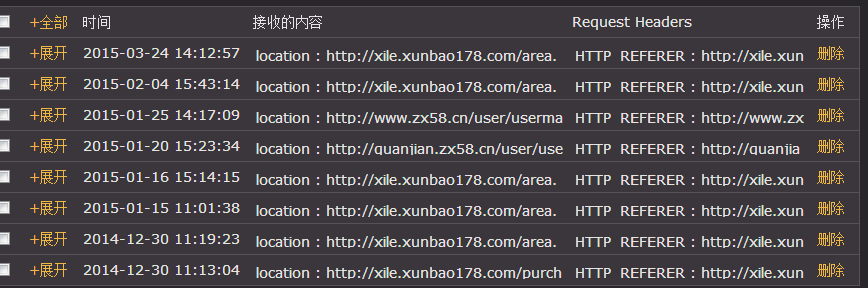

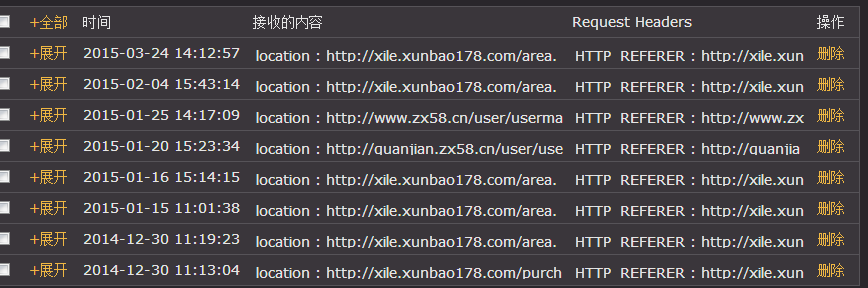

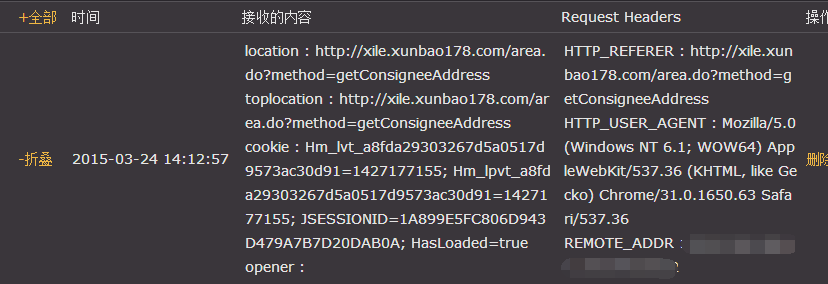

然后写入提取cookie的xss

去商城随便购买个东西,卖家打开后就能获取cookie

漏洞证明:

修复方案:

过滤~~

版权声明:转载请注明来源 刺蝴蝶De箫启灵@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝