漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102203

漏洞标题:星云颜值某内容管理服务器补丁不及时可导致getshell

相关厂商:.xingyun.cn

漏洞作者: mango

提交时间:2015-03-19 00:18

修复时间:2015-05-03 00:20

公开时间:2015-05-03 00:20

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

下载APP 我各种xss 结果查到一条信息

该数据属于项目:星云

Url:http://cms.xingyun.cn/dynamicManage_showDynamicList.action

Cookie:JSESSIONID=19F644929B6096022A623C3BBF1CCCE0.srv_229_8080; XINGYUN_CMS_USER_LOGINKEY=386c02c1-1a8e-4401-8db7-77611ff0fc8c

尝试登陆

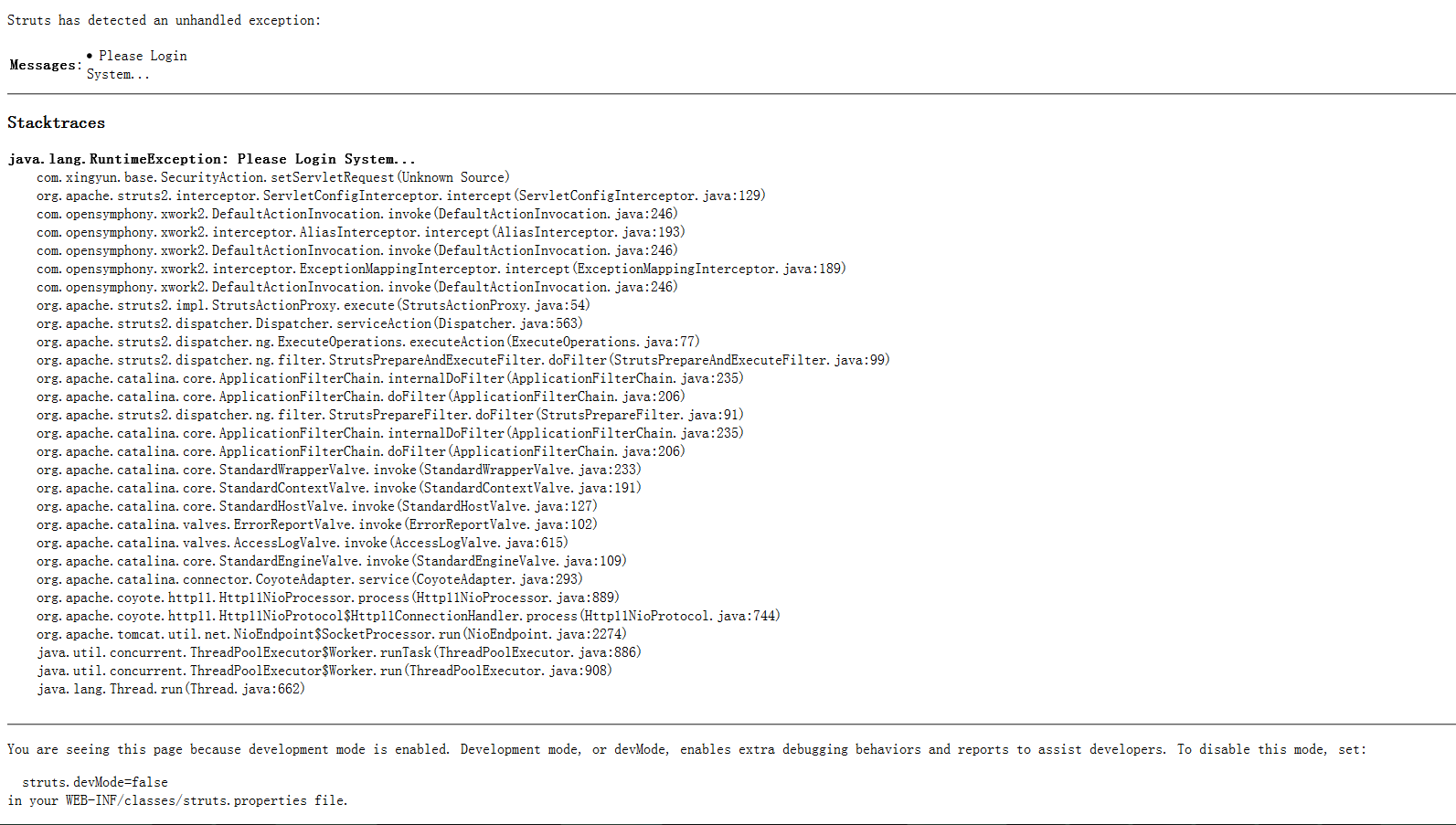

成功登陆东西很多 可任意删除别人发布的东西哦~~当然不只有这些,我发现这个站还开启了debug模式,

http://cms.xingyun.cn/login.action

果断上工具~

漏洞证明:

修复方案:

这些重要后台 请不要向外网开放!打补丁~~

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)

![{(T68AJ6D_D{}843]C(0M21.jpg](http://wimg.zone.ci/upload/201503/1821094714352ae879c0fc8539af49ce00426c3c.jpg)

![WU7(0`[V(N8`SNJ%X}V]%9J.png](http://wimg.zone.ci/upload/201503/182109422ca8eedd1a84975d4a474c6044a7ab33.png)