漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100828

漏洞标题:基于全球首创的引擎对象识别技术自动化测试手游平台Getshell(含众多配置与数据库信息)

相关厂商:testbird.com

漏洞作者: 路人甲

提交时间:2015-03-17 10:19

修复时间:2015-05-01 11:10

公开时间:2015-05-01 11:10

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-17: 细节已通知厂商并且等待厂商处理中

2015-03-17: 厂商已经确认,细节仅向厂商公开

2015-03-27: 细节向核心白帽子及相关领域专家公开

2015-04-06: 细节向普通白帽子公开

2015-04-16: 细节向实习白帽子公开

2015-05-01: 细节向公众公开

简要描述:

看到此公司招聘WEB安全工程师、给我留个职位可好?哈哈。

详细说明:

TestBird(成都中云天下科技有限公司)成立于2013年,专注于为移动游戏的开发、推广、运营提供专业云端分析工具的创业公司。与移动游戏产业井喷时代并行,TestBird愿景是基于自有全球领先测试推广运营分析能力,为移动游戏行业领先公司创造更高产业价值保驾护航。 TestBird基于全球首创的引擎对象识别技术,可以为客户提供深入到移动游戏内部所有功能的深度解析能力。某自动化手游测试平台的核心技术人员来自华为等公司核心高层,既拥有十年的全球化移动硬件兼容性测试技术积累,还拥有全球移动互联网市场商务实力,为移动游戏开发商提供最专业和贴合的服务是公司的核心基因。最专业的人最专业的事!

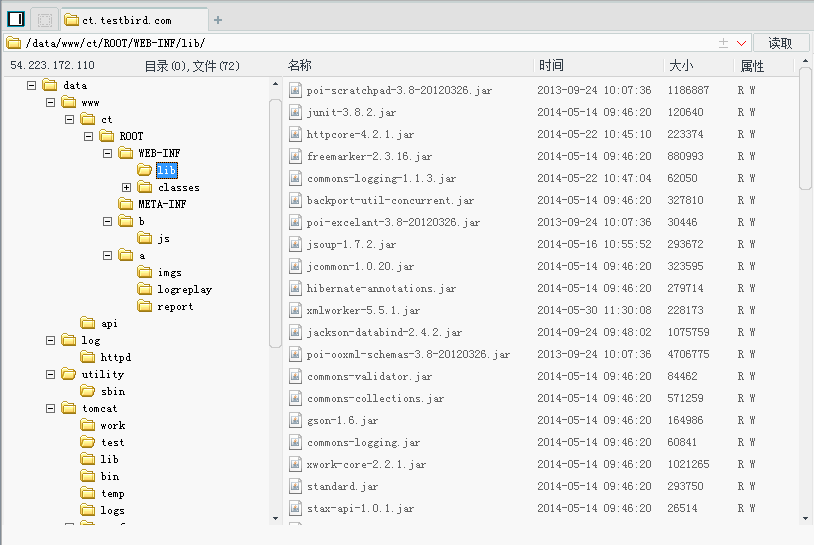

testbird,ct分站存在命令执行直接导致getshell!

漏洞证明:

0x02:包含众多数据库信息,进一步利用可能泄漏会员信息等

0x03:默认配置

修复方案:

这个公司听朋友提起过、还挺关注的!希望贵公司重视安全,在移动app开发以及互联网方面做的更好!

#$奖励有木有?

#小礼物有木有?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-03-17 11:08

厂商回复:

确认漏洞,非常感谢

最新状态:

暂无