漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084204

漏洞标题:某医院网站存在爆破以及泄露敏感信息的url

相关厂商:我爱我家

漏洞作者: 路人甲

提交时间:2014-11-24 10:32

修复时间:2015-01-08 10:34

公开时间:2015-01-08 10:34

漏洞类型:URL跳转

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-01-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

存在两个隐藏的url可以鉴权以及使用身份证获取用户敏感信息

详细说明:

漏洞url:http://www.169jk.com:8088/App_Page/Reserve/ReserveHandler.ashx?Mode=userAuthorize&account=122331&password=123456

通过上面的code可以看出,000表示存在,001表示不存在,可以利用burp等工具猜测用户名及密码

漏洞url2:

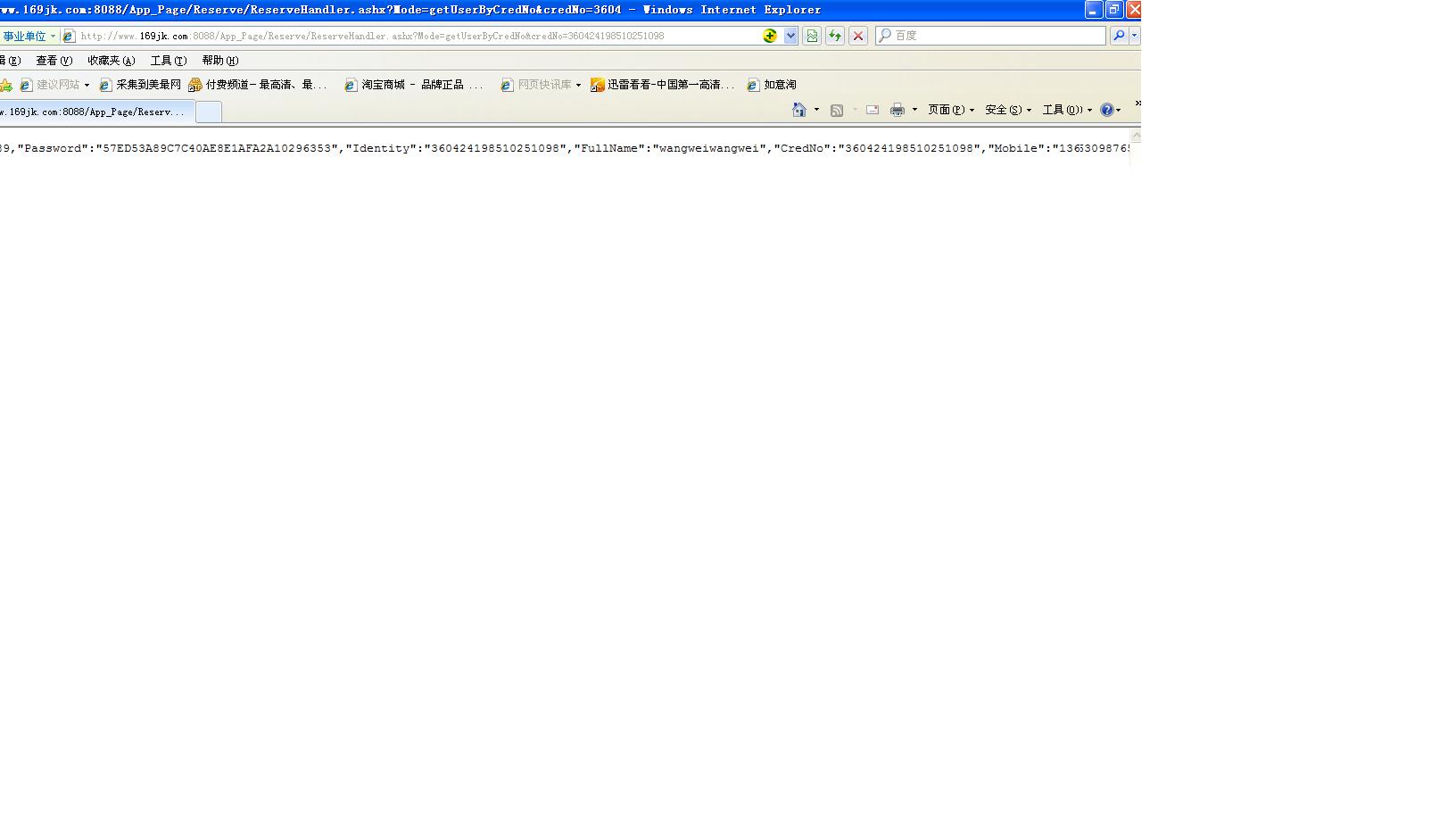

http://www.169jk.com:8088/App_Page/Reserve/ReserveHandler.ashx?Mode=getUserByCredNo&credNo=身份证号

漏洞证明:

修复方案:

不要图方便,将校验放到服务端执行

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝