北京市体检中心

地址:http://www.bjtjzx.com/bgcx/

(审核注意下,360那边有个北京市体检网http://www.bjtjw.net/bjtjw/index.html,和北京市体检中心不是一个网站,找到这个洞很久了,一直没提交,还是赶快提交了,省的重复了)

查询处存在POST注入

sqlmap

看了下数据,gr_report是用户详细信息,有将近50W

里面的XM,KH,PASSWORD,CSRQ

对应查询页面的姓名、卡号、密码、出生日期

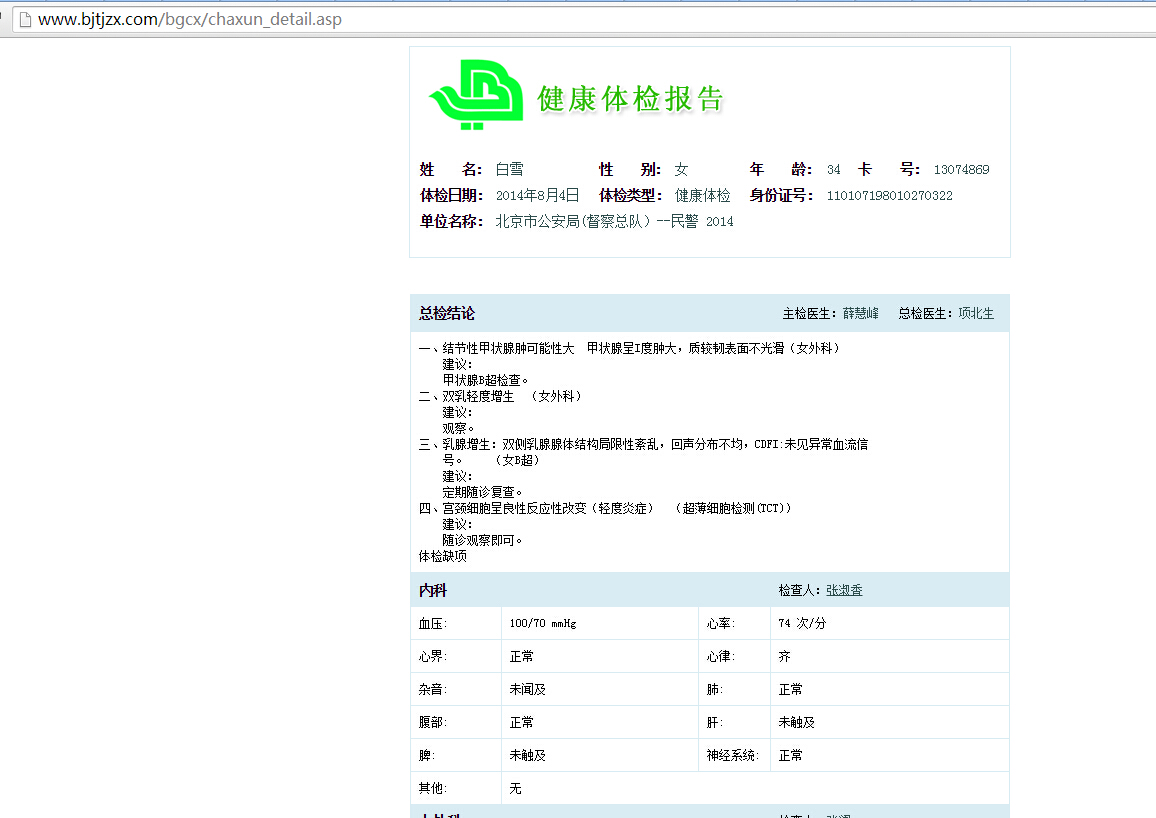

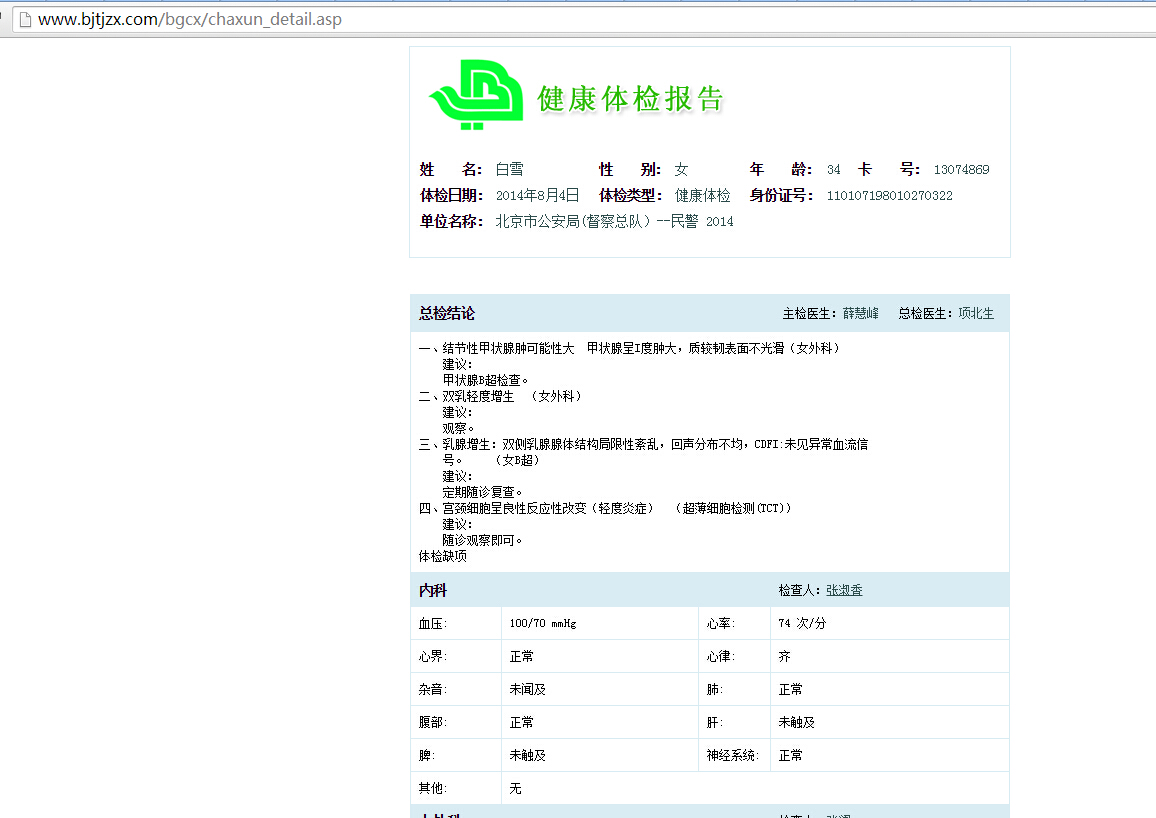

我们选取一个

白雪,13074869,993661,1980 10

报告可在线查看、下载

还有其他一些表,比如

是一些卡号密码

剩下的没具体研究