漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082411

漏洞标题:南开大学信息门户网站设计不当可以爆破用户密码(利用密码猜用户)

相关厂商:nankai.edu.cn

漏洞作者: 路人甲

提交时间:2014-11-07 17:37

修复时间:2014-12-22 17:40

公开时间:2014-12-22 17:40

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-07: 细节已通知厂商并且等待厂商处理中

2014-11-10: 厂商已经确认,细节仅向厂商公开

2014-11-20: 细节向核心白帽子及相关领域专家公开

2014-11-30: 细节向普通白帽子公开

2014-12-10: 细节向实习白帽子公开

2014-12-22: 细节向公众公开

简要描述:

危害么?可以查找全校密码为某个固定字符串的所有同学。,然后造成不必要的信息泄露。。有照片呀。。

详细说明:

由于该系统的验证码是由本地js生成并且仅仅在本地用js验证,因此,可以直接把验证码绕过。这样就可以用一个脚本不断发送post请求,根据服务器返回的结果判断密码正确与否。

部分python代码如下:

漏洞证明:

贴图几张:

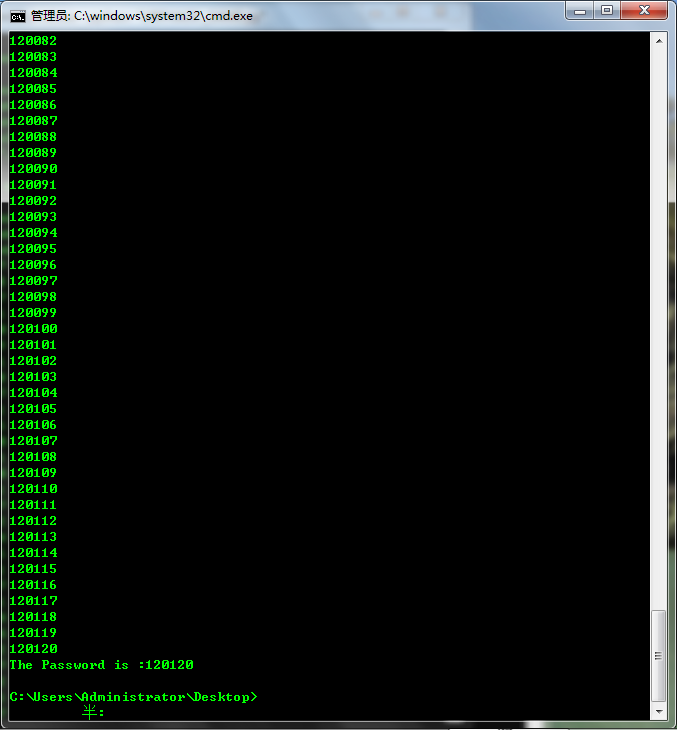

上图为单独有针对性的刷密码。

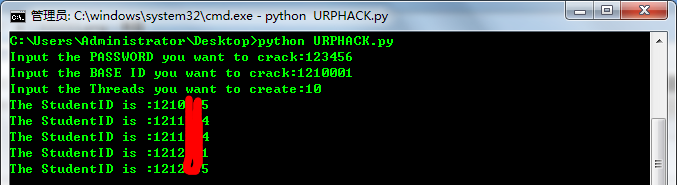

这是密码是123456的同学的学号。有5人

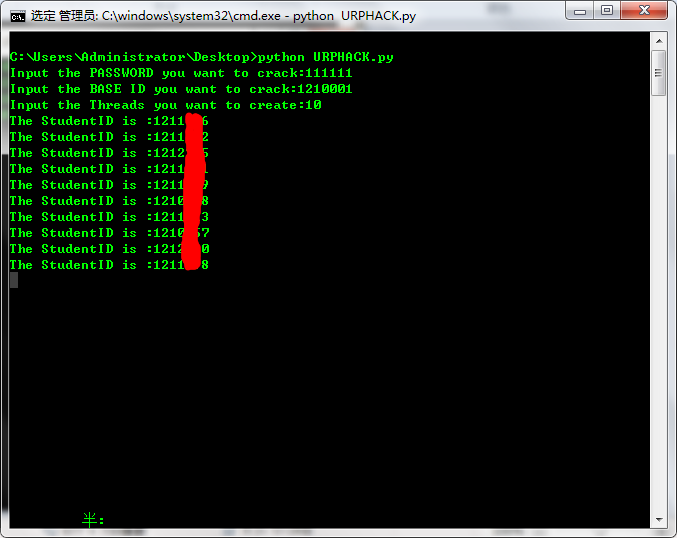

这是密码是111111的同学的学号。有10人

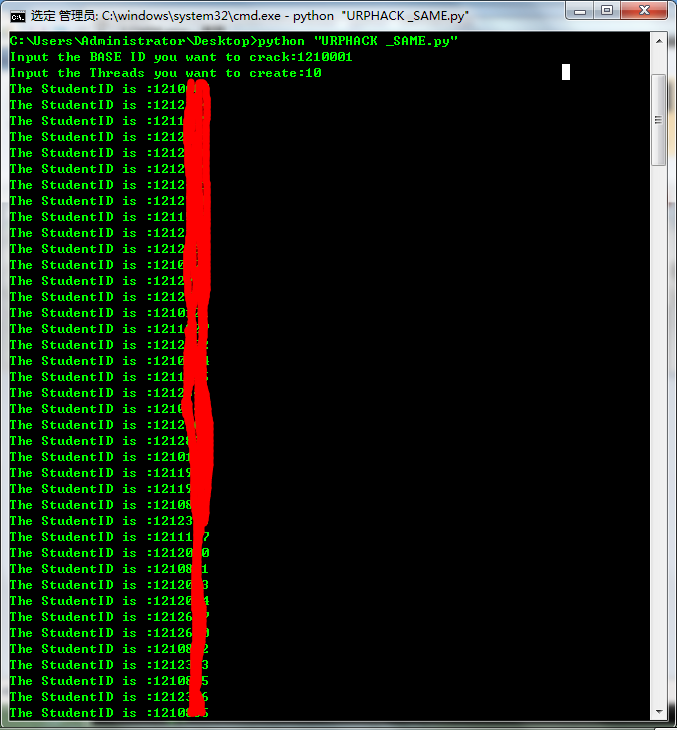

这是密码跟学号相同的同学的学号。这些同学我数了一下,足足有49个同学

随便选了一个ID进去,真的能进去。

如图:

太没有安全感了。

修复方案:

1.系统登录的时候,验证码要服务器验证过,不要只在客户端用js验证。验证码弄好点就可以了,没什么大事。

2.如果我登陆过一次,返回的时候,验证码应该换一个,要不这样也可以绕过验证码。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-11-10 08:45

厂商回复:

感谢路人甲反馈给我们的漏洞,我们会尽快修复,同时希望您继续关注南开大学网站安全。

最新状态:

暂无