漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081180

漏洞标题:途牛另类方式导致内网部分敏感系统泄露

相关厂商:途牛旅游网

漏洞作者: Wangl

提交时间:2014-10-29 12:44

修复时间:2014-12-13 12:46

公开时间:2014-12-13 12:46

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-29: 细节已通知厂商并且等待厂商处理中

2014-10-29: 厂商已经确认,细节仅向厂商公开

2014-11-08: 细节向核心白帽子及相关领域专家公开

2014-11-18: 细节向普通白帽子公开

2014-11-28: 细节向实习白帽子公开

2014-12-13: 细节向公众公开

简要描述:

某些域名虽然解析到了内网,但是服务器任然对外访问,导致某些敏感系统可以对外访问,工作繁忙,未做深入研究,请勿跨省,谢谢。

最近盛大比较热闹,搬个板凳看热闹,哈哈。。。。

详细说明:

首先绑定HOST

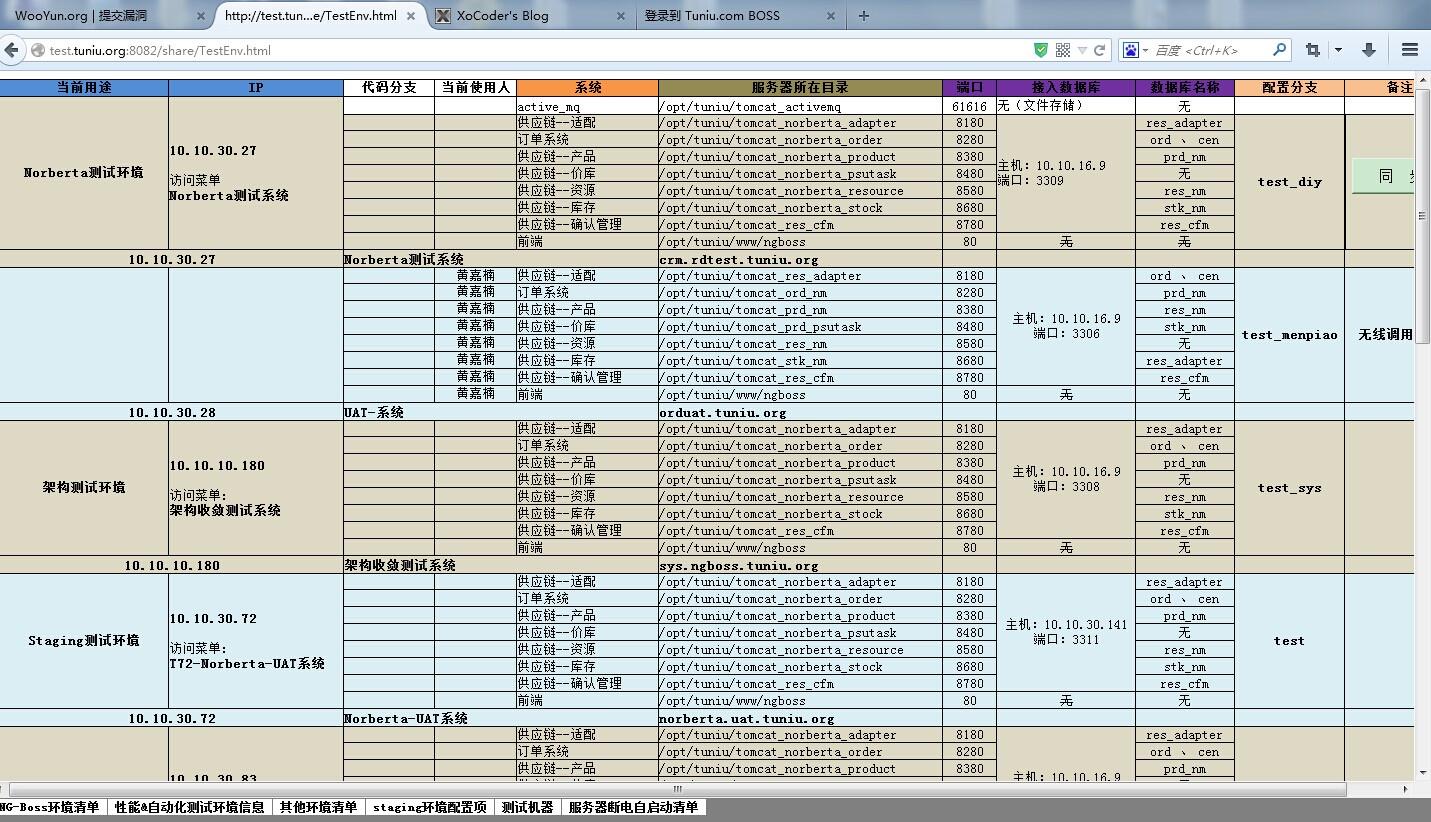

218.94.82.117 boss.tuniu.org

218.94.82.117 test.tuniu.org

218.94.82.117 hsww.ng.tuniu.org

某后台:

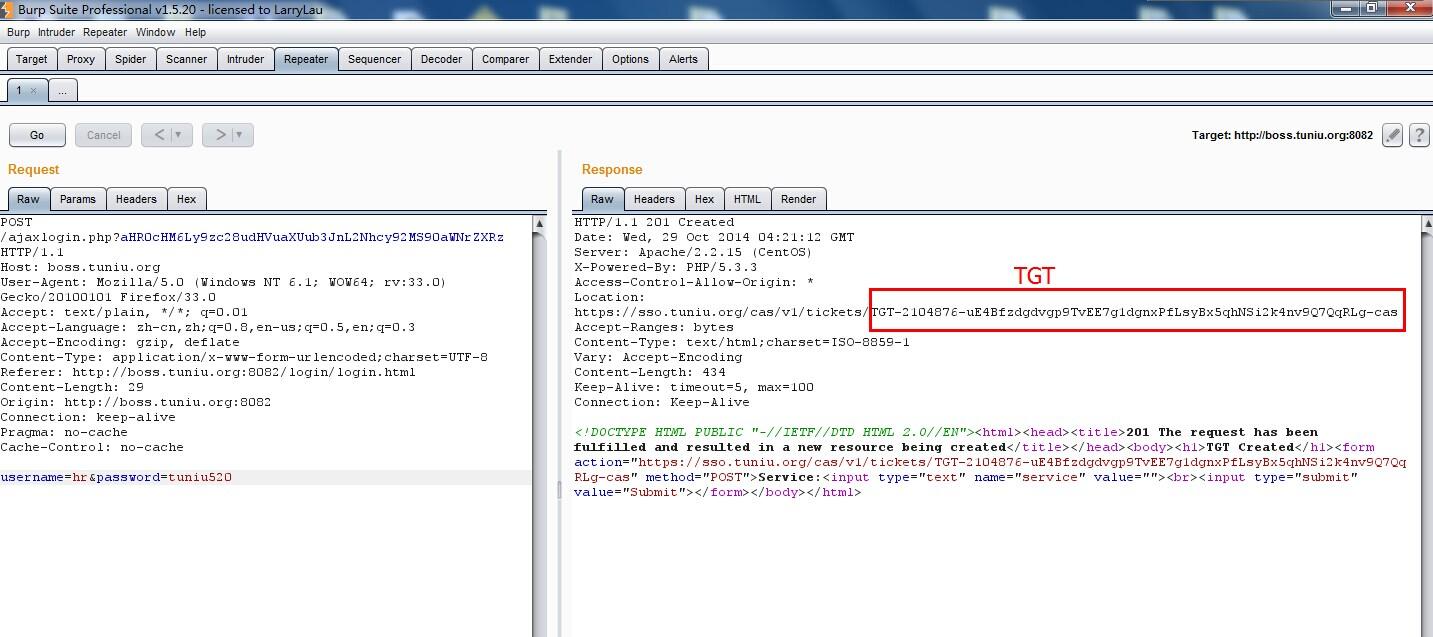

后测试工具:

部分服务器的记录信息:

BOSS系统:

此系统使用AD账户登录,但是对登录次数为做限制,导致存在暴力破解的风险。

暴漏的信息相当多,就不一一举例了。。。。

漏洞证明:

如上

修复方案:

你们懂的。

版权声明:转载请注明来源 Wangl@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-10-29 12:46

厂商回复:

感谢Wangl提交的漏洞,正在紧急修复中!Thanks,请私密个联系方式!

最新状态:

2014-10-29:漏洞已经修复,再次感谢Wangl!!!