漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-078776

漏洞标题:猎聘网某功能平行权限漏洞

相关厂商:猎聘网

漏洞作者: sysALong

提交时间:2014-10-09 17:25

修复时间:2014-10-14 17:26

公开时间:2014-10-14 17:26

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-09: 细节已通知厂商并且等待厂商处理中

2014-10-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

川哥带我学习带我飞,虽然不认识,但是紧跟着大牛的步伐~

详细说明:

以前经常看 @小川 的漏洞,觉得大牛就是大牛,发漏洞的方式都不一样,今天也是无聊,在路过一个招聘网站果断就投下了简历!http://c.liepin.com/

因为不会做漫画,直接文字叙述:

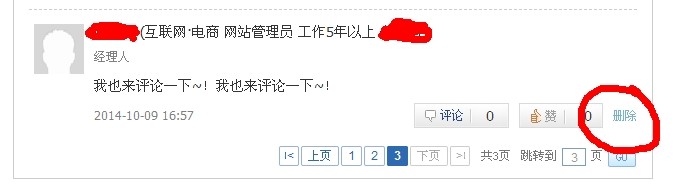

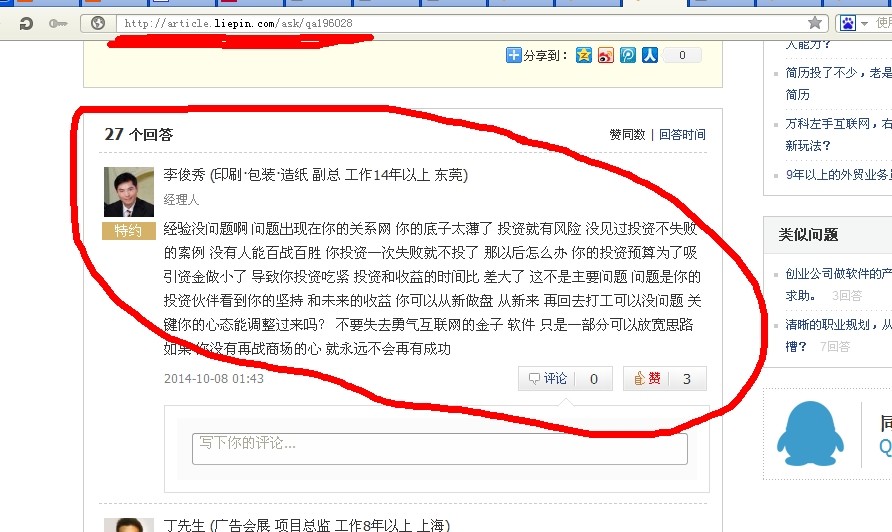

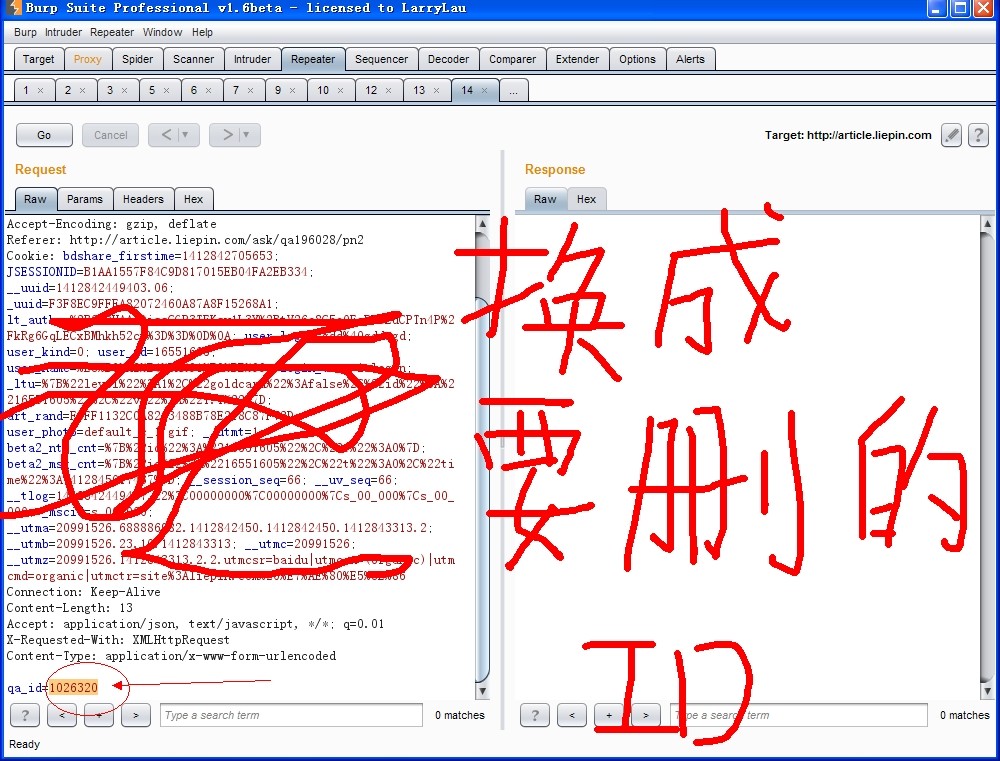

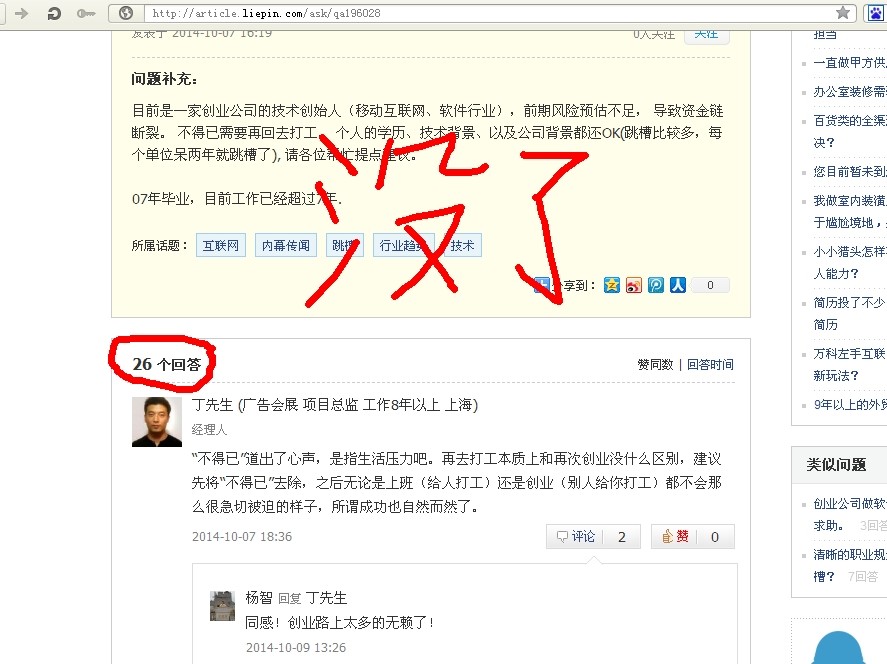

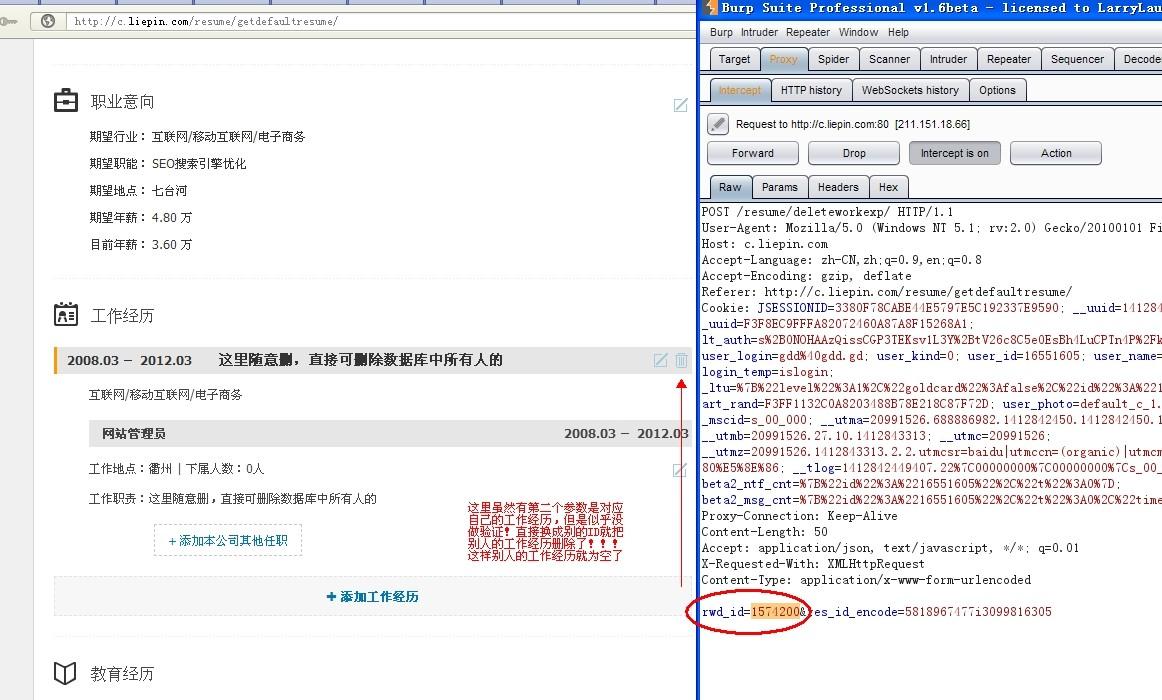

http://article.liepin.com/ask/qa196028 这个是问答,可以越权删除任何人的回答!(配合看下图漏洞证明!)

http://c.liepin.com/resume/getdefaultresume/ 这个是个人资料(需要注册登录) 在这里可以删除任何人的【工作经历】、【教育经历】、【语言能力】、【项目经验】、【自我评价】、【附加信息】等。 (看漏洞里面的图片证明!)

漏洞证明:

修复方案:

已经res_id_encode有这个参数了,为什么不做验证呢?那还要它干嘛。

版权声明:转载请注明来源 sysALong@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-10-14 17:26

厂商回复:

最新状态:

2014-12-04:谢谢,我们查看一下