漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-076686

漏洞标题:疑似某北斗全球定位系统存在登录SQl注入(车辆行程监控/电话监听/关闭油路)

相关厂商:cncert国家互联网应急中心

漏洞作者: 袋鼠妈妈

提交时间:2014-09-20 13:28

修复时间:2014-12-19 13:30

公开时间:2014-12-19 13:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:13

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-20: 细节已通知厂商并且等待厂商处理中

2014-09-25: 厂商已经确认,细节仅向厂商公开

2014-09-28: 细节向第三方安全合作伙伴开放

2014-11-19: 细节向核心白帽子及相关领域专家公开

2014-11-29: 细节向普通白帽子公开

2014-12-09: 细节向实习白帽子公开

2014-12-19: 细节向公众公开

简要描述:

疑似某北斗全球定位系统存在登录SQl注入(车辆行程监控/电话监听/关闭油路)

详细说明:

案例通过百度仅找到两个,看到是兵工部门,感觉使用范围会比较广只是没有被引擎收录,故按照通用软件提交的。涉及网站:

(一)

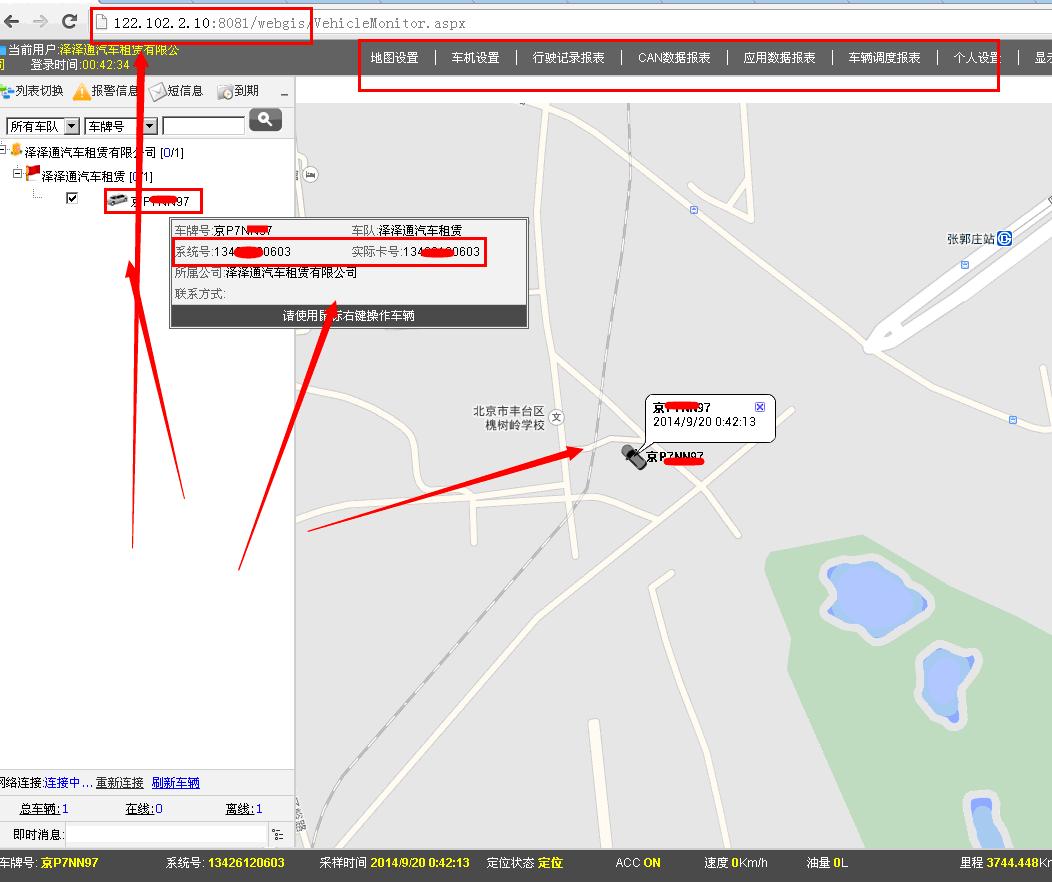

查看元素显示如下,根据后来的搜索判断,应该为和北京航天智科信息科技公司有关(http://www.asiot.com/)

(二)登录点的POST-SQl注射:

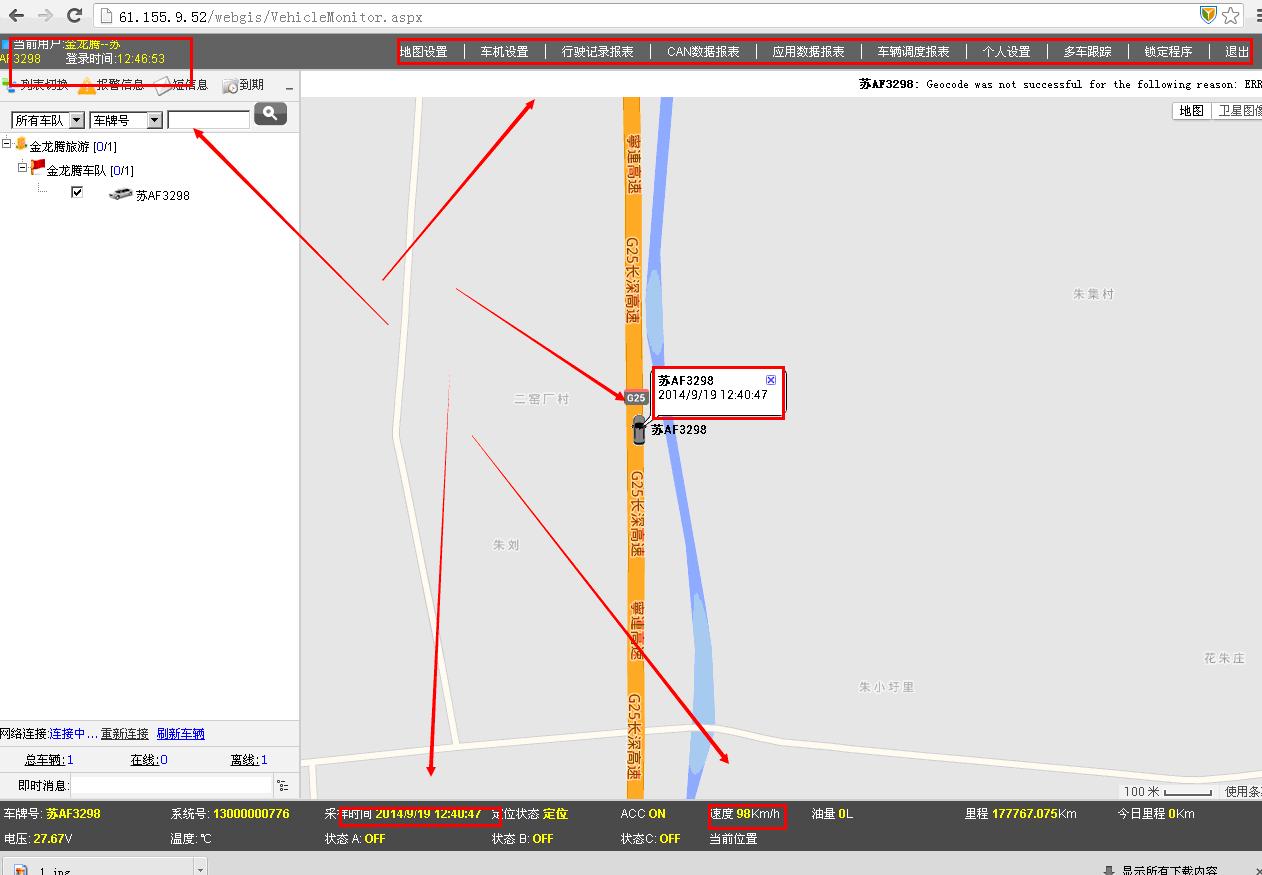

<---界面图

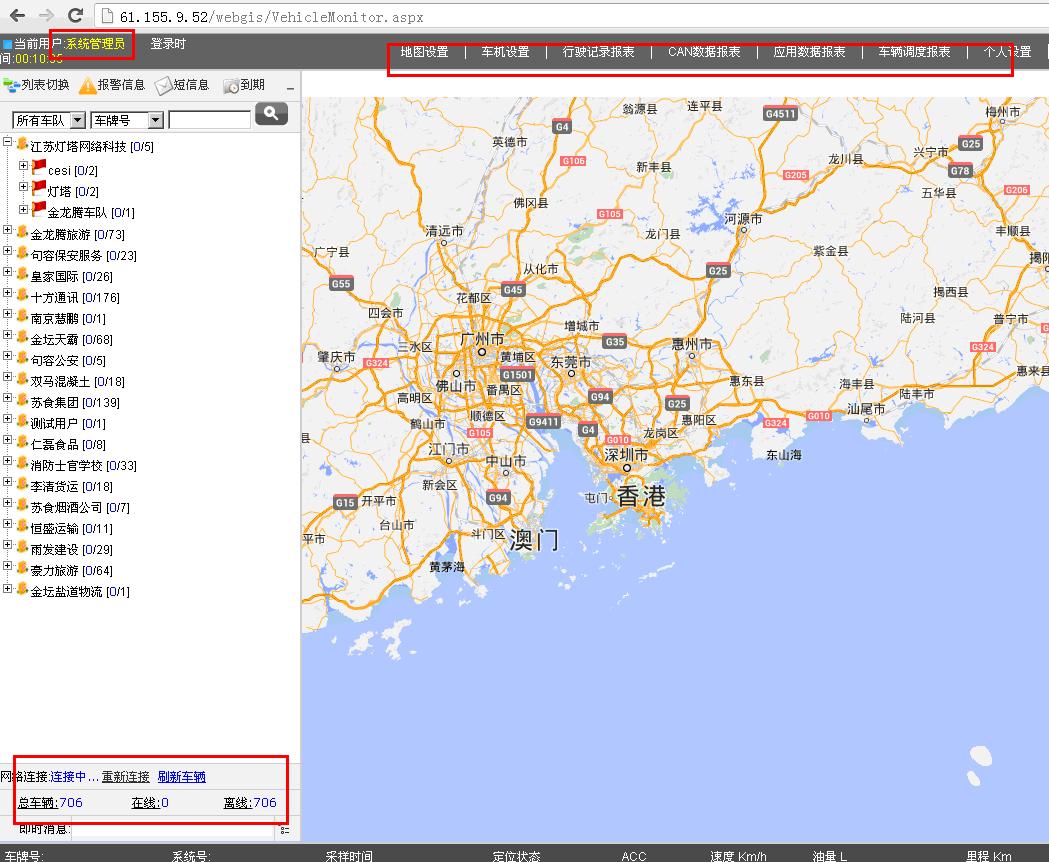

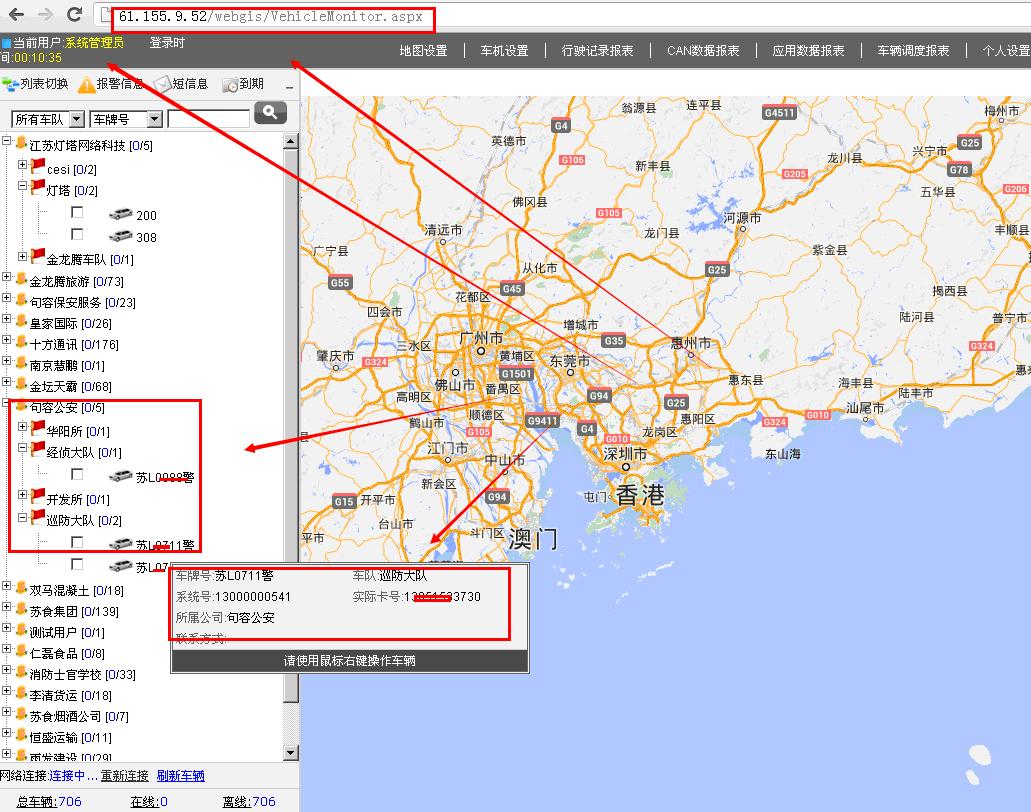

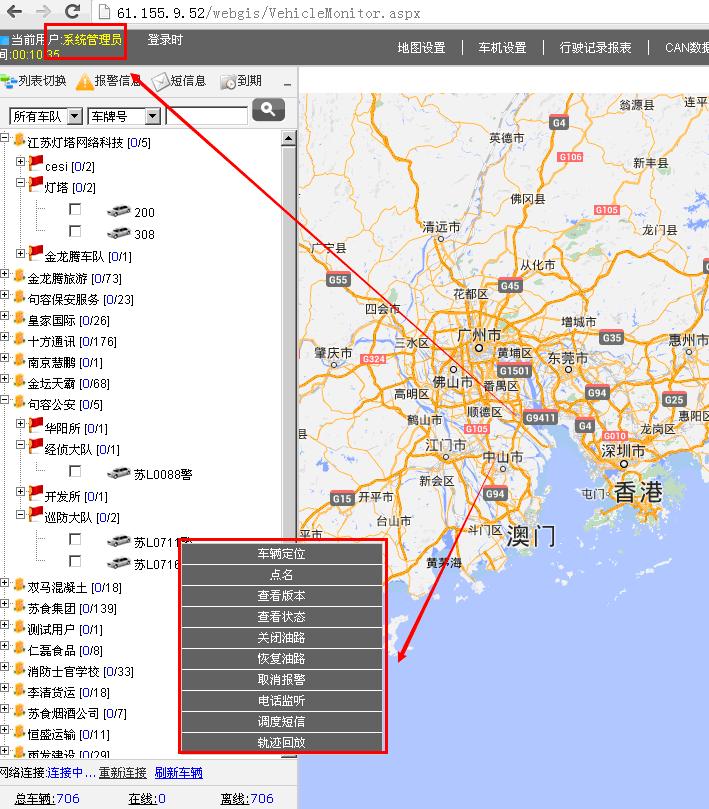

下附帐号登录的信息图,管理员帐号进入显示数十个车队707辆机车:

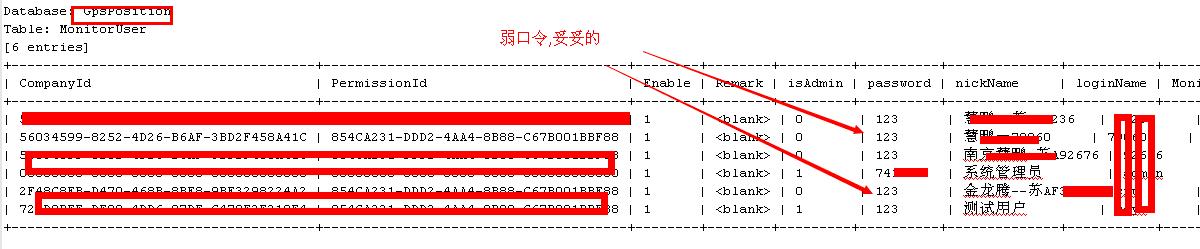

跑了几个帐号,弱口令:

(三)

http://122.102.2.10:8081/webgis/ zzt/zzt

http://61.155.9.52/webgis/ admin/71**

漏洞证明:

修复方案:

版权声明:转载请注明来源 袋鼠妈妈@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-09-25 12:36

厂商回复:

最新状态:

暂无